Reduce Runtime Alert Noise

with IaC Security Testing

Nutzen Sie vorgefertigte Richtlinien zur Absicherung von Infrastructure as Code (IaC) aller Art.

Erkennen Sie Fehlkonfigurationen und andere Verstöße gegen Sicherheitsrichtlinien in Infrastructure as Code (IaC), um Risiken einzudämmen, bevor IaC für die Produktionsumgebung freigegeben wird.

Kostenlos testenUnterbinden Sie Richtlinienverstößen direkt an der Quelle

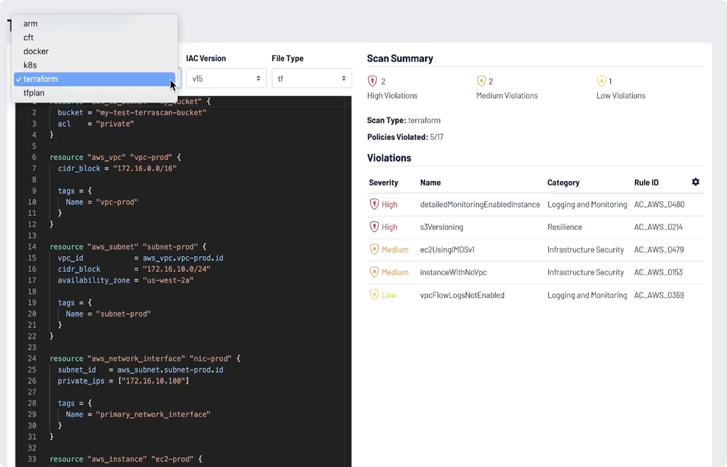

Wenn Sie cloud-native Tools wie Terraform, Kubernetes, Helm und AWS CloudFormation einsetzen, ist es wichtig zu gewährleisten, dass Sie sicherheitsrelevante Best Practices und Compliance-Anforderungen einhalten.

Analyse

Finden und beseitigen Sie Probleme in Code, bevor sie in Ihrer Cloud zu Cyberrisiken führen.

Richtliniendurchsetzung

Testen Sie Code und führen Sie Tests anhand von Richtlinien durch, die in Ihre CI/CD-Pipeline integriert sind.

Community

Contributions to our open source project Terrascan help democratize security and make cloud infrastructure safer for all.

Join us!

Integrate Cloud IaC Security Into Your Trusted Tools

Zur Minimierung von Risiken und zur Skalierung der Cloud-Nutzung ist es notwendig, Sicherheits- und Compliance-Richtlinien im gesamten Entwicklungszyklus durchzusetzen. Sie können Terrascan in Ihre GitOps-Pipelines einbinden, um IaC aus Code-Repositorys wie GitHub, Bitbucket und GitLab zu scannen. Die Lösung kann auch als Schutzvorkehrung während der CI/CD-Phase dienen, um Verstöße zu erkennen und riskante Bereitstellungen zu unterbinden. Terrascan ist in Nessus enthalten, sodass Nessus-Anwender den Umfang ihrer Sicherheitsbewertungen ausdehnen können – um eine Validierung von moderner Cloud-Infrastruktur vor der Bereitstellung.

Blog-Beitrag lesen: Terrascan Joins the Nessus Community

Entwicklerteams zur Validierung von Konfigurationen befähigen

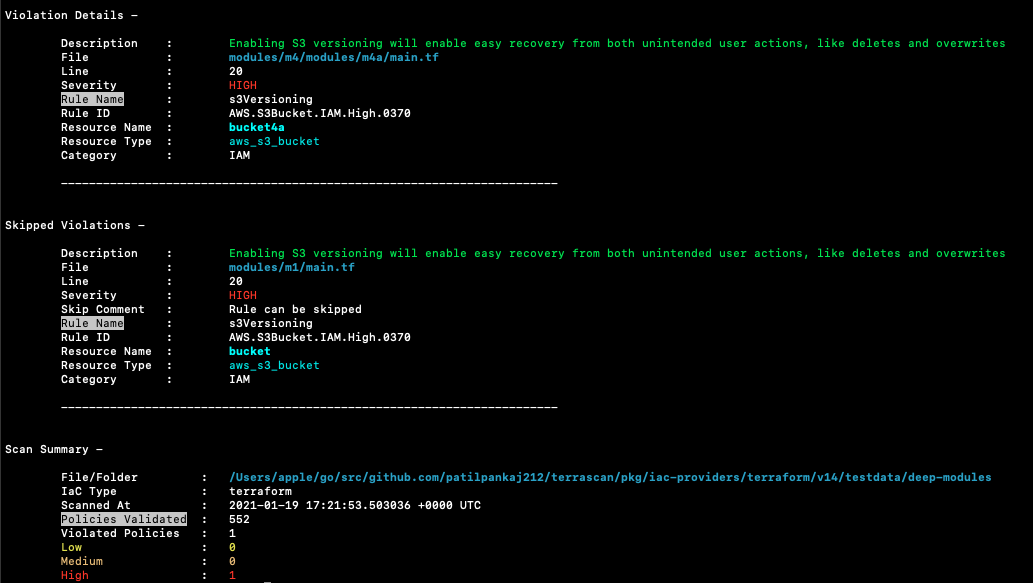

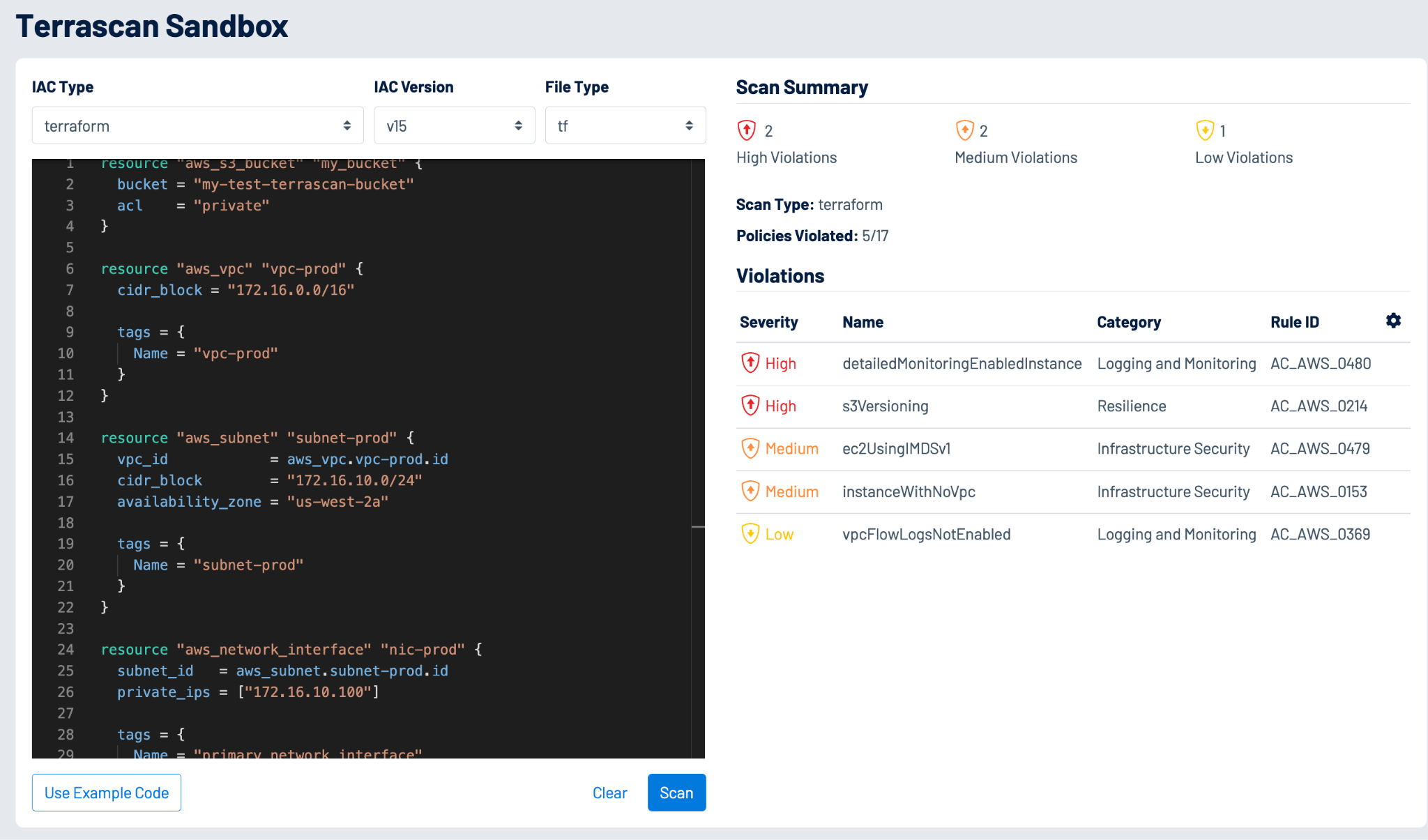

Mit Terrascan sind Ihre Entwickler mühelos in der Lage, IaC-Sicherheitstests im Rahmen lokaler Build-Prozesse durchzuführen, wenn die Behebung von Problemen am einfachsten und kostengünstigsten möglich ist. Policy as Code (PoC) sichert Konfigurationen ab und bietet eine einfache Möglichkeit, den Prozess zur Erkennung von Fehlkonfigurationen zu automatisieren. Binden Sie Terrascan einfach in Ihre Workflows ein – und schon werden Ihre Konfigurationen automatisch auf gängige Probleme untersucht, sodass Sie diese Aufgabe nicht manuell ausführen müssen.

Webinar ansehen: Stop Policy Violations at the Source (auf Englisch)

Mitmachen und der Terrascan-Community beitreten

Terrascan bietet über 500 sofort einsatzbereite Richtlinien, sodass Sie IaC anhand gängiger Richtlinienstandards wie den CIS Benchmarks scannen können. Da die Lösung die OPA-Engine (Open Policy Agent) verwendet, können Sie mithilfe der Abfragesprache Rego ganz einfach benutzerdefinierte Richtlinien erstellen.

Terrascan kann mehr als 4.000 GitHub Stars (Tendenz steigend) vorweisen und Nutzer aus aller Welt waren an der Entwicklung beteiligt: Gemeinsam haben die brillantesten Denker im Bereich Cloud-Sicherheit ein skalierbares und zweckmäßiges Projekt für sicherere Cloud-Infrastruktur ins Leben gerufen. Als sogenanntes Member Project der Cloud Native Computing Foundation (CNCF) entfaltet Terrascan durch Zusammenarbeit in der Community sein volles Potenzial.

Zusammenarbeiten: Jetzt auf GitHub mitwirken

Verwandte Produkte

- Tenable Cloud Security

AWS

AWS Azure

Azure Google Cloud

Google Cloud