Tenable JIT

Just-in-Time (JIT)-Zugriff auf Cloud-Ressourcen, ohne langfristig bestehende Berechtigungen

Gewähren Sie temporären, bedarfsgerechten Zugriff auf Cloud-Ressourcen und vermeiden Sie über lange Zeiträume bestehende Berechtigungen mithilfe von Just-in-Time-Zugriff (JIT) in Tenable Cloud Security.

So funktioniert's

Dieses Video veranschaulicht, wie Cloud Infrastructure Entitlement Management (CIEM) umfassenden Einblick in Berechtigungen und den entsprechenden Zugriff bietet und mithilfe von Funktionen wie JIT eine bessere Verwaltung von Identitäten und Umsetzung des Least-Privilege-Prinzips ermöglicht.

Minimieren Sie Ihre Cloud-Angriffsoberfläche undd gewährleisten Sie die Agilität Ihrer Entwickler

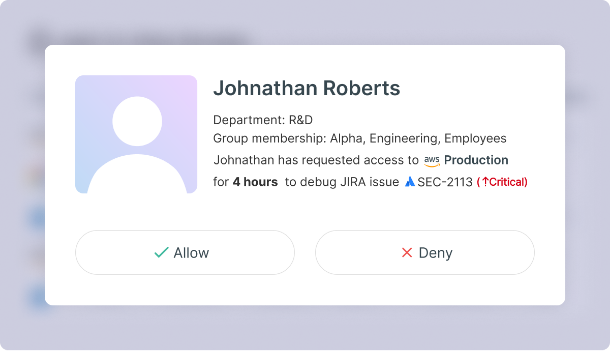

Lösen Sie das Problem, wie Sie Benutzern in der Cloud privilegierten Zugriff gewähren können, ohne zusätzliche Risiken einzugehen. Tenable JIT kennt die Risiken von Cloud-Identitäten und Berechtigungen genau und bietet entwicklerfreundliche Verfahren, um zeitlich befristete erhöhte Berechtigungen anzufordern und zu genehmigen. Sämtliche Anfragen und Genehmigungen werden geprüft.

Beschleunigte Genehmigungen

Cloud-Identitäten sind der Schlüssel für den Zugriff auf Ressourcen. Wenn Identitäten kompromittiert werden, verschaffen sie Angreifern Zugang zu Ihren sensiblen Daten und Systemen. Daher ist die Absicherung von Identitäten und deren Zugriffsrechten ist von größter Wichtigkeit. Mit dem Self-Service-Portal für JIT-Zugriff von Tenable sowie Integrationen in Messaging-Tools können Sie Entwickler und DevOps-Teams in ihrer agilen Entwicklungsumgebung unterstützen und parallel dazu Ihre Cloud-Umgebung absichern.

- Entwickler können schnelle Anfragen stellen, Genehmiger benachrichtigen und temporären Zugriff gewähren.

- Setzen Sie granulare Least-Privilege-Richtlinien durch und vermeiden Sie über lange Zeiträume bestehende Berechtigungen.

- Überwachen Sie die Benutzeraktivitäten in Sitzungen mit vorübergehend erhöhten Berechtigungen und erstellen Sie Berichte zu allen Aktivitäten mit JIT-Bezug.

Richtige Durchsetzung des Least-Privilege-Prinzips

Mithilfe der JIT-Funktion von Tenable können Sie den richtigen Ressourcen zum richtigen Zeitpunkt stets den richtigen privilegierten Zugriff gewähren – und zwar aus den richtigen Gründen. Erteilen Sie Genehmigungen auf der Grundlage geschäftlicher Begründungen bei minimaler Unterbrechung der Workflows. Setzen Sie das Least-Privilege-Prinzip auf zwei Ebenen durch – Berechtigungen und Dauer.

Schnelle Genehmigungserteilung – mit JIT-Workflows per Self-Service

Minimieren Sie das Risiko, dass Angreifer übermäßige Berechtigungen ausnutzen, indem Sie Benutzern nur so lange Zugriff gewähren, wie es für die Ausführung einer Aufgabe erforderlich ist. Das JIT-Portal von Tenable und die Integration mit Messaging-Tools wie z. B. Slack unterstützt Self-Service-Workflows. So sind Ihre Engineering-Teams der Lage, ganz einfach autorisierten Zugriff auf benötigte Ressourcen anzufordern und zu erhalten. Tenable JIT verfolgt einen detailliert abgestimmten Ansatz für das Berechtigungsmanagement, um sicheren und zeitlich befristeten privilegierten Zugriff in der Cloud zu gewähren.

- Verhelfen Sie Engineering-Teams zu Zeiteinsparungen, indem Sie es ihnen ermöglichen, schnell Anfragen zu stellen, Genehmiger zu benachrichtigen und temporären Zugriff zu erhalten.

- Vereinfachen Sie Abläufe, indem Sie Funktionen für Zugriffsanfragen und Einwilligungen automatisieren.

- Wenden Sie JIT-Zugriff auch für Ihre Kubernetes-Cluster an.

Lösungsübersicht: Just-in-Time-Zugriff in der Cloud

Keine über lange Zeiträume bestehende Cloud-Berechtigungen mehr

Ihre Engineering-Teams benötigen weitreichende und erhöhte Privilegien und Berechtigungen, um Cloud-Infrastrukturen aufzubauen und zu verwalten. Doch Zugriff sollte nur nach Bedarf, für einen beschränkten Zeitraum und im jeweils erforderlichen Umfang erteilt werden, um übermäßige Zugriffsrechte zu vermeiden. Tenable Cloud Security gewährt autorisierten Zugriff für einen vordefinierten Zeitraum, nach dessen Ablauf der Zugriff automatisch beendet und temporäre Berechtigungen entzogen werden. Mit JIT in Tenable Cloud Security können Sie über lange Zeiträume bestehende Berechtigungen dauerhaft und vollständig eliminieren.

- Minimieren Sie Ihre Cloud-Angriffsoberfläche, indem Sie detaillierte Least-Privilege-Richtlinien durchsetzen und über lange Zeiträume geltende Berechtigungen vermeiden.

- Gewähren Sie flexibel Zugriff auf sensible Cloud-Umgebungen über die AWS-Konsole oder API.

Blog lesen: Why JIT Access is an Essential Part of Cloud Security

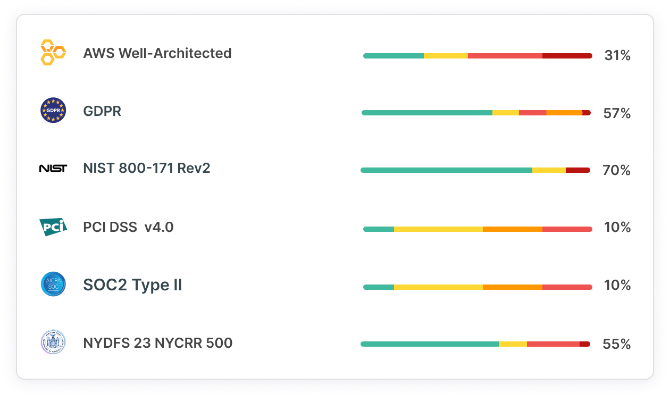

Kontinuierliche Zugriffskontrolle und -steuerung durch JIT-Sicherheit

Verbessern Sie Ihre Multi-Cloud-Sicherheitslage durch kontinuierliche Compliance-Überwachung. Erfüllen Sie Datenschutzvorschriften wie beispielsweise DSGVO, HIPAA und NIST. Visualisieren Sie, wer zu welchem Zeitpunkt auf was genau Zugriff hat und über erhöhte Berechtigungen verfügt, einschließlich der entsprechenden Genehmiger und Begründungen. Führen Sie einen Audit Trail und untersuchen Sie Zugriffsaktivitäten mithilfe von intelligentem Cloud Security Posture Management (CSPM). Dies umfasst sämtliche JIT-Sitzungsaktivitäten, -Zugriffsanfragen und -Genehmigungen – in einer eigens dafür vorgesehenen Ansicht. Anhand von integrierten Berichten können sich Ihre Teams mit Stakeholdern über interne Compliance, externe Audits und tägliche Sicherheitsaktivitäten austauschen, darunter auch über Benutzeraktivitäten während Sitzungen mit erhöhten Zugriffsrechten, vergangene Anfragen und den zugrunde liegenden Autorisierungsprozess.

Mehr erfahren: Cloud-Compliance gewährleisten, Audits mit Bravour bestehen und Governance-Kontrollen anwenden

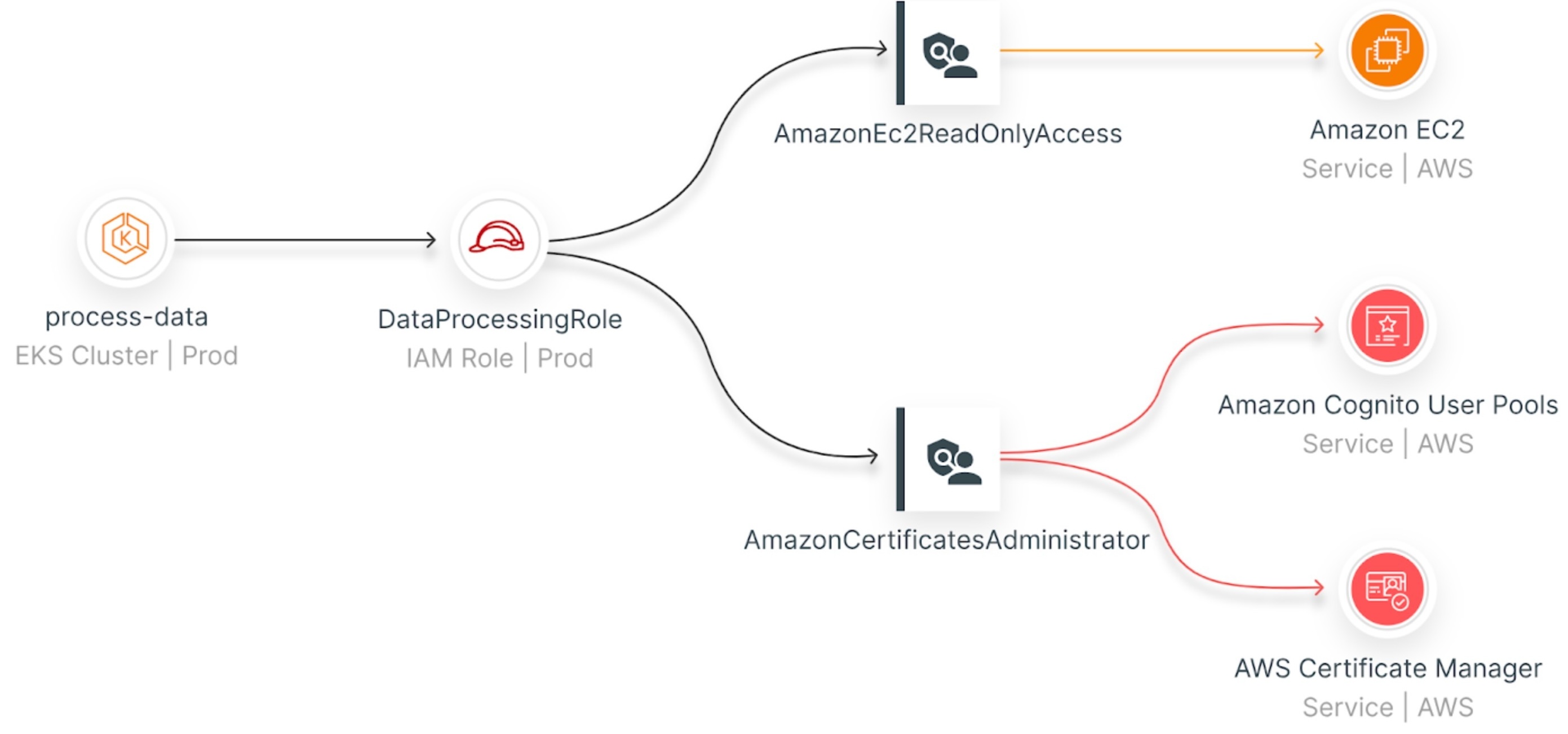

Lückenlose cloudnative Sicherheit ganz ohne Agents

Tenable ermöglicht JIT-Zugriff als Bestandteil seiner umfassenden Plattform für den Schutz cloudnativer Anwendungen (Cloud Native Application Protection Platform, CNAPP) für AWS, Azure und Google Cloud. Die agentenlose Plattform automatisiert Sicherheit und Compliance von der Entwicklung bis zur Laufzeit.

Informieren Sie sich, wie Tenable Cloud Security Ihnen mit Erkenntnissen und Präzision helfen kann, Sicherheitsdefizite aufzudecken, zu priorisieren und zu beseitigen. Dabei beschleunigt die Lösung Maßnahmen, die Durchsetzung des Least-Privilege-Prinzips und die Zusammenarbeit im Sicherheitsbereich – in Ihrem gesamten Unternehmen.

Mehr erfahren: Intuitive Multi-Cloud-Sicherheit in all Ihren Umgebungen

„Heute nutzen wir Tenable Cloud Security, um einem wichtigen Kunden aus dem Bankwesen in Übereinstimmung mit unserem Cloud-Anwendungsfall für Privileged Access Management Kontrolle über temporäre Zugriffe zu bieten, Berechtigungen zu straffen und den Zugriff auf unsere komplexe AWS-Umgebung besser zu kontrollieren.“– Chris Hyde, CIO, Demyst

Erfahren Sie mehr über Tenable Cloud Security

„Durch den Einsatz der Automatisierung [von Tenable Cloud Security] konnten wir aufwendige manuelle Prozesse eliminieren und in wenigen Minuten erledigen, wofür zwei oder drei Sicherheitsmitarbeiter Monate gebraucht hätten.“

Larry Viviano, Director of Information Security, IntelyCare

- Tenable Cloud Security

AWS

AWS Azure

Azure Google Cloud

Google Cloud