Tenable CIEM

Cloud Infrastructure Entitlement Management

In einer Public Cloud stellen die Identitäten und Berechtigungen das größte Risiko für Ihre Cloud-Infrastruktur dar. Eine einzige Fehlkonfiguration in der Identitäts- und Zugriffsverwaltung (IAM) kann böswilligen Akteuren Zugang zu Ihrer gesamten Cloud-Umgebung ermöglichen. Tenable CIEM geht auf diese Herausforderungen ein und ermöglicht es Ihnen, ein Least-Privilege-Modell umzusetzen und die Cloud-Nutzung auf sichere Weise zu skalieren.

Demo anfordern

Secure Your Cloud From Attackers Exploiting Identities, Overly-Permissive Access, and Excessive Permissions

Exploited identities cause almost all data breaches. Bad actors target mismanaged IAM privileges to access your sensitive data. Unfortunately, almost all cloud permissions are over-privileged — an accident waiting to happen. Cloud complexity — including thousands of microservices that need access to resources and layers of policies that change frequently — makes understanding access risk and permissions difficult.

Leading analysts recommend that enterprises automate entitlement management and least privilege as a key part of their cloud strategy. Tenable CIEM does just that.

Datenblatt: Cloud Infrastructure Entitlement Management

Branchenführende Sicherheit für Cloud-Identitäten und -Berechtigungen mit Tenable

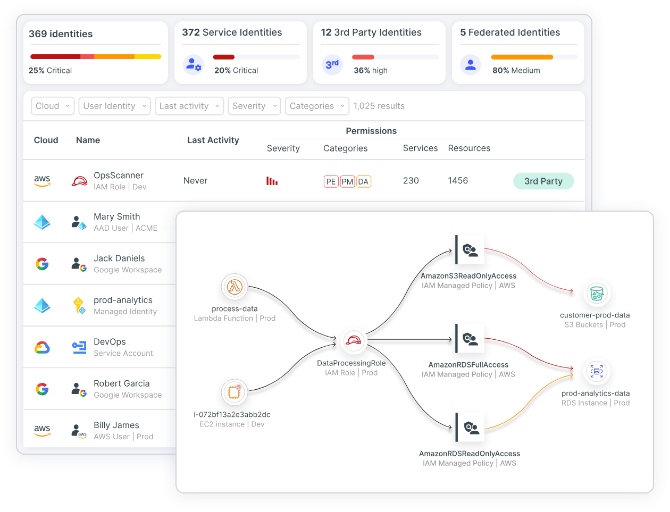

Tenable CIEM offers the most comprehensive solution for securely managing human and service identities in your cloud environment. Visualize all identities and entitlements, using automated analysis to reveal and prioritize risks, including excessive permissions and toxic combinations, accurately and in context. Gather fine-grained insight into the access needed to perform a task, remediate risk using automated workflows, shift left on least privilege and investigate suspicious behavior.

With Tenable CIEM, you can answer critical identity-related cloud security questions, such as:

- Wer hat Zugriff auf welche Ressourcen in der Cloud?

- Wo liegen meine größten Risiken?

- Was muss ich tun, um Probleme zu beheben?

- Wie kann ich Compliance in der Cloud gewährleisten?

Whitepaper: Why Managing Cloud Entitlements is Nearly Impossible

“ [Tenable Cloud Security] goes beyond permissions visibility to reveal IAM risk context that informs our busy DevOps team, facilitating their efforts in mitigating risk and minimizing disruption.”Guy Reiner, Co-founder und VP von R&D, Aidoc

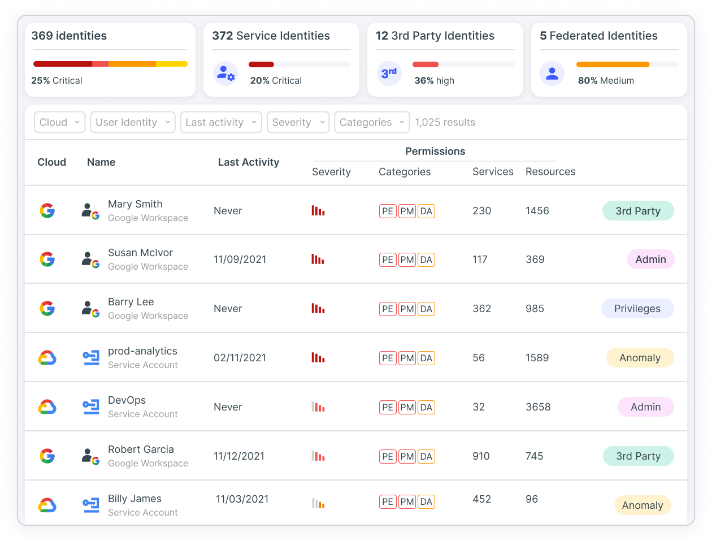

Multi-Cloud-Asset Management und Full-Stack-Risikobewertung

Continuously discover and visualize a full inventory of all cloud identities, entitlements, resources and configurations in your cloud environment, including IAM, federated and third-party users. Tenable CIEM applies full-stack analysis that evaluates cloud provider permission models across identity, network, compute and data resources to surface precise findings in context. Gain comprehensive insight into identity-related risk, including excessive permissions, network exposure and hidden dangers.

Blog: 3 Cloud IAM Security Questions You Must Be Able to Answer

Automatisierte Behebung, angepasst an Ihre Anforderungen

Tenable CIEM trägt durch automatisierte und geführte Behebungstools dazu bei, problematische Privilegien – und fehlerhafte Konfigurationen – zu reduzieren. Rapidly remove unintended entitlements and fix misconfigurations to eliminate the associated risk.

- Use wizards that display remediation steps and auto-remediation options

- Fügen Sie automatisch generierte optimierte Richtlinien und Konfigurationskorrekturen in bestehende DevOps-Workflows wie Jira oder ServiceNow ein.

- Senken Sie die mittlere Zeit bis zur Behebung (MTTR), indem Sie den Entwicklern Code-Snippets in der richtigen Größe und mit den geringstmöglichen Berechtigungen zur Verfügung stellen.

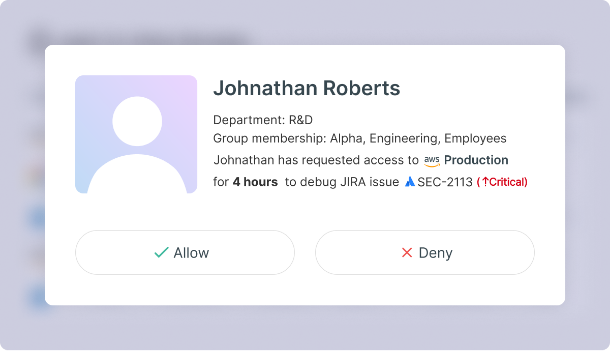

Innovation ohne Abstriche bei der Sicherheit dank Just-in-Time(JIT)-Zugriff

Manchmal benötigen Engineering-Teams hochprivilegierten Zugang zu sensiblen Cloud-Umgebungen, etwa für die Fehlersuche oder die manuelle Bereitstellung eines Service. Granting Broad access can introduce risk if not revoked when no longer needed. Mit der Just-in-Time(JIT)-Zugriffsverwaltung von Tenable können Sie den Zugriff von Entwicklern auf der Grundlage von betrieblichen Begründungen steuern. With Tenable JIT you can enforce fine-grained least-privilege policies and avoid long-standing privileges, minimizing your cloud attack surface. Entwickler können dazu befähigt werden, schnell Anfragen einzureichen, Genehmiger zu benachrichtigen und temporären Zugriff zu erhalten. Sie können Governance gewährleisten, indem Sie die Aktivitäten während der Sitzung verfolgen und detaillierte JIT-Zugriffsberichte erstellen.

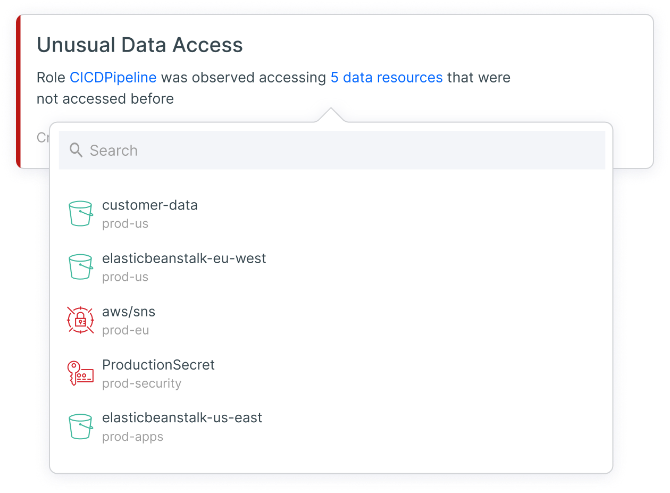

Untersuchung von Bedrohungen und Aufspüren von Anomalien

Mit Tenable CIEM können Sie kontinuierliche Cloud-Risikoanalysen anhand von Verhaltens-Baselines durchführen, um Anomalien und verdächtige Aktivitäten zu erkennen. Tenable CIEM identifiziert identitätsbasierte Bedrohungen, wie beispielsweise ungewöhnliche Aktivitäten im Zusammenhang mit Datenzugriff, Netzwerk-Zugriffsverwaltung, Berechtigungsmanagement, Rechteausweitung und mehr. Durch die Abfrage angereicherter Protokolle können Sie Risiken im Kontext verstehen, betrachten und untersuchen. You can further lower MTTR through integrations with SIEMs (such as Splunk and IBM QRadar) and with ticketing/notification systems (such as ServiceNow and Jira).

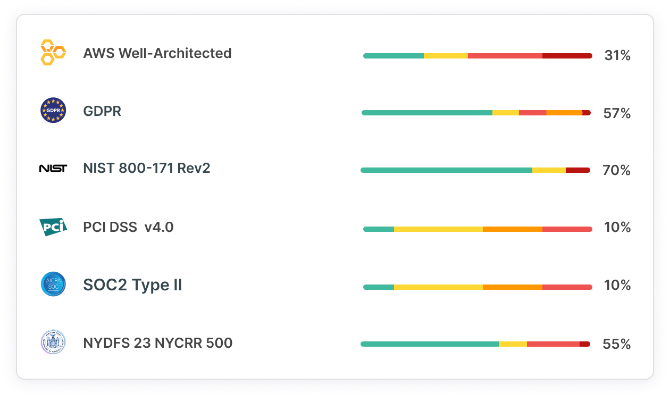

Kontinuierliche Zugriffssteuerung und Compliance

Security and privacy regulations such as CIS, SOC2 and HIPAA require organizations to have cloud security capabilities for governing access policy and enforcing least privilege. Effective controls enable continuous auditing and automated reporting on how you use privileged cloud identities. Damit Sie das Least-Privilege-Prinzip und einen Shift-Left-Ansatz umsetzen können, müssen Sie sich zunächst ein vollständiges und genaues Bild von allen Berechtigungen machen. Tenable CIEM analyzes how human and machine users access cloud resources and auto-generates access policies based on actual needs that integrate into your remediation workflows. Continuously verify compliance status and easily produce detailed reports.

Mehr erfahren: CSPM-Lösungen

Tenable Cloud Security: eine einheitliche CNAPP

Tenable bietet mit Tenable Cloud Security eine umfassende Plattform für cloudnativen Anwendungsschutz (Cloud Native Application Protection Platform, CNAPP) für AWS, Azure und GCP. Mit einem marktführenden CIEM (Cloud Infrastructure Entitlement Management) als Kernstück reduziert diese Ihre Angriffsoberfläche in der Cloud erheblich und sorgt für die Durchsetzung des Least-Privilege-Prinzips im großen Maßstab.

Verwandte Ressourcen

Blog

Identities: The Connective Tissue for Security in the Cloud

Webinar

Identities: When, Why, and How Your Security Team Needs to Harness the Power of Cloud Native Application Security Platforms (CNAPPs)

Studie von Analysten

Gartner® Report - Innovation Insight: Cloud Infrastructure Entitlement Management (CIEM)

Mehr über Tenable Cloud Security erfahren

“Using [Tenable Cloud Security] automation allowed us to eliminate exhaustive manual processes and perform in minutes what would have taken two or three security people months to accomplish.”

Larry Viviano, Director of Information Security, IntelyCare

- Tenable Cloud Security

AWS

AWS Azure

Azure Google Cloud

Google Cloud