Fortify your security posture with Tenable OT Security

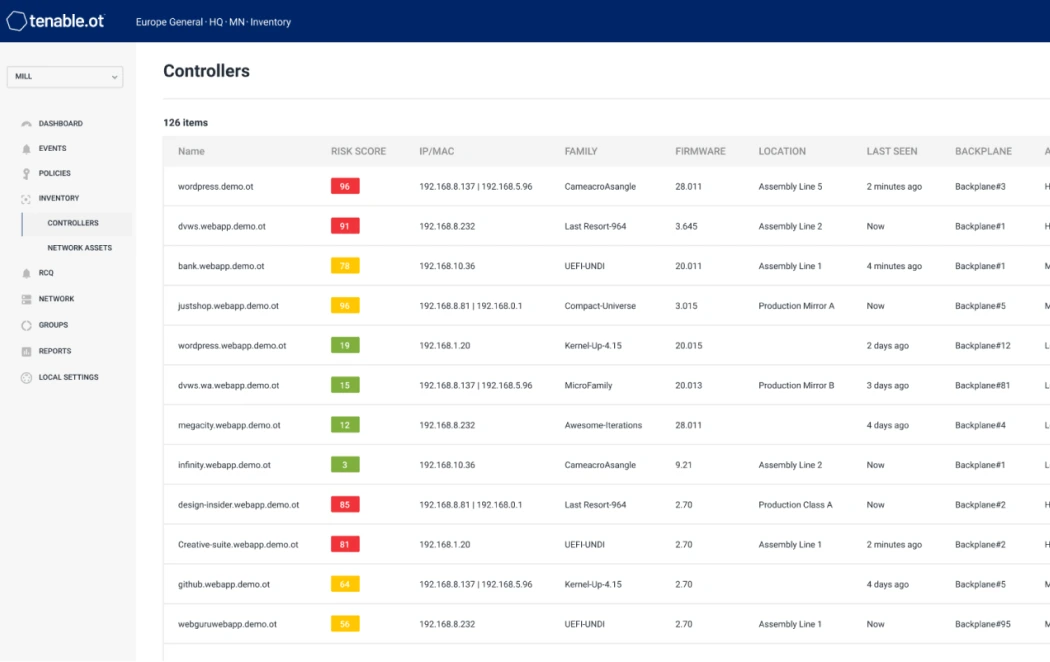

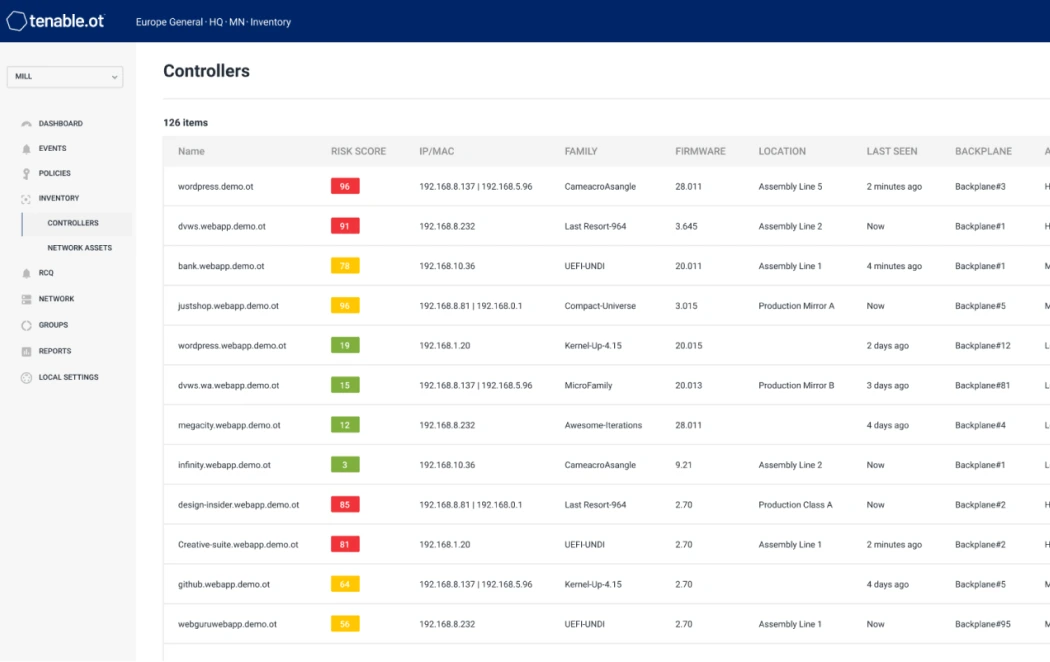

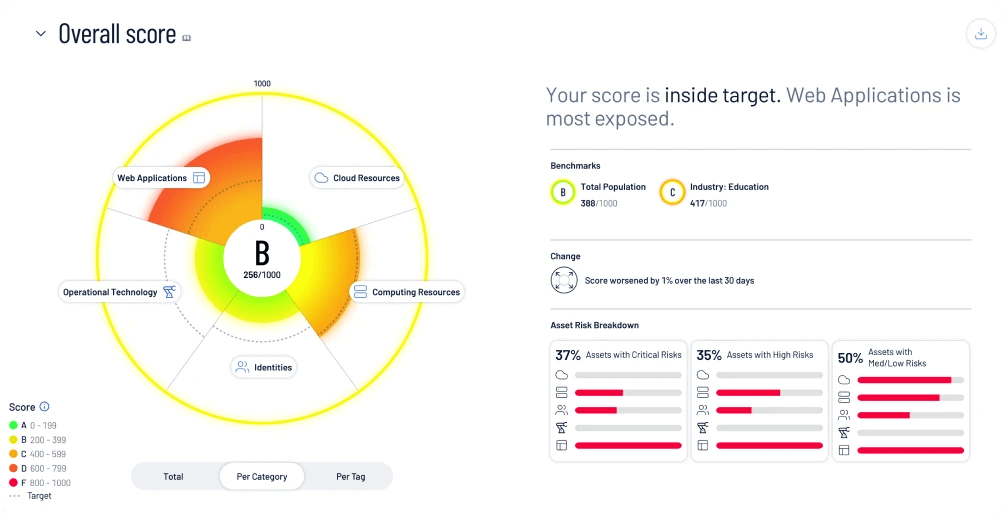

Vulnerability Management. Scan your IT, OT, and IoT assets for 79,000+ vulnerabilities. Detect cyber threats, malicious insiders, and more.

OT Scanning. Maximize your operational environment’s visibility, security, and control for SCADA systems, PLCs, DCS, IED, HMIs, and other assets across IT, OT, and IoT.

Reporting and Risk Intelligence. Access proven security tools and reporting capabilities for IT and OT teams, providing unmatched visibility into converged IT/OT segments and industrial networks in a single pane of glass.

Demo anfordern

Passgenauer Schutz Ihrer operativen Technologien –

durch effektive Risikoreduzierung.

Vulnerability Management. Scan your IT, OT, and IoT assets for 79,000+ vulnerabilities. Detect cyber threats, malicious insiders, and more.

OT Scanning. Maximize your operational environment’s visibility, security, and control for SCADA systems, PLCs, DCS, IED, HMIs, and other assets across IT, OT, and IoT.

Reporting and Risk Intelligence. Access proven security tools and reporting capabilities for IT and OT teams, providing unmatched visibility into converged IT/OT segments and industrial networks in a single pane of glass.

Tenable schützt über 44.000 Kunden und 65 % der Fortune 500-Unternehmen

10 Mio+ USD

Kosten eines EINTÄGIGEN Stillstands, bei dem Fabrikanlagen heruntergefahren werden müssen:

<5 %

der OT-Fachkräfte gaben an, dass sie Vertrauen in die Fähigkeit ihres Unternehmens haben, IIoT-Geräte und -Systeme abzusichern.

Why choose Tenable OT Security?

Access market-leading OT vulnerability management capabilities,

purpose-built to help

secure your operations

Get complete visibility across your entire attack surface

Automatisierung

Ecosystem integration

Tenable OT Security kann mit führenden Zugriffskontrollsystemen, SIEM, SOAR, Next-Generation-Firewalls und diodenbasierten Firewalls integriert werden, um auch Mitarbeitern außerhalb der OT-spezifischen Funktionen Informationen bereitzustellen. Tenable OT Security arbeitet auch mit dem breiteren Tenable-Produktportfolio zusammen, einschließlich Tenable Security Center, Tenable Vulnerability Management and Tenable Identity Exposure.

Tenable OT Security also works in cooperation with the broader Tenable One portfolio, including Tenable Security Center, Tenable Vulnerability Management, and Tenable Identity Exposure.

Wichtige Funktionen und Leistungsmerkmale