Cloud-native application protection platform (CNAPP)

Ganzheitlicher Schutz für AWS, Azure und GCP von der Entwicklung bis zur Bereitstellung

Bei der Absicherung von Cloud-Infrastruktur bestehen zahlreiche Herausforderungen – und es steht viel auf dem Spiel. Cloud-Komplexität, Tool-Wildwuchs und organisatorische Silos verursachen Sicherheitslücken. Organizations building their cloud need to see and understand actual risk ‑ but shortages in skills and processes prevent better control. Diesem Erfordernis trägt die Cloud Native Application Protection Platform (CNAPP) von Tenable Rechnung.

Demo von Tenable Cloud Security anfordern

Außergewöhnliche, einheitliche Cloud-Sicherheit erwartet Sie!

We'll show you exactly how Tenable Cloud Security helps you deliver multi-cloud asset

discovery, prioritized risk assessments, and

automated compliance/audit reports.

More than 44,000+ organizations around the world rely on Tenable to help them understand and reduce cybersecurity risk.

Cloud-Sicherheit – passend zu Ihrem individuellen Weg

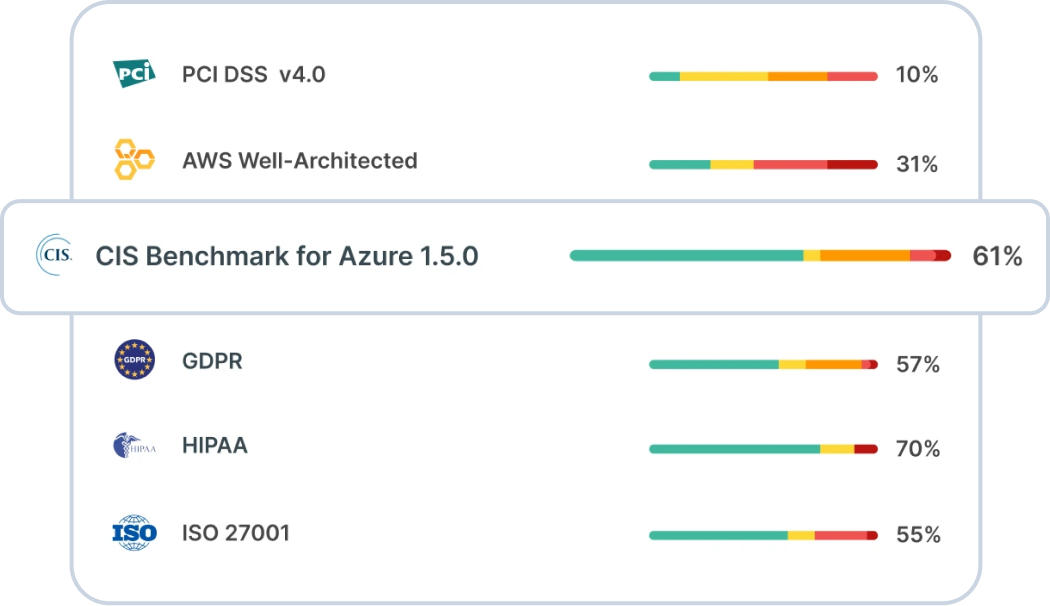

Erkennen, priorisieren und beheben Sie Fehlkonfigurationen und Compliance-Verstöße. Analysieren Sie sämtliche Cloud-Assets anhand von Compliance-Frameworks und benutzerdefinierten Richtlinien. Überwachen Sie Cloud-Konfigurationen und Berechtigungen in einer zentralen Ansicht, um so das in Standards verankerte Least-Privilege-Prinzip umzusetzen.

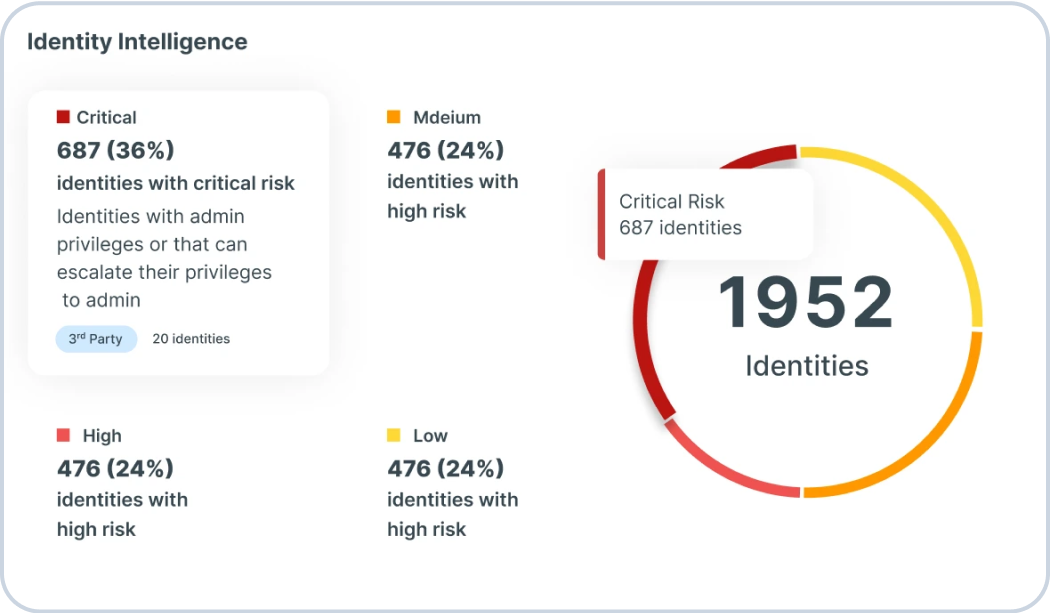

Kontaktieren Sie unsFühren Sie Full-Stack-Risikoanalysen über Identitäten, Berechtigungen und Secrets hinweg durch und setzen Sie Least-Privilege-Zugriff in großem Maßstab um. Spüren Sie verdächtiges Verhalten auf, gewinnen Sie einen kontextbezogenen Einblick in übermäßige Berechtigungen und Expositionen im Netzwerk, erkennen Sie gefährliche Szenarien und nutzen Sie IAM-Richtlinien basierend auf der tatsächlichen Nutzung zur Behebung.

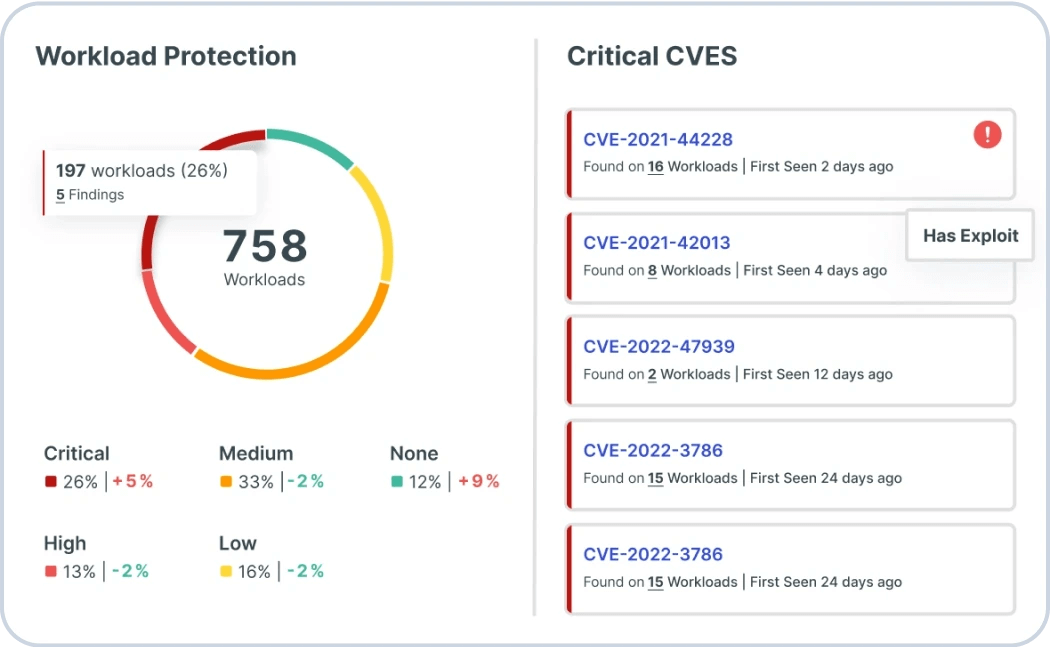

Kontaktieren Sie unsScannen Sie Ihre Cloud-Workloads kontinuierlich im Gesamtkontext und erkennen, verhindern und beheben Sie Sicherheitsrisiken in VMs, Container-Images und Serverless-Funktionen. Priorisieren Sie Schwachstellen, offengelegte Secrets, Fehlkonfigurationen, Malware und andere kritische Risiken.

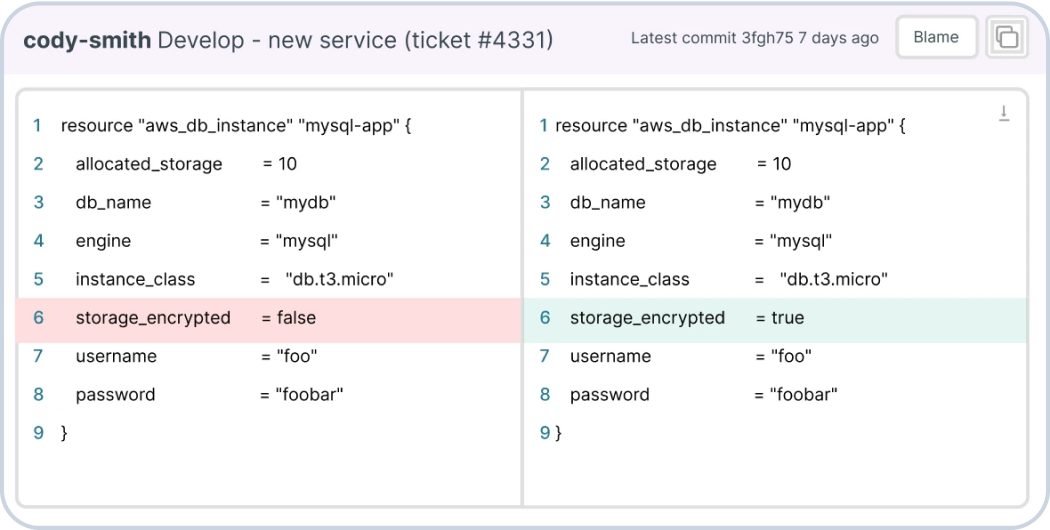

Kontaktieren Sie unsScannen Sie IaC auf Fehlkonfigurationen und Risiken in nativen Entwicklungstools, darunter Jenkins, BitBucket, CircleCI, GitHub und GitLab, und versetzen Sie Entwickler und DevOps-Teams dadurch in die Lage, Fehler zu vermeiden, sich an Sicherheitsrichtlinien anzupassen und Cloud-Infrastruktur im Rahmen der CI/CD-Pipeline abzusichern.

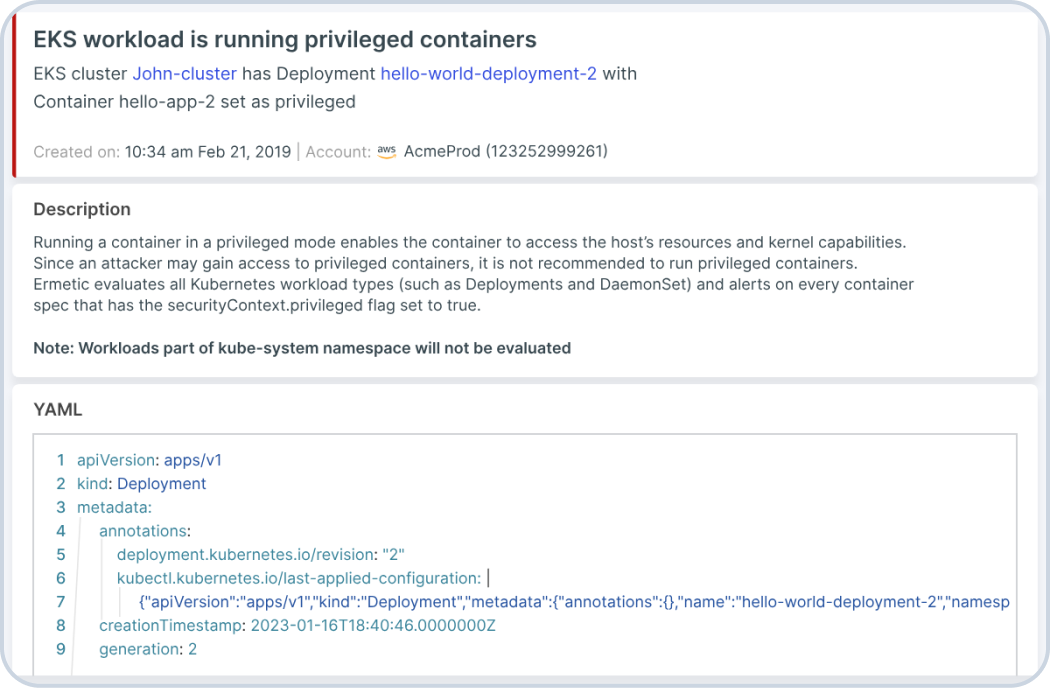

Kontaktieren Sie unsErkennen, priorisieren und beheben Sie Sicherheitslücken und automatisieren Sie Compliance in den Kubernetes-Clustern Ihrer Cloud-Infrastruktur. Vereinheitlichen Sie den Einblick in Konfigurationen von Kubernetes-Containern und unterstützen Sie Stakeholder mit Risikominderungsmaßnahmen für Fehlkonfigurationen.

Kontaktieren Sie uns