Tenable Identity Exposure: Active Directory absichern und Angriffspfade beseitigen

Tenable Identity Exposure: Active Directory absichern und Angriffspfade beseitigen

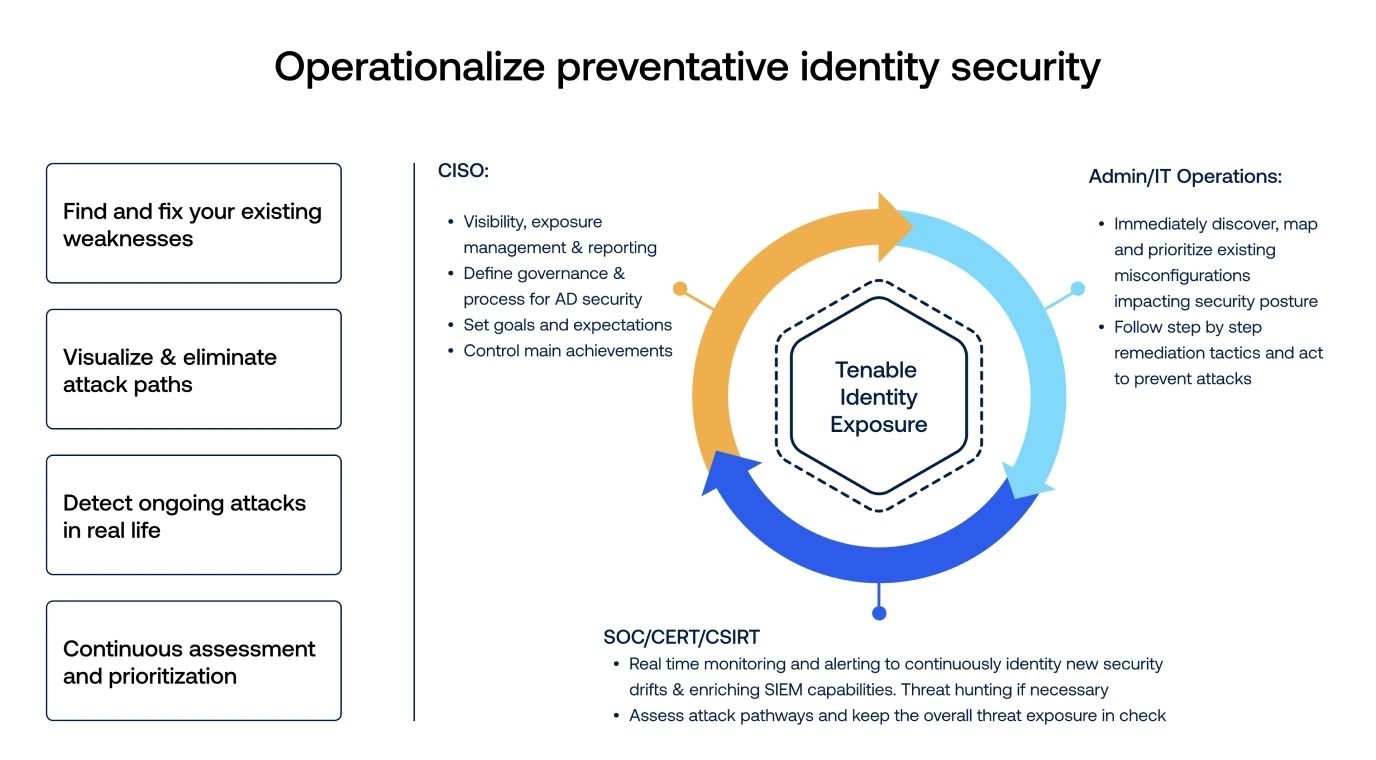

- Bewertung des aktuellen Status Ihrer Zero Trust-Initiative anhand von Best Practices für präventive Identitätssicherheit

- Einheitliche Ansicht der Identitäten über On-Prem-Umgebungen und cloudbasierte AD-Bereitstellungen hinweg

- Erweiterte Unterstützung für Entra ID-Bereitstellungen in Public und Hybrid Clouds.

- Exposure-Management anhand von berechneten Identitätsrisiko-Scores mit Schwerpunkt auf Bereichen mit besonders hohem Risiko

- Kontinuierliche Validierung und Bewertung von AD zur Prävention und Erkennung von Angriffen

DEMO ANFORDERN

Tenable-Kunden – 60 % der Fortune 500 vertrauen auf Tenable

Tenable Identity Exposure bietet Ihnen all dies:

Vorteile von Tenable Identity Exposure

Tenable Identity Exposure bietet Ihnen all dies:

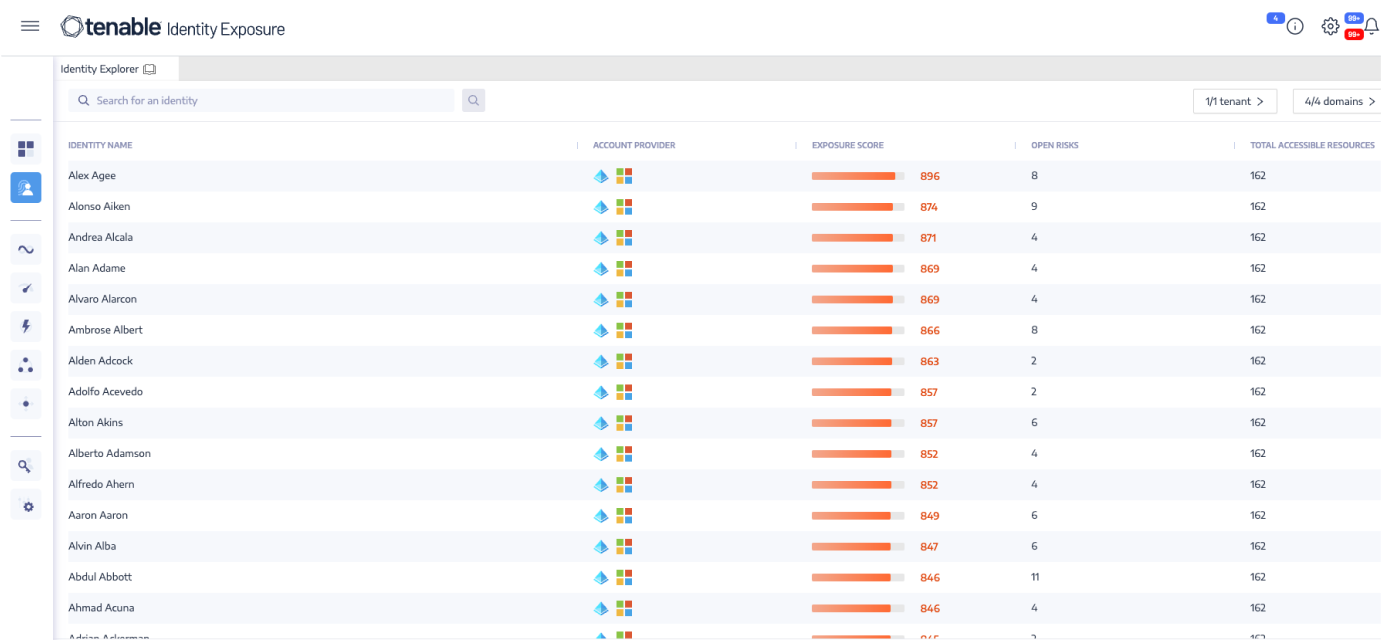

Identitätsvereinheitlichung und KI-gestützte Risikobewertung

Führen Sie Active Directory-, Entra ID- und hybride Benutzerkonten in einer einzigen Ansicht zusammen. Gewinnen Sie an einem zentralen Ort die Kontrolle über Identitäten, die sich über mehrere Verzeichnisdienste, Domänen und Gesamtstrukturen verteilen. Jede Identität wird von unserer Data Science- und KI-Engine bewertet, die Identitäten nach dem jeweiligen Grad des Risikos im Falle einer Kompromittierung einstuft.

Erweitern

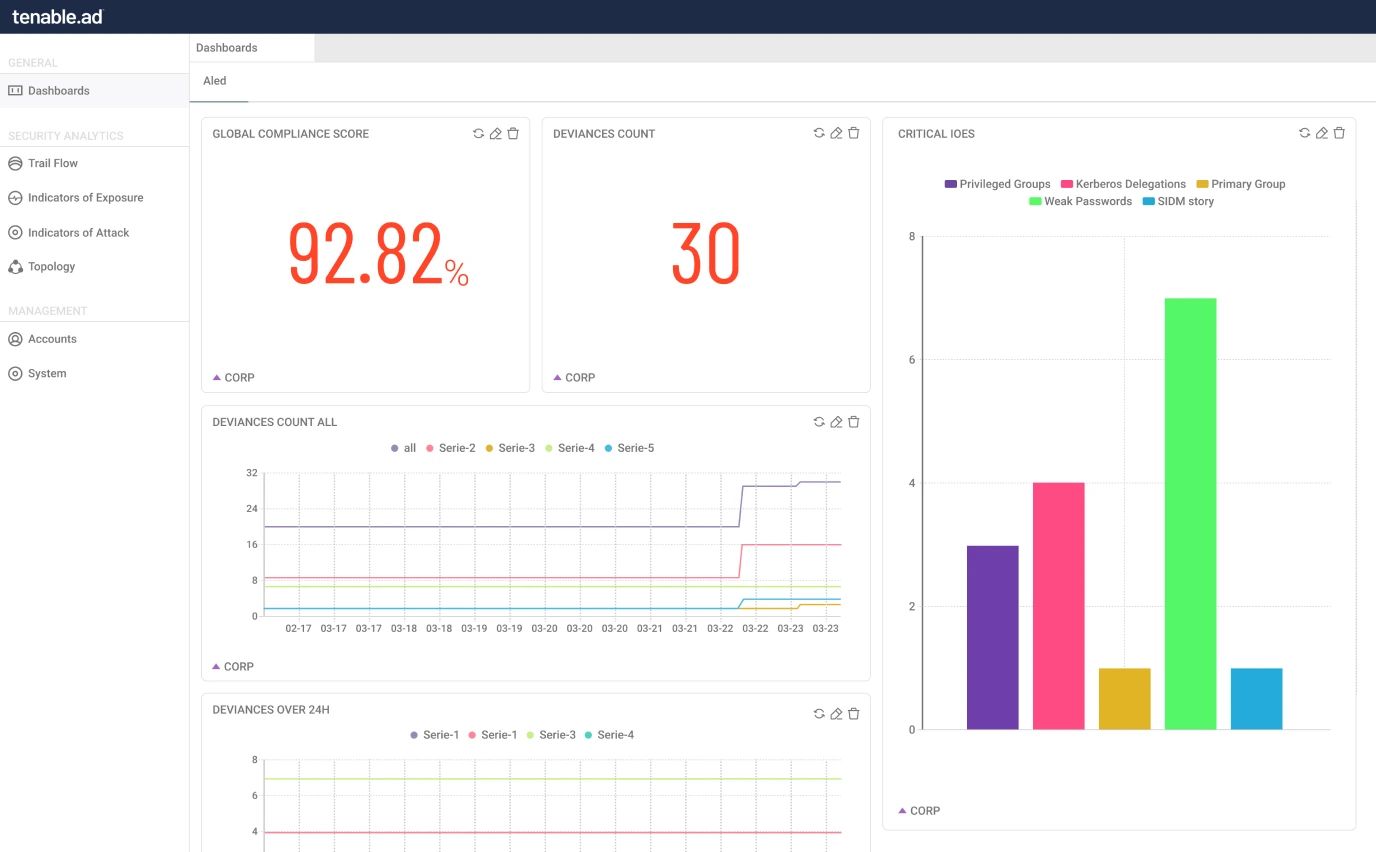

Kontinuierliche Bewertung der Sicherheit von Verzeichnisdiensten in Echtzeit

Bewerten Sie die Sicherheitslage Ihrer Verzeichnisdienste und decken Sie Schwachstellen, riskante Konfigurationen und eine Ausweitung von Zugriffsrechten (Permissions Creep) auf. Tenable Identity Exposure stellt eine taktische Schritt-für-Schritt-Anleitung zur Verfügung, die betroffene Objekte identifiziert, sodass keine zeitaufwendigen manuellen Berichte oder Skripts notwendig sind.

Erweitern

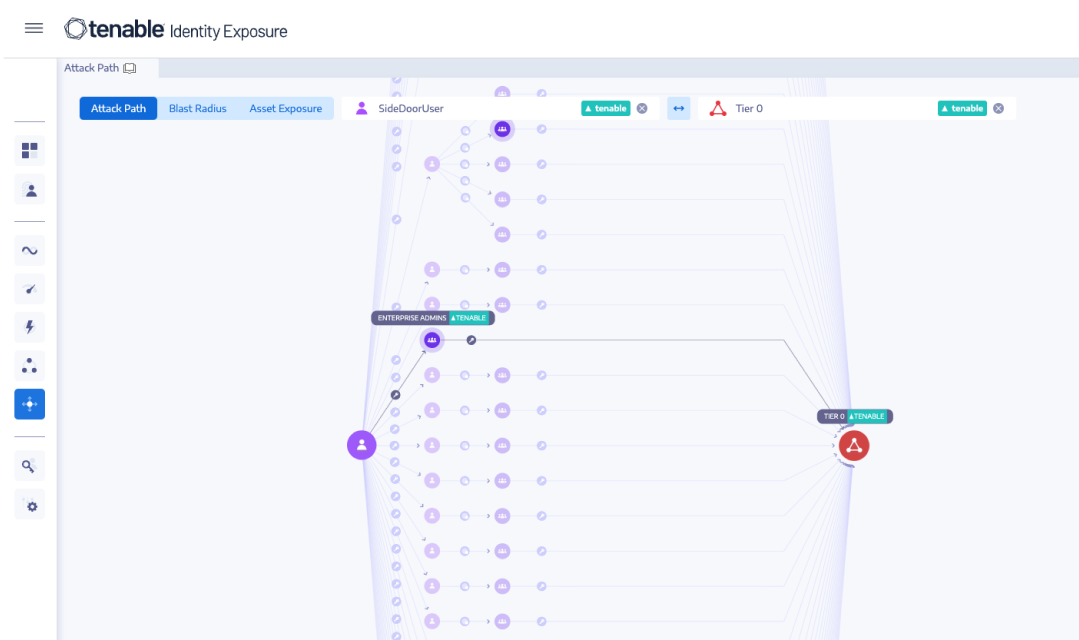

Beseitigung von Angriffspfaden, die zu Domänendominanz führen

Gehen Sie den komplexen gegenseitigen Beziehungen zwischen Objekten, Dienstprinzipalen und Berechtigungen auf den Grund und beseitigen Sie Angriffspfade, die zu Domänendominanz führen. Die Angriffspfad-Analyse (Attack Path Analysis, APA) zeigt alle möglichen Schritte auf, mit denen sich Angreifer seitwärts fortbewegen, Zugriffsrechte erhöhen und die Verzeichnisdienste Ihres Unternehmens unter ihre Kontrolle bringen könnten.

Erweitern

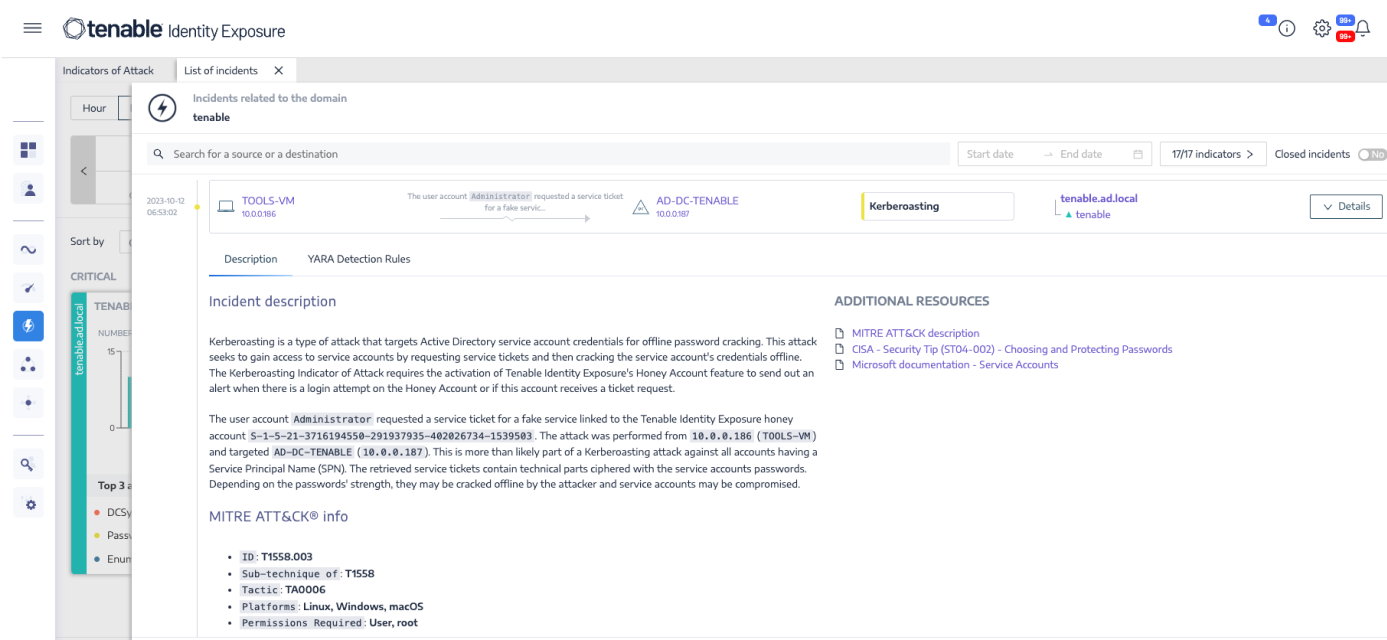

Angriffserkennung in Echtzeit

Im Falle eines Angriffs werden Sie umgehend per Warnmeldung benachrichtigt, darunter bei Credential Dumping-, Kerberoasting-, DCSync-, ZeroLogon- und vielen weiteren Angriffen. Reagieren Sie in Echtzeit auf Angriffe, indem Sie Tenable Identity Exposure mit Ihren SIEM- und SOAR-Lösungen integrieren. Das Forschungsteam von Tenable nimmt regelmäßig Aktualisierungen an Angriffsindikatoren (Indicators of Attack, IoA) vor, sobald neue identitätsbasierte Exploits entdeckt werden.

Erweitern

Untersuchen und Informieren

Senken Sie den Zeitaufwand bei der Vorfallsreaktion und erfassen Sie alle Änderungen an Active Directory mithilfe des Trail Flow. Informieren Sie Ihre Incident Response-Teams und optimieren Sie Ihre Sicherheitsprozesse mit Echtzeit-Priorisierung und detaillierten Behebungsmaßnahmen.

Erweitern

Einführung in Tenable Identity Exposure und identitätsbasiertes Exposure-Management

Ein kurzer Überblick über Tenable Identity Exposure, der aufzeigt, warum ein identitätsbasiertes Exposure-Management den entscheidenden Kontext liefert, um Behebungsmaßnahmen im Cybersecurity-Bereich zu priorisieren

Active Directory-Angriffe

kontinuierlich erkennen und verhindern

-

Keine Agents. Keine Berechtigungen.

Keine VerzögerungenVerhindert und erkennt raffinierte Active-Directory-Angriffe ohne Agents und Zugriffsrechte.

-

Cloud-Abdeckung

Erweiterte Unterstützung für den Schutz von Azure AD-Bereitstellungen in Public und Hybrid Clouds und Verwaltung von Identitätsrisiken in der Cloud anhand spezifischer Gefährdungsindikatoren (Indicators of Exposure, IoE) für Azure AD

-

Überall einsetzbar

Tenable Identity Exposure bietet die Flexibilität von zwei Architekturkonzepten: On-Prem, damit Ihre Daten vor Ort und unter Ihrer Kontrolle bleiben. SaaS, damit Sie die Cloud nutzen können.