Wissen, wo Sie gefährdet sind, und kritische Risiken beseitigen

Wir stellen vor: Vulnerability Intelligence und Exposure Response, die End-to-End-Lösung von Tenable zur Verwaltung von Sicherheitslücken.

Diese innovativen Funktionen arbeiten Hand in Hand, um Sie dabei zu unterstützen, Schwachstellen in den richtigen Kontext zu stellen, die entscheidenden Maßnahmen zu priorisieren und Fortschritte an die Geschäftsleitung zu kommunizieren. Mit ihrer Hilfe können Unternehmen schnell fundierte, datengestützte Entscheidungen treffen, Behebungsmaßnahmen mit bidirektionalem Ticketing mobilisieren und Sicherheitsmaßnahmen mit den Unternehmenszielen in Einklang bringen.

119K Vulnerabilities Assessed with 326,000+ Plugins

Profitieren Sie vom uneingeschränkten Zugriff auf eine moderne, cloudbasierte Schwachstellenmanagement-Lösung, mit der Sie alle Ihre Assets mit unübertroffener Genauigkeit einsehen und nachverfolgen können. Melden Sie sich jetzt an.

Verwalten Sie Schwachstellen mit der weltweit führenden Vulnerability Management-Lösung.

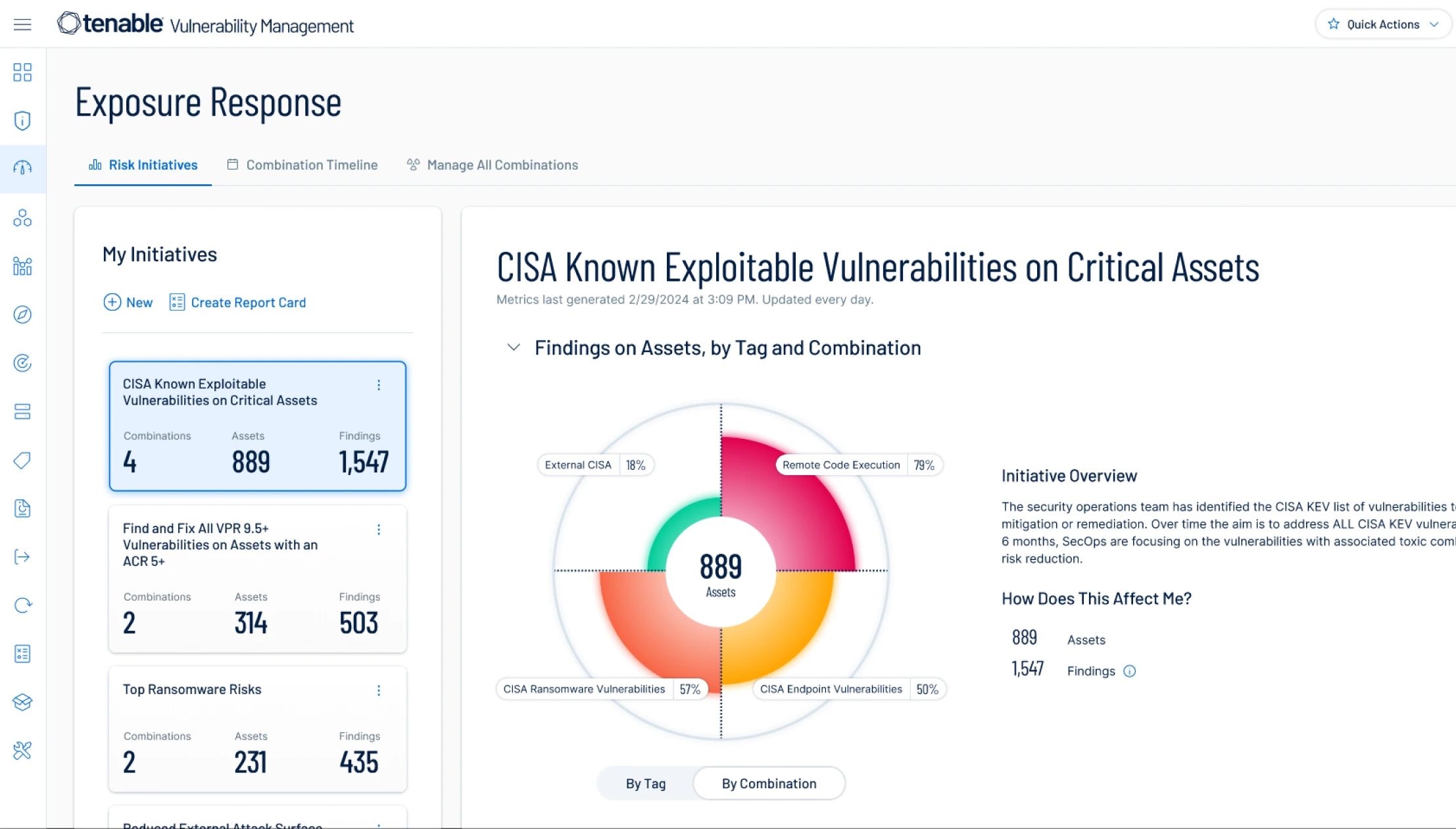

Mithilfe der Funktionen „Vulnerability Intelligence“ und „Exposure Response“ können Sie wichtige Expositionen aufdecken, die richtigen Maßnahmen ergreifen und den Fortschritt kommunizieren.

Identify exposures, track performance and take action

Identify exposures, track performance and take action

Wichtige Expositionen aufdecken

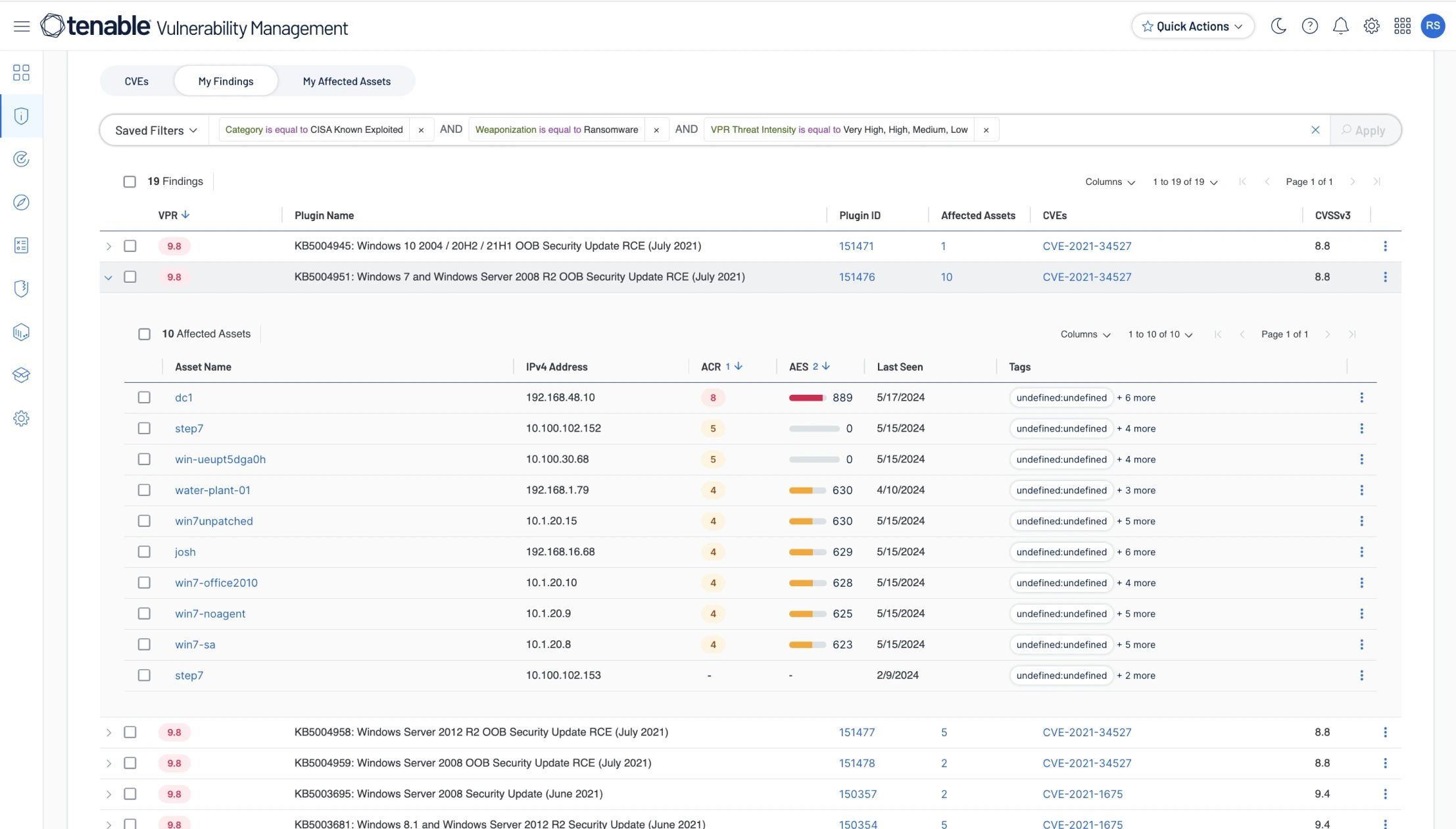

Sie können Schwachstellen ganz einfach auffinden, indem Sie den Namen oder die CVE-Nummer eingeben, nach wichtigen Kategorien filtern und natürliche Sprache oder komplexe Abfragen verwenden. Die kuratierte Datenbank von Vulnerability Intelligence optimiert die Sichtbarkeit und den Bedrohungskontext.

Try for freeSchwachstellen im Kontext betrachten

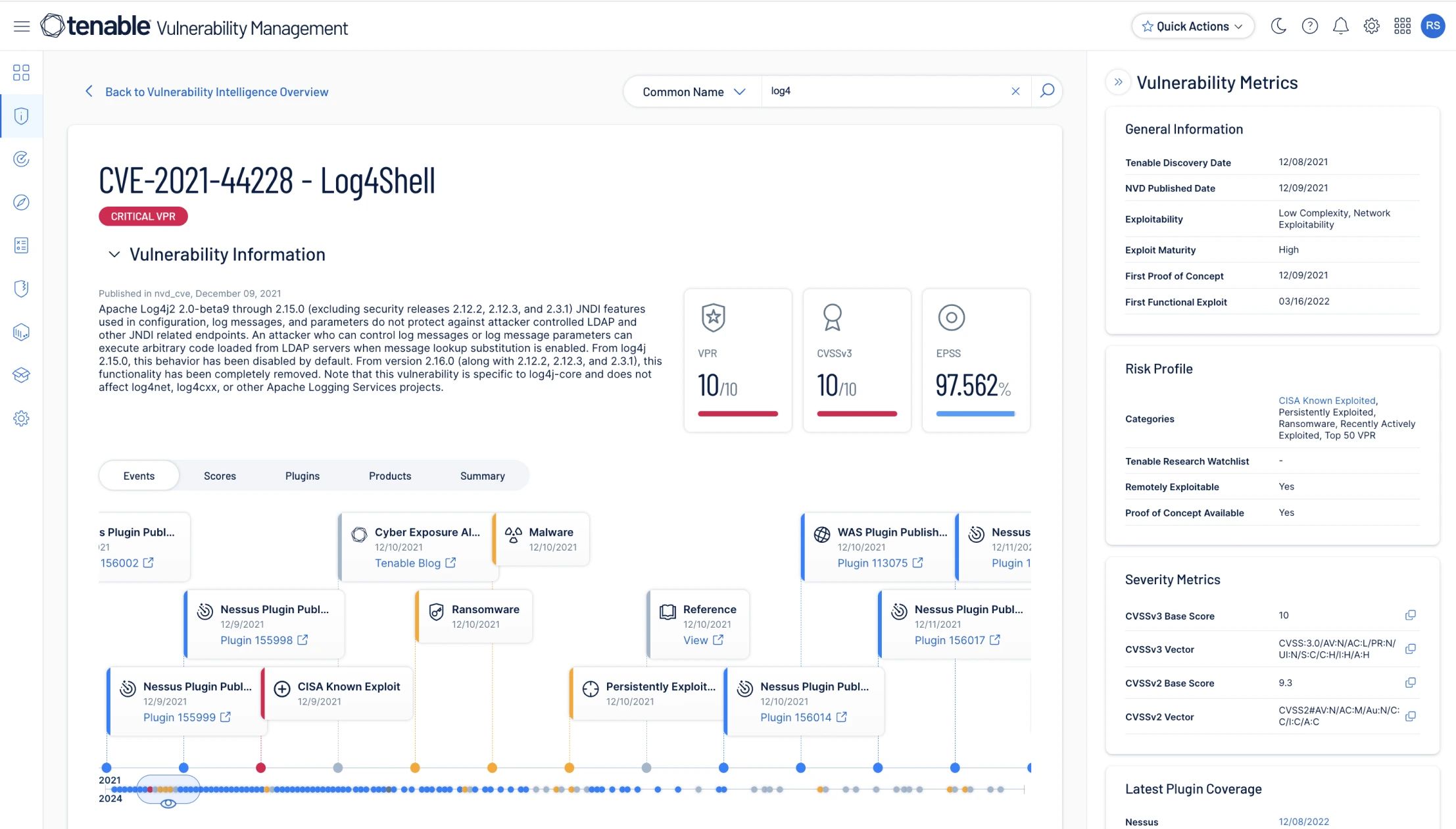

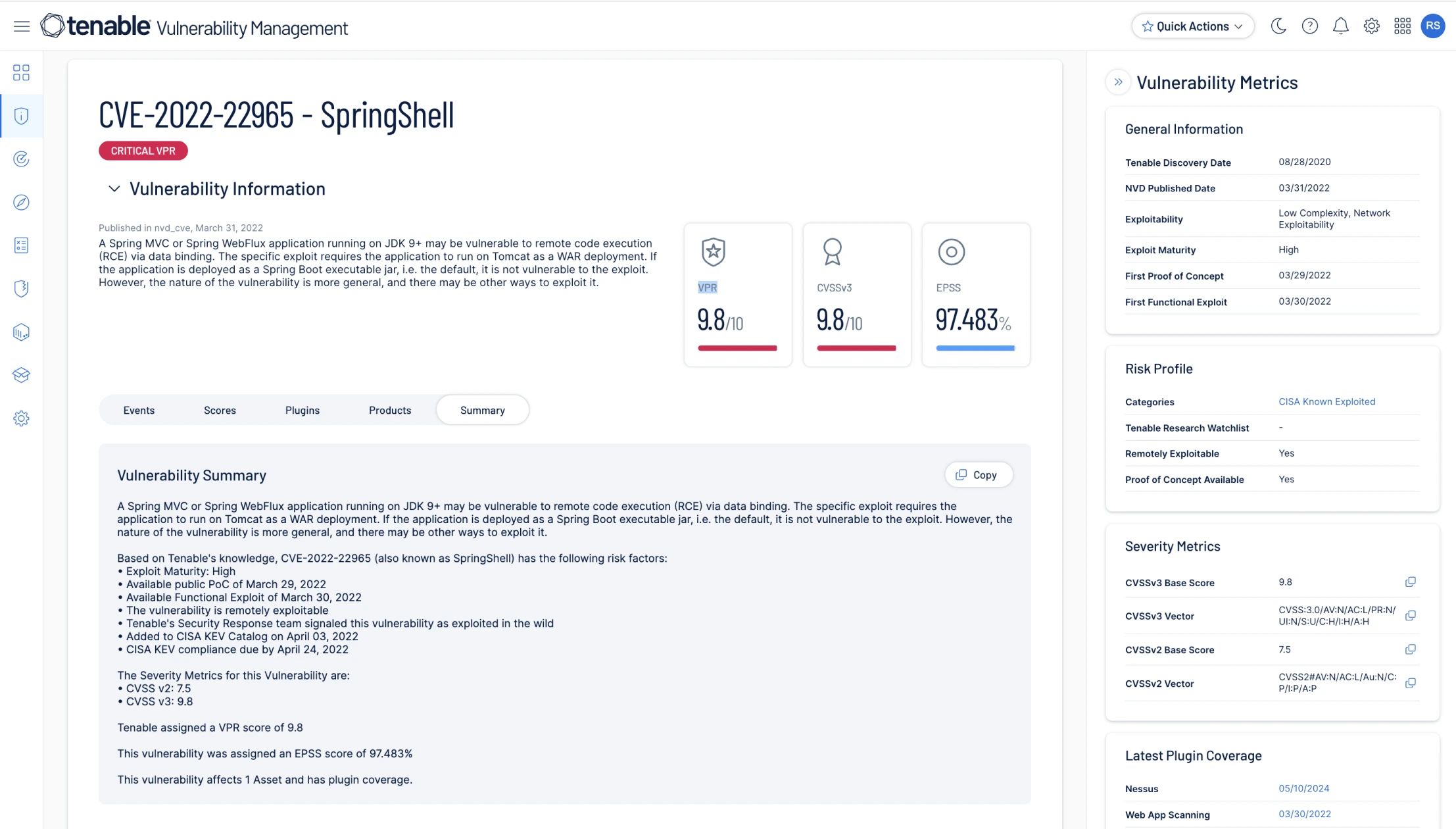

Setzen Sie Bedrohungen und Risiken in den richtigen Kontext, um die kritischen Schwachstellen zu priorisieren. Gewinnen Sie Erkenntnisse über neue Bedrohungen und häufig ausgenutzte Schwachstellen. Detaillierte Schwachstellen-Seiten enthalten Bewertungen, Zeitleisten und Metriken für effektive Priorisierung und Reaktionsmaßnahmen.

Try for freeReaktionsmaßnahmen beschleunigen

Priorisieren Sie Schwachstellen zuverlässig nach dem jeweiligen Risiko. Prüfen Sie, wie sich CVEs auf Assets auswirken, und fördern Sie proaktive Sicherheit, indem Sie die Behebung direkt in Ihre ITSM-Tools integrieren. Informationen über kritische Schwachstellen ermöglichen schnelle, fundierte Entscheidungen und beschleunigen die Reaktion.

Try for freeFokus auf wichtigste Maßnahmen legen

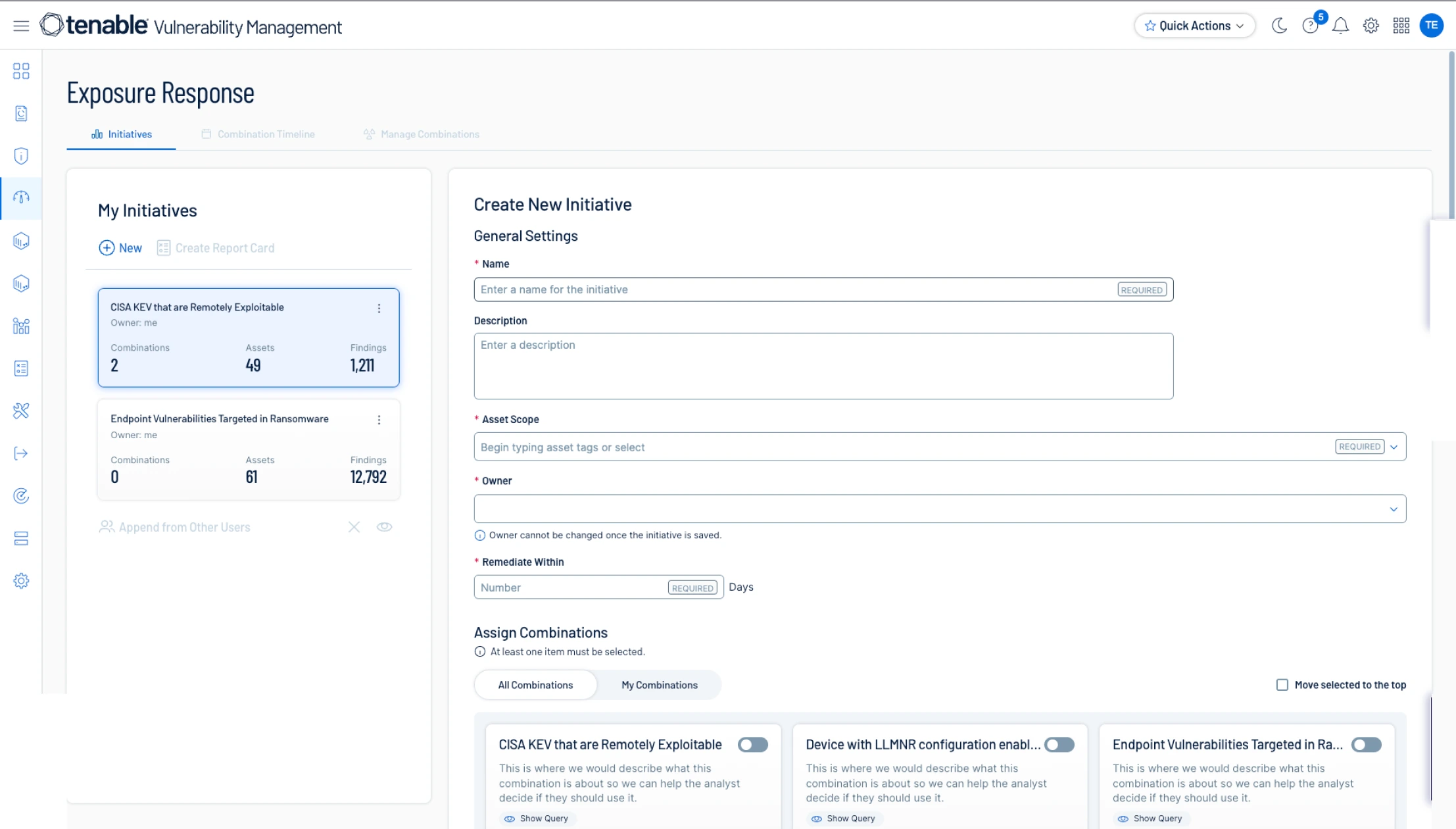

Erstellen Sie gezielte Kampagnen, etwa „Behebung aller externen Schwachstellen in Bezug auf Remote-Code-Ausführung“, um sicherzustellen, dass Sie die wirklich wichtigen Sicherheitslücken angehen.

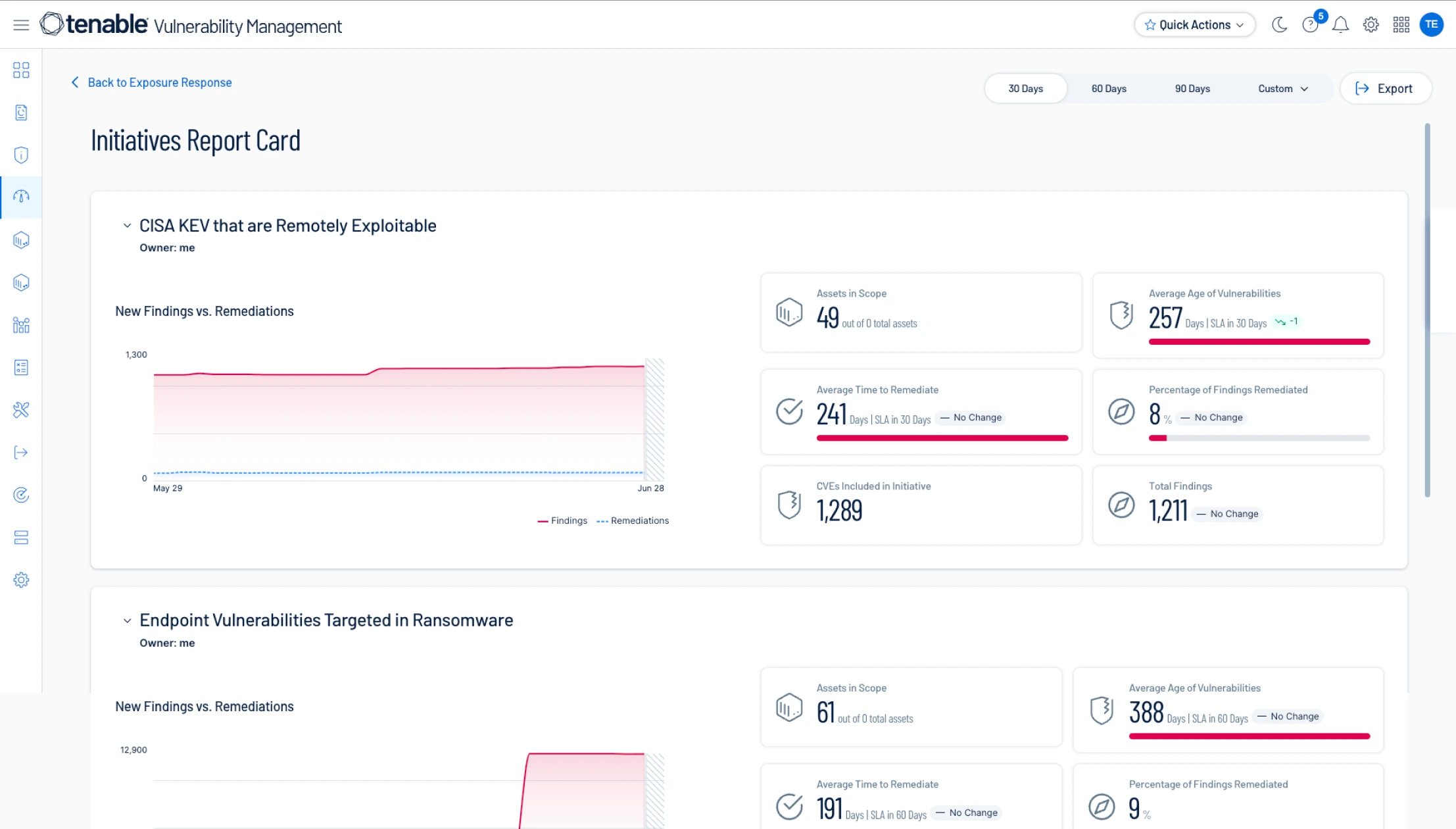

Try for freeTeamziele vorantreiben

Implementieren Sie Kennzahlen, die erreichbar sind und nachverfolgt werden können. Dank Einblick in die Teamleistung im Rahmen von Kampagnen sind Führungskräfte in der Lage, Verfahren effektiv zu operationalisieren und Teams zu motivieren, indem sie Ticketing-Prozesse für Behebungsmaßnahmen auf Plattformen wie Jira und ServiceNow ITSM automatisieren.

Try for freeFortschritte kommunizieren

SLA-gestütztes Reporting gewährleistet effektives Tracking von Risikominderungsmaßnahmen, identifiziert Engpässe, hilft bei der Ressourcenzuweisung und fördert datengestützte Entscheidungen, bei denen Sicherheitsinitiativen mit Geschäftszielen in Einklang stehen.

Try for free