Reduzieren Sie Cyberrisiken für Cloud-Infrastruktur, Identitäten und Workloads

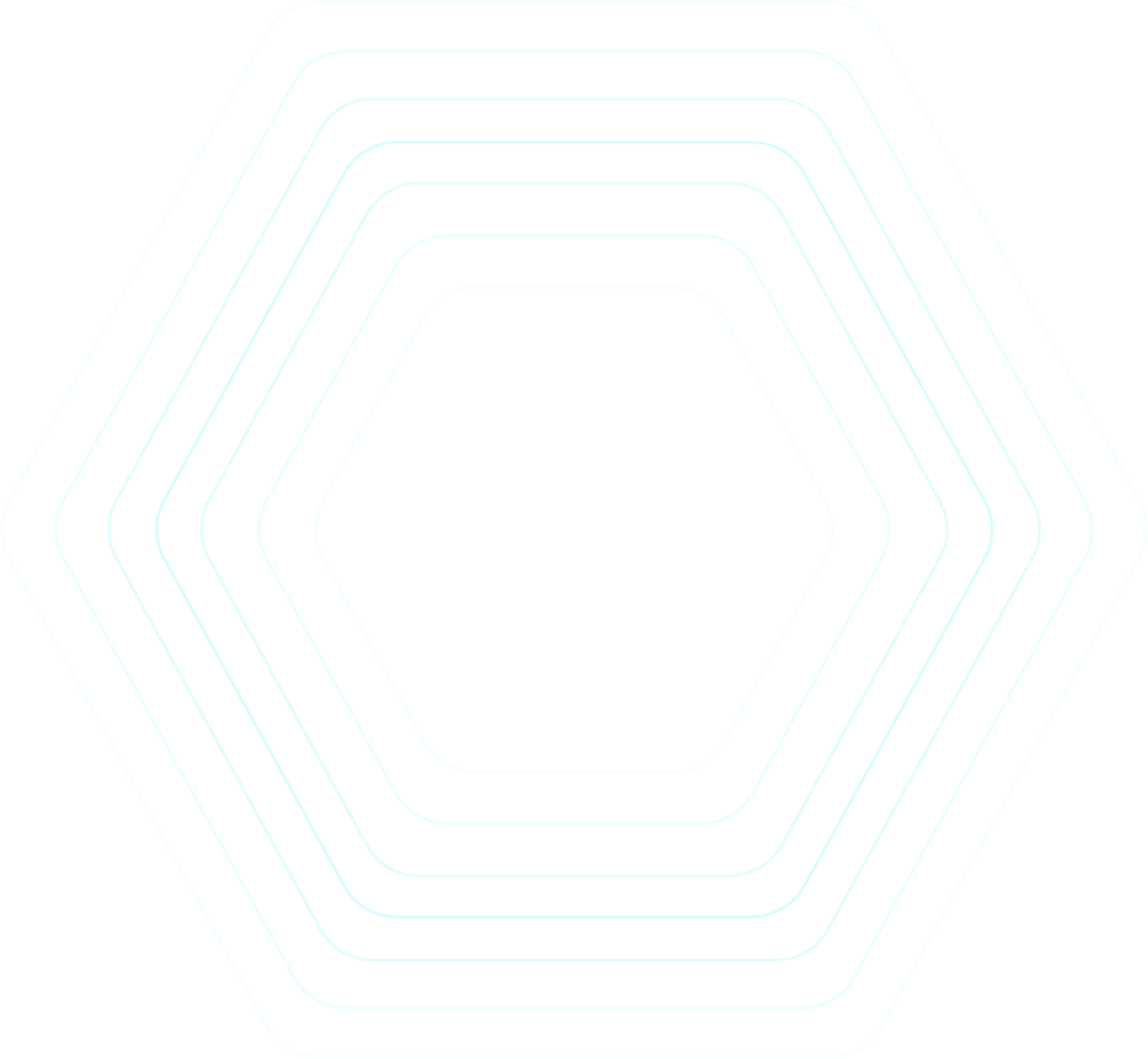

Schließen Sie Exposure-Lücken in der Cloud, indem Sie Fehlkonfigurationen, Schwachstellen und übermäßige Berechtigungen mit unserer CNAPP (Cloud-native Application Protection Platform) beseitigen.

So funktioniert's

Konsolidieren und simplifizieren Sie Ihre Cloud-Sicherheit

Befähigen vonMitarbeitern

durch relevante Erkenntnisse in einer vereinfachten, rollenbasierten Benutzeroberfläche

Priorisierenvon Maßnahmen

basierend auf Full-Stack-Analysen der Exposure

Automatisierte Compliance

und Audit-Berichterstellung

Schnellere Fixes

durch automatisierte Behebung

Vereinheitlichung isolierter Tools mit Tenable Cloud Security

Die Absicherung mehrerer Clouds, in denen verschiedene Arten von Workloads ausgeführt werden, ist komplex genug – auch ohne den Stress, Daten aus zahlreichen Einzeltools zusammenzutragen. Tenable Cloud Security bietet marktführendes CWP, CSPM, CIEM, CDR, KSPM, IaC, JIT und mehr in einer einheitlichen CNAPP-Lösung mit einem modernen und unkomplizierten Nutzungserlebnis.

Agentenloses Workload-Scanning (CWP)

Scannen Sie Workloads auf effiziente Weise, einschließlich virtueller Maschinen (VMs), Container-Images, Runtime-Containern und Serverless-Funktionen, mit dem Marktführer für Schwachstellenmanagement. Spüren Sie exponierte Geheimnisse, sensible Daten, Malware und Fehlkonfigurationen auf.

Mehr erfahren

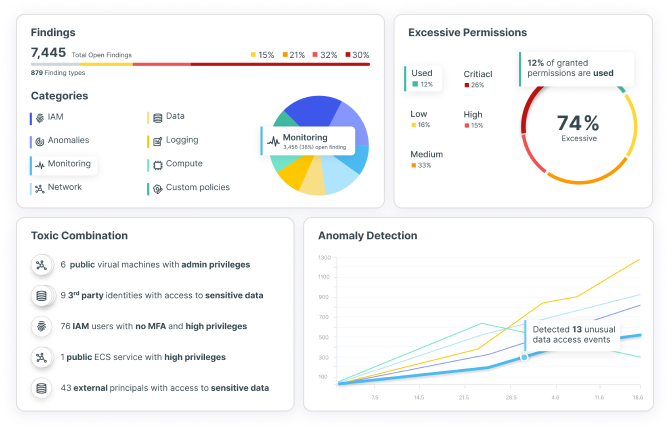

Compliance und Reporting (CSPM)

Überprüfen Sie kontinuierlich die Einstellungen und Konfigurationen von Cloud-Umgebungen, um die Einhaltung von Vorschriften in Multi-Cloud-Umgebungen zu gewährleisten. Ermöglicht die Berichterstellung über CIS, HIPAA, NIST, PCI-DSS, GDPR und andere Frameworks sowie kundenspezifische Prüfungen.

Mehr erfahren

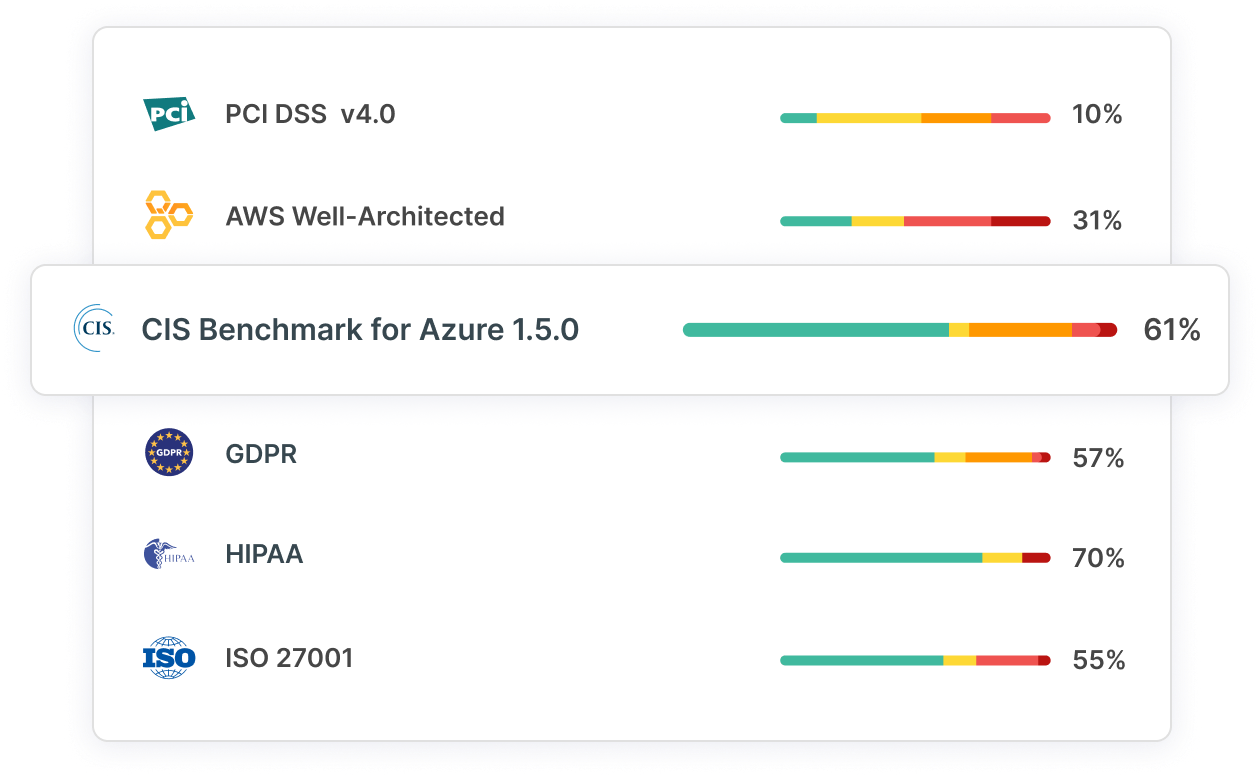

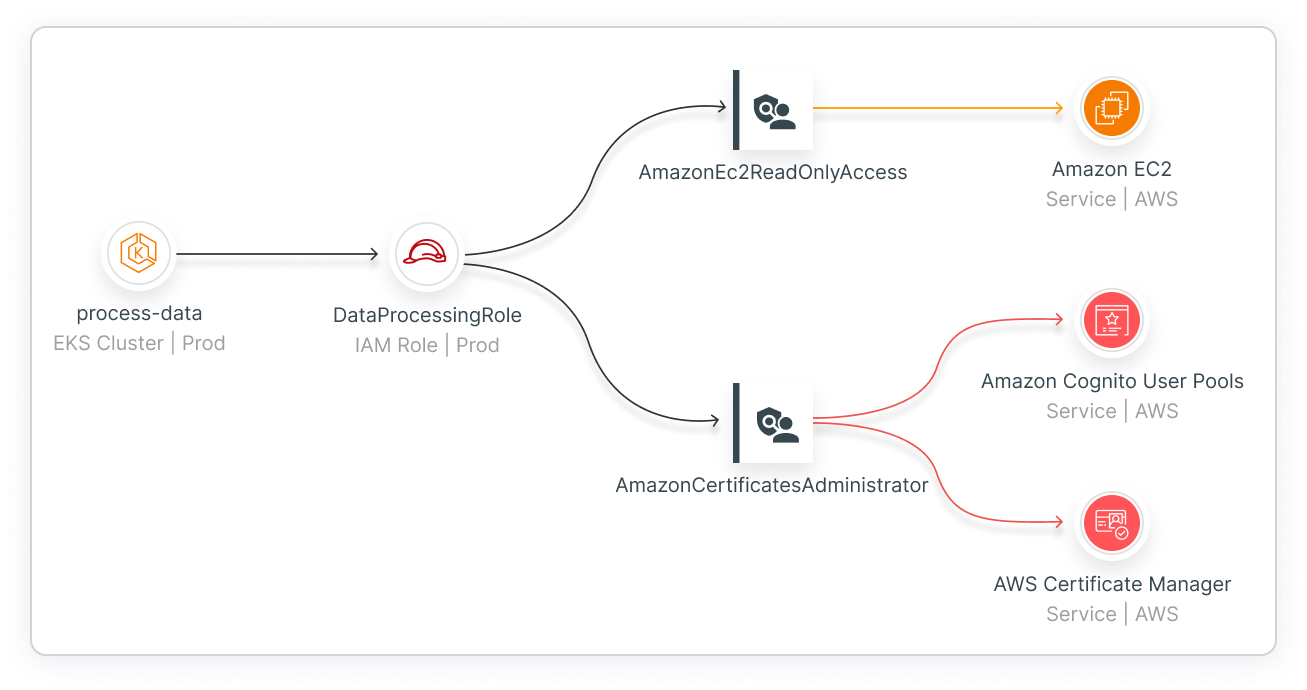

Sicherheit durch Cloud Infrastructure and Entitlements Management (CIEM)

Sichern Sie sämtliche Identitäten (Personen und Maschinen) und Ressourcen mit einer erstklassigen Berechtigungsverwaltung ab. Identifizieren Sie riskante Berechtigungen und toxische Kombinationen und setzen Sie das Least-Privilege-Prinzip durch, u. a. durch Just-in-Time (JIT)-Zugriff.

Mehr erfahren

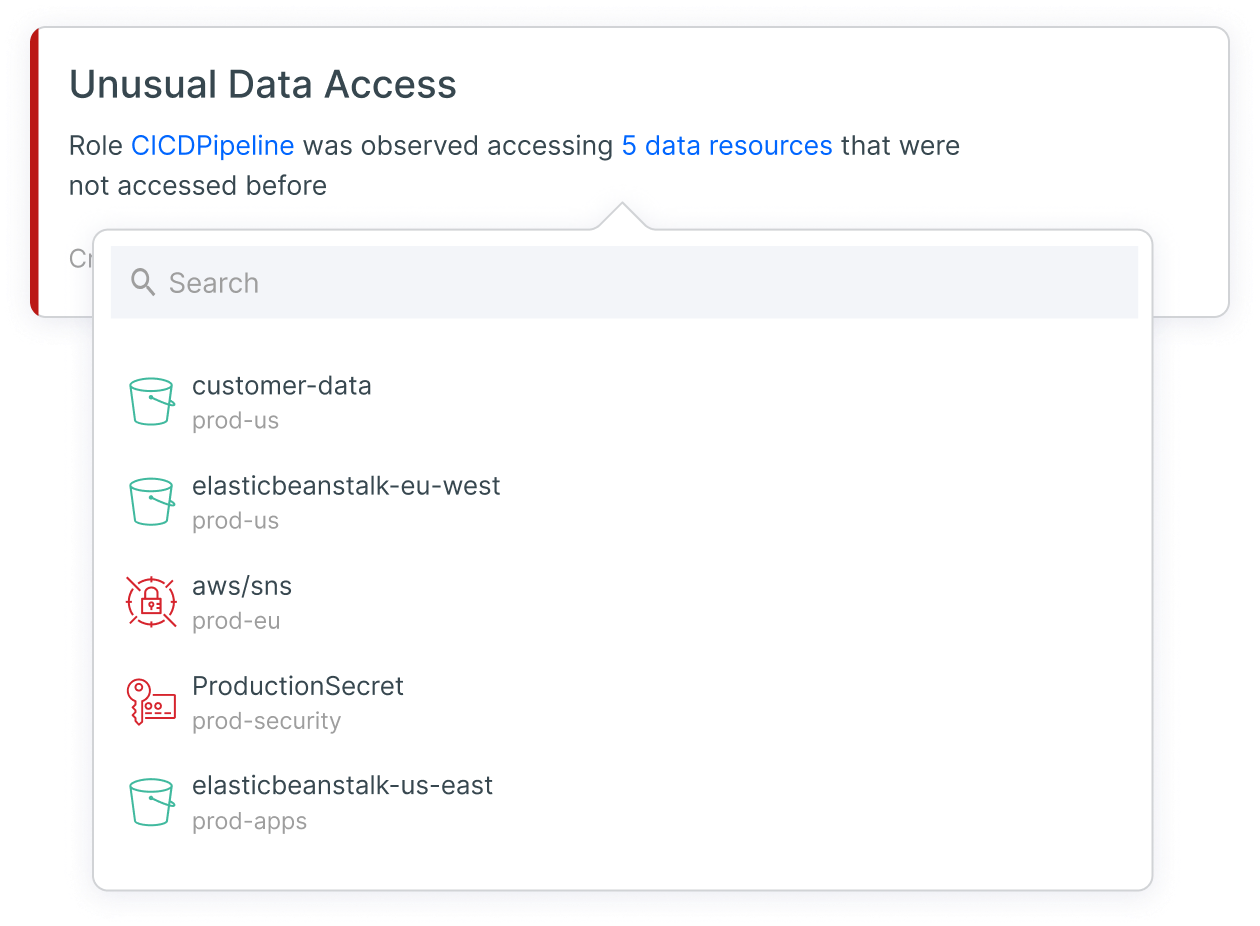

Bedrohungserkennung und Reaktion (CDR)

Automatisieren Sie die Bedrohungserkennung durch kontinuierliche Verhaltensanalyse und Anomalieerkennung auf der Grundlage integrierter und benutzerdefinierter Richtlinien. Untersuchen Sie Benutzeraktivitäten anhand eines der besten Aktivitätsprotokolle auf dem Markt, mit intuitiven Abfragetools.

Mehr erfahren

Kubernetes-Sicherheit (KSPM)

Erkennen, priorisieren und beheben Sie Sicherheitslücken und automatisieren Sie die Compliance für Kubernetes-Cluster. Verschaffen Sie sich einheitlichen Einblick in K8s-Container-Konfigurationen und unterstützen Sie Beteiligte mit Anleitungen zur Risikominderung.

Mehr erfahren

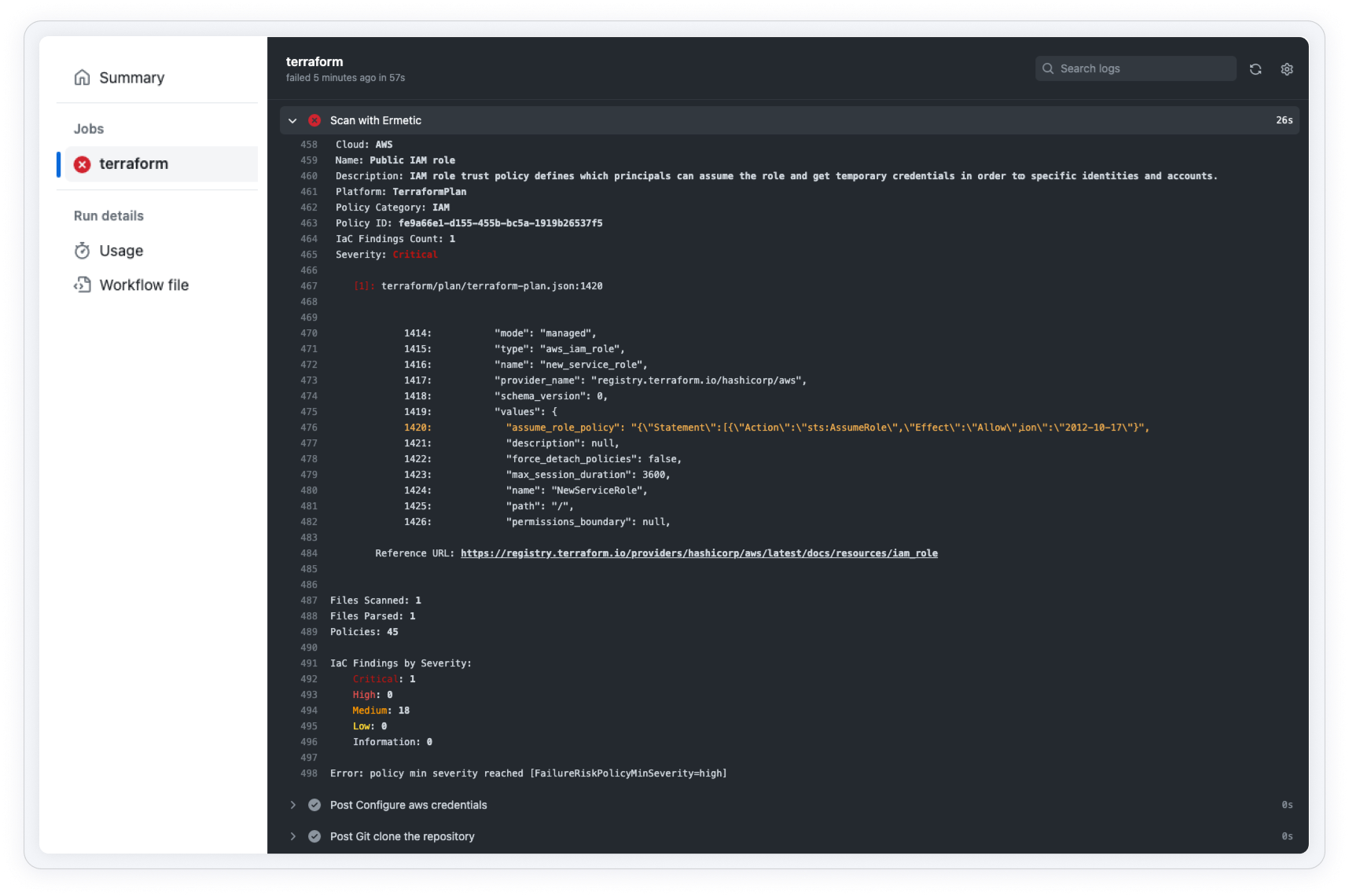

Infrastructure as Code (IaC)-Sicherheit

Implementieren Sie „Shift-Left“-Sicherheit, indem Sie Infrastructure as Code scannen, um zu Mängel erkennen und zu korrigieren. Identifizieren und beheben Sie priorisierte Cloud-Risiken im Kontext und benachrichtigen Sie Teams über Integrationen mit Ticketing- und Collaboration-Tools.

Mehr erfahren

Resultate aus der Praxis

Kunden aus aller Welt nutzen Tenable, um Risiken in Minutenschnelle zu reduzieren, Teams mit Expertenwissen im Bereich Cloud-Sicherheit zu unterstützen und Zugriff nach dem Least-Privilege-Prinzip in großem Maßstab umzusetzen.

Aidoc gibt seinen vielbeschäftigten DevOps-Teams zusätzlichen IAM-Risikokontext an die Hand, um Risiken mit minimalen Beeinträchtigungen besser mindern zu können.

Anwenderbericht lesen

Demyst konnte eine wichtige Kundenanforderung für Just-in-Time-Zugriff (JIT) und verbesserte Zugriffskontrolle in seiner komplexen Umgebung erfüllen.

Anwenderbericht lesen

Latch führt automatisch regelmäßige Audits aller IAM-Berechtigungen in AWS durch und vermeidet so die Kosten für eine Privileged Access Management-Plattform eines Drittanbieters.

Anwenderbericht lesen

Bilfinger automatisiert die Einhaltung der DSGVO für Azure und AWS, stellt handlungsrelevante Erkenntnisse bereit und gewährleistet einen Zugriff nach dem Least-Privilege-Prinzip.

Anwenderbericht lesen

AppsFlyer hat seine Cloud-Umgebung durch die Integration von Least-Privilege-Richtlinien in die CI/CD-Pipeline gehärtet.

Anwenderbericht lesen

Intelycare hat mühsame manuelle Prozesse eliminiert und reduziert Risiken in Minuten anstatt in zwei bis drei Monaten.

Anwenderbericht lesen„Bereits eine Stunde nach dem Start unseres Proof of Concept konnten wir bestätigen, dass die Tenable Cloud Security-Lösung wie beworben funktioniert.“- DEMYST

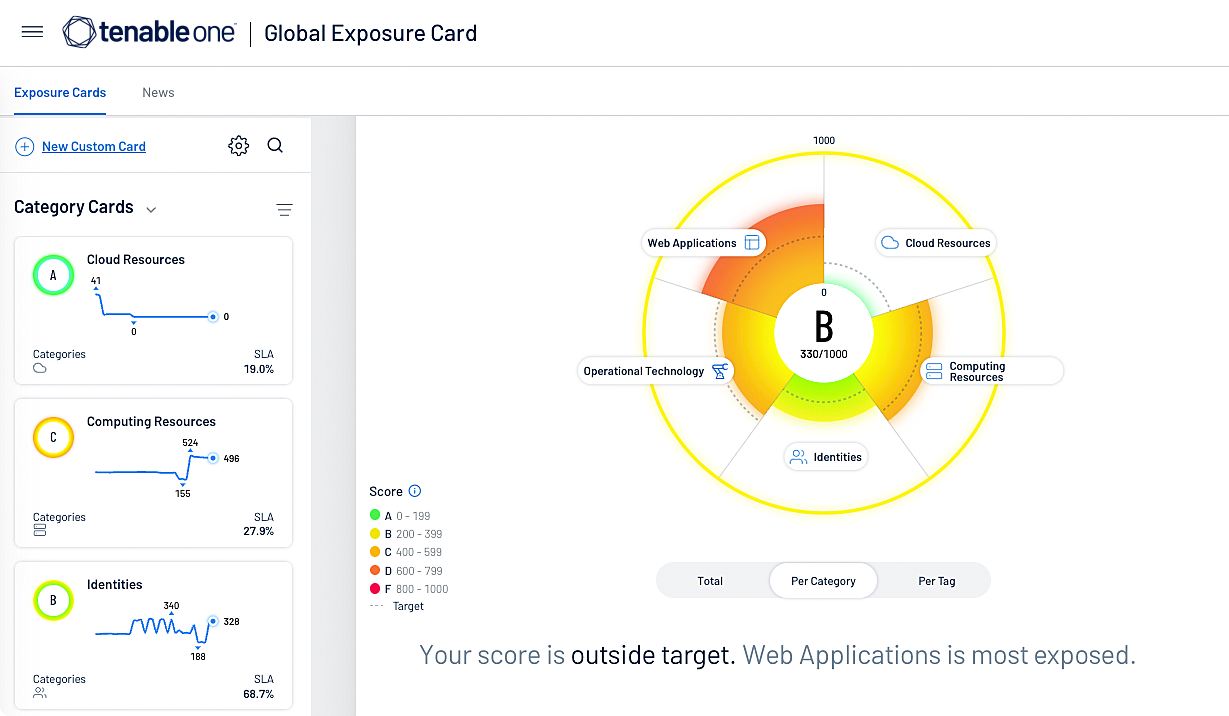

Exposure-Management, das über die Cloud hinausreicht

Kombinieren Sie Tenable Cloud Security mit der Exposure-Management-Plattform Tenable One, um Expositionen in der Cloud, On-Prem und in kritischen Infrastrukturen kontinuierlich zu verwalten – sowie auch die Bedrohungen, die dazwischen lauern. Konsolidieren Sie Maßnahmen zur Reduzierung von Cyberrisiken auf Ihrer gesamten Angriffsoberfläche – ohne zusätzliche Anbieter oder Komplexität.

Mehr erfahren

Demo von Tenable Cloud Security anfordern

Außergewöhnliche, einheitliche Cloud-Sicherheit erwartet Sie!

Wir zeigen Ihnen genau, wie Tenable Cloud Security Ihnen hilft, Multi-Cloud-Assets zu erfassen, priorisierte Risikobewertungen vorzunehmen und automatische Compliance-/Audit-Berichte zu erstellen.

- Tenable Cloud Security

AWS

AWS Azure

Azure Google Cloud

Google Cloud