Vereinfachte Cloud-Sicherheit in Azure mit Tenable

Umfassende Cloud-Transparenz in Azure – von der Build-Phase bis zur Laufzeit

Sichern Sie Ihren gesamten Entwicklungszyklus ab, steigern Sie die Fachkompetenz Ihres Teams im Bereich Microsoft Azure Security und beschleunigen Sie die Zusammenarbeit von Cloud-, Entwicklungs- und IAM-Teams (Identitäts- und Zugriffsverwaltung) mit Tenable Cloud Security.

„Mit nur zwei Mausklicks haben wir das tatsächliche Geschehen

in unserer Azure-Cloud im Blick – das bietet uns einen Mehrwert.“

Leiter Business Solutions, Anbieter industrieller Dienstleistungen

Verringern Sie Sicherheitsrisiken in Azure- und Multi-Cloud-Umgebungen

Sicherheitslücken schließen – mit einem gründlichen Verständnis der Azure-Architektur

Tenable Cloud Security verfolgt einen ganzheitlichen automatisierten und identitätsorientierten Ansatz, um Ihre Teams mit präziser Erkennung von Risiken, geführten Behebungsmaßnahmen und Zugriff nach dem Least-Privilege-Prinzip zu unterstützen. Bewerten Sie die Risiken von Azure-Ressourcen, indem Sie Schwachstellen erfassen und diese im Kontext Ihrer gesamten Multi-Cloud- und Hybrid-Umgebung priorisieren.

Absicherung von Cloud-Anwendungen mithilfe von Azure-Integrationen

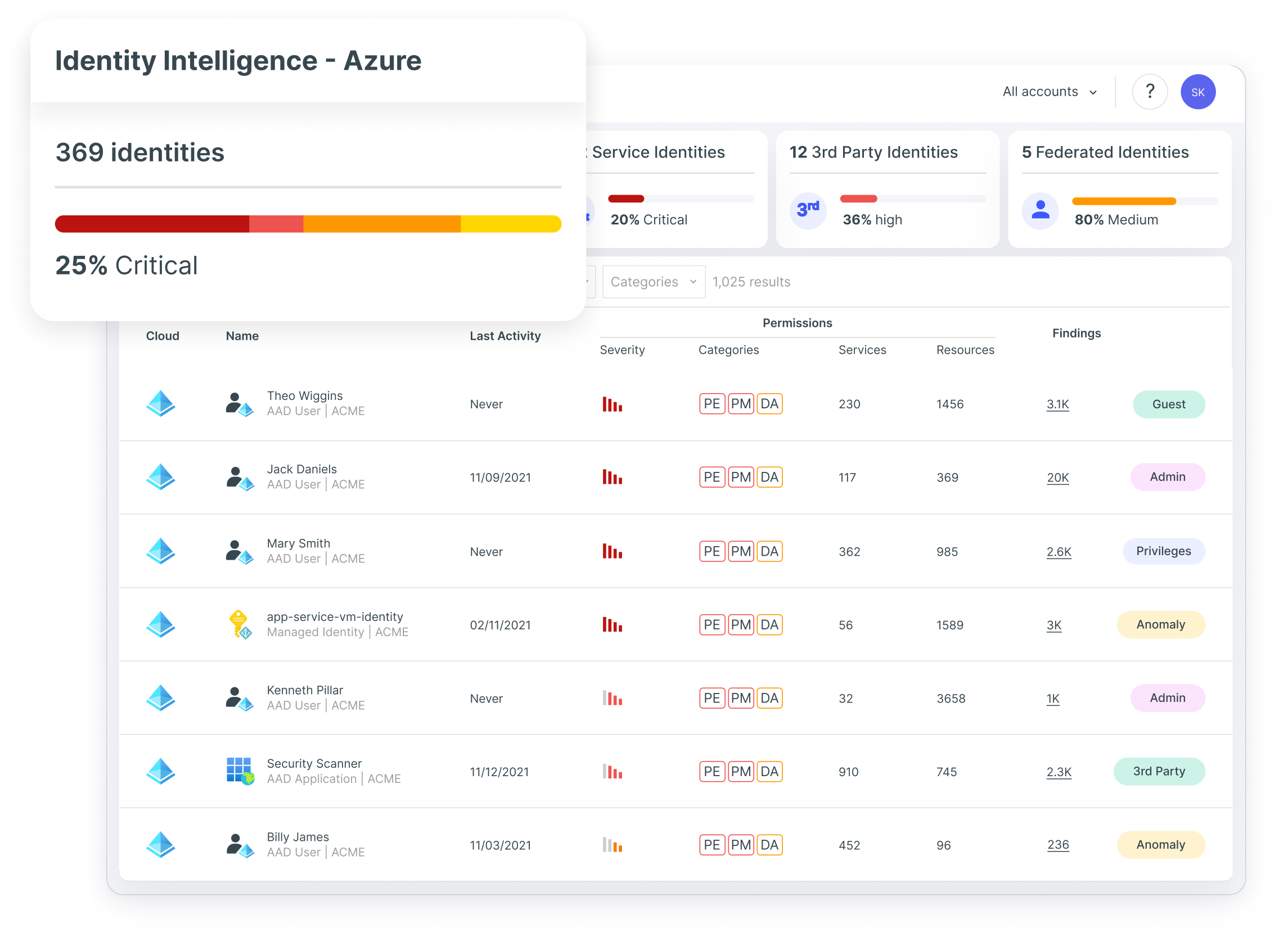

Tenable unterstützt die Maßnahmen von Sicherheitsteams zur Absicherung von Cloud-Anwendungen in Azure-Umgebungen, indem kritische IaaS-Risiken (Infrastructure as a Service) wie z. B. fehlerhaft konfigurierte Identitäten, Zugriffsrechte und Berechtigungen effektiv beseitigt werden. Durch die Integration mit nativen Funktionen wie Entra ID und Azure Pipelines zur Absicherung des IAM-Zyklus (Identitäts- und Zugriffsverwaltung) können Sie Ihre Azure- und Multi-Cloud-Angriffsfläche reduzieren – durch punktgenaue Visualisierung, präzise Priorisierung und geführte Behebungsmaßnahmen.

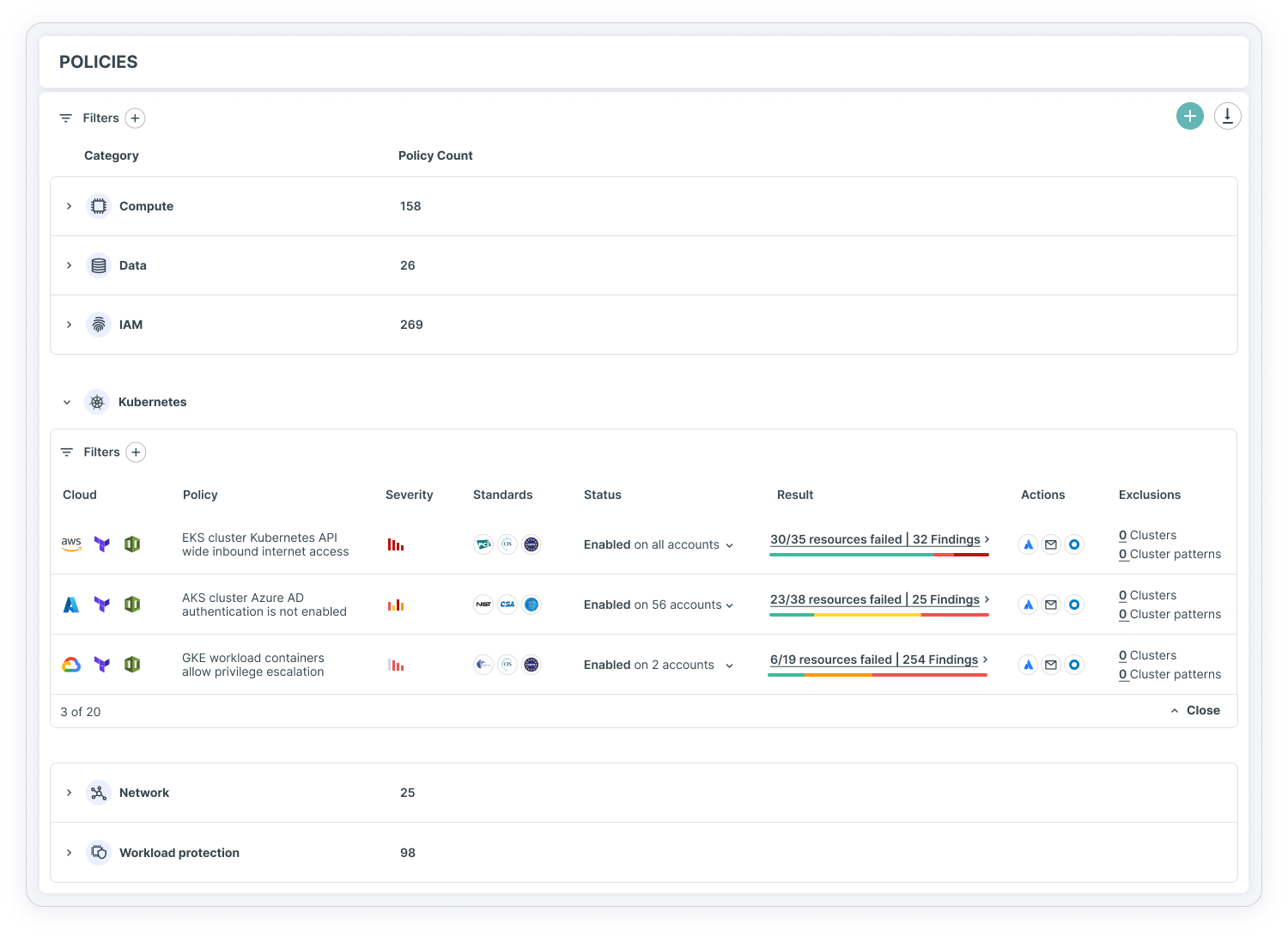

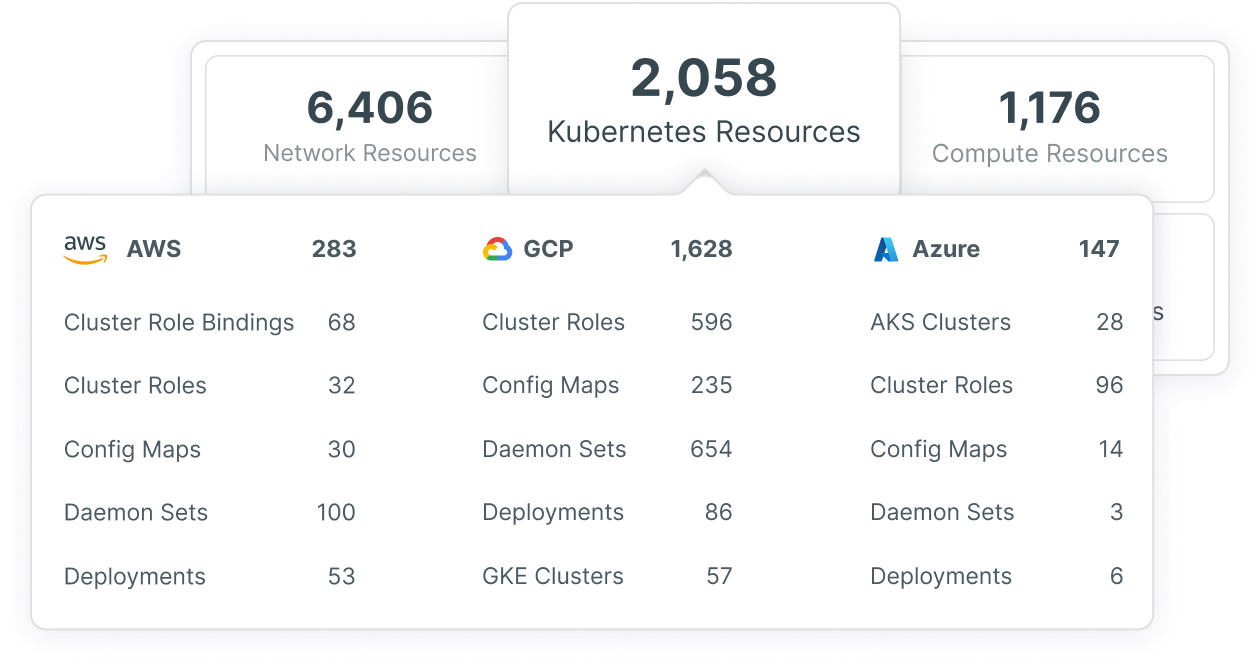

Stärkere Absicherung von AKS-Clustern in sämtlichen Umgebungen

Zeigen Sie Status, Konfiguration und Risiken Ihrer Kubernetes-Cluster in Azure an. Durch dynamische Risikobewertungen gewinnen Sie Einblick in die Frage, welche Cluster umgehend Behebungsmaßnahmen erfordern und welches Team für die entsprechenden Korrekturen zuständig ist.

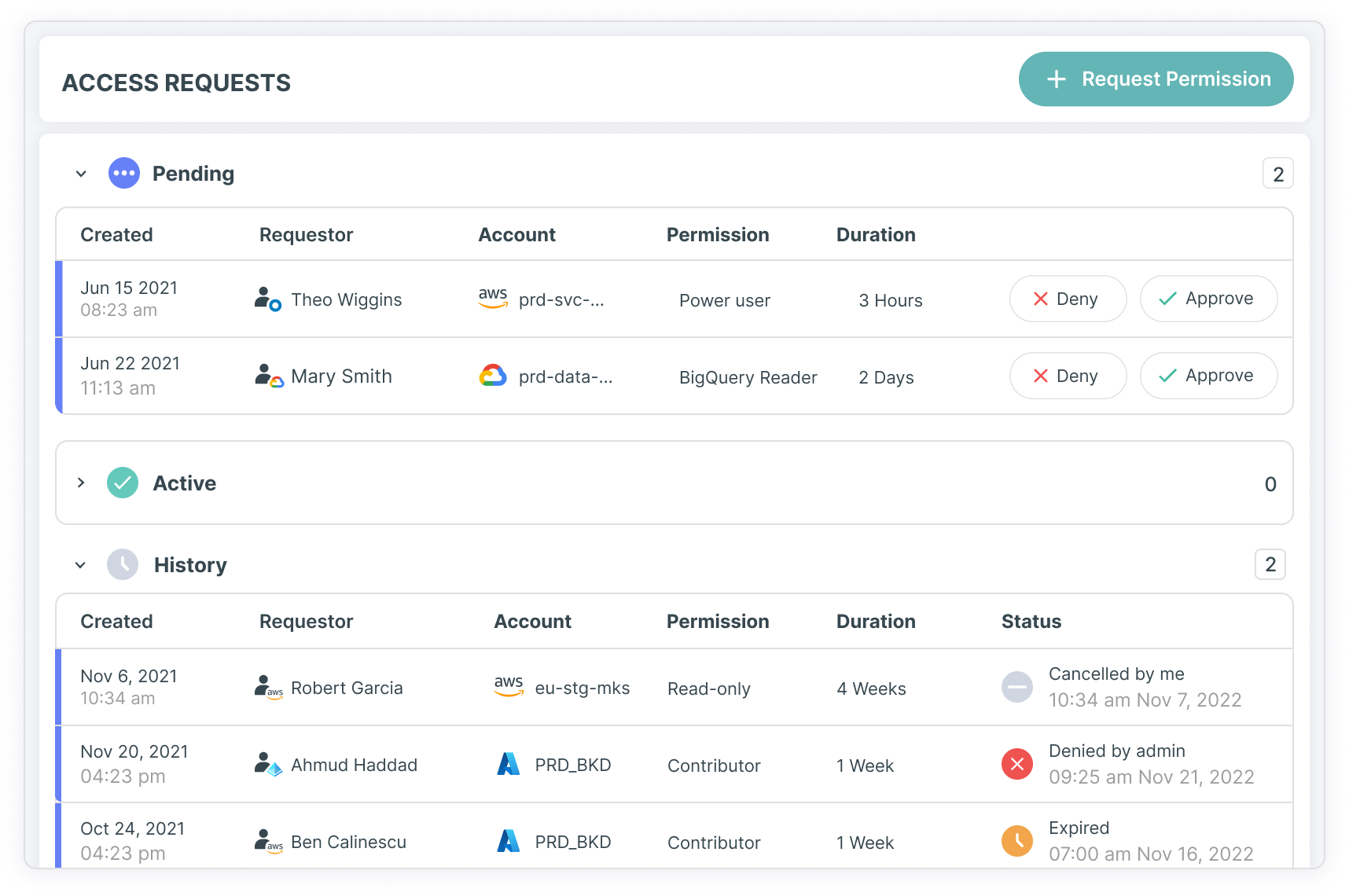

Erstellung von Least-Privilege-Rollen und Automatisierung des Zugriffs

Vereinfachen Sie den Least-Privilege-Zugriff in Azure mit dem Just-in-Time (JIT)-Portal von Tenable. Bieten Sie Ihrem Team ein vereinfachtes Genehmigungsverfahren, um sicherzustellen, dass die richtigen Personen über die richtigen Zugriffsrechte verfügen – und das genau für die richtige Zeitspanne. Darüber hinaus können Sie auch individuell angepasste Rollen automatisch erstellen – basierend auf der beobachteten Aktivität von Dienst- oder Maschinenidentitäten in Azure, um die jeweils erforderlichen Mindestberechtigungen zu gewähren.

Erfahren Sie mehr über Tenable Cloud Security

Durch den Einsatz der Automatisierung [von Tenable Cloud Security] konnten wir aufwendige manuelle Prozesse eliminieren und in wenigen Minuten erledigen, wofür zwei oder drei Sicherheitsmitarbeiter Monate gebraucht hätten.

- Tenable Cloud Security

Tenable Cloud Security

Beheben von Sicherheitslücken in der Cloud mit der handlungsfähigen Plattform für Cloud-Sicherheit.

Tenable One

Die weltweit führende KI-gestützte Plattform für Exposure Management

Tenable Vulnerability Management

Wir bieten Ihnen vollen Zugriff auf eine moderne, cloudbasierte Schwachstellenmanagement-Plattform, mit der Sie alle Ihre Assets mit beispielloser Genauigkeit sehen und nachverfolgen können.

Ihre Testversion von Tenable Vulnerability Management umfasst ebenfalls Tenable Web App Scanning.

Tenable Vulnerability Management

Wir bieten Ihnen vollen Zugriff auf eine moderne, cloudbasierte Schwachstellenmanagement-Plattform, mit der Sie alle Ihre Assets mit beispielloser Genauigkeit sehen und nachverfolgen können. Erwerben Sie noch heute Ihre jährliche Subscription.

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success