Verhindern von Schwachstellen in Runtime-Umgebungen durch Registry-Scanning

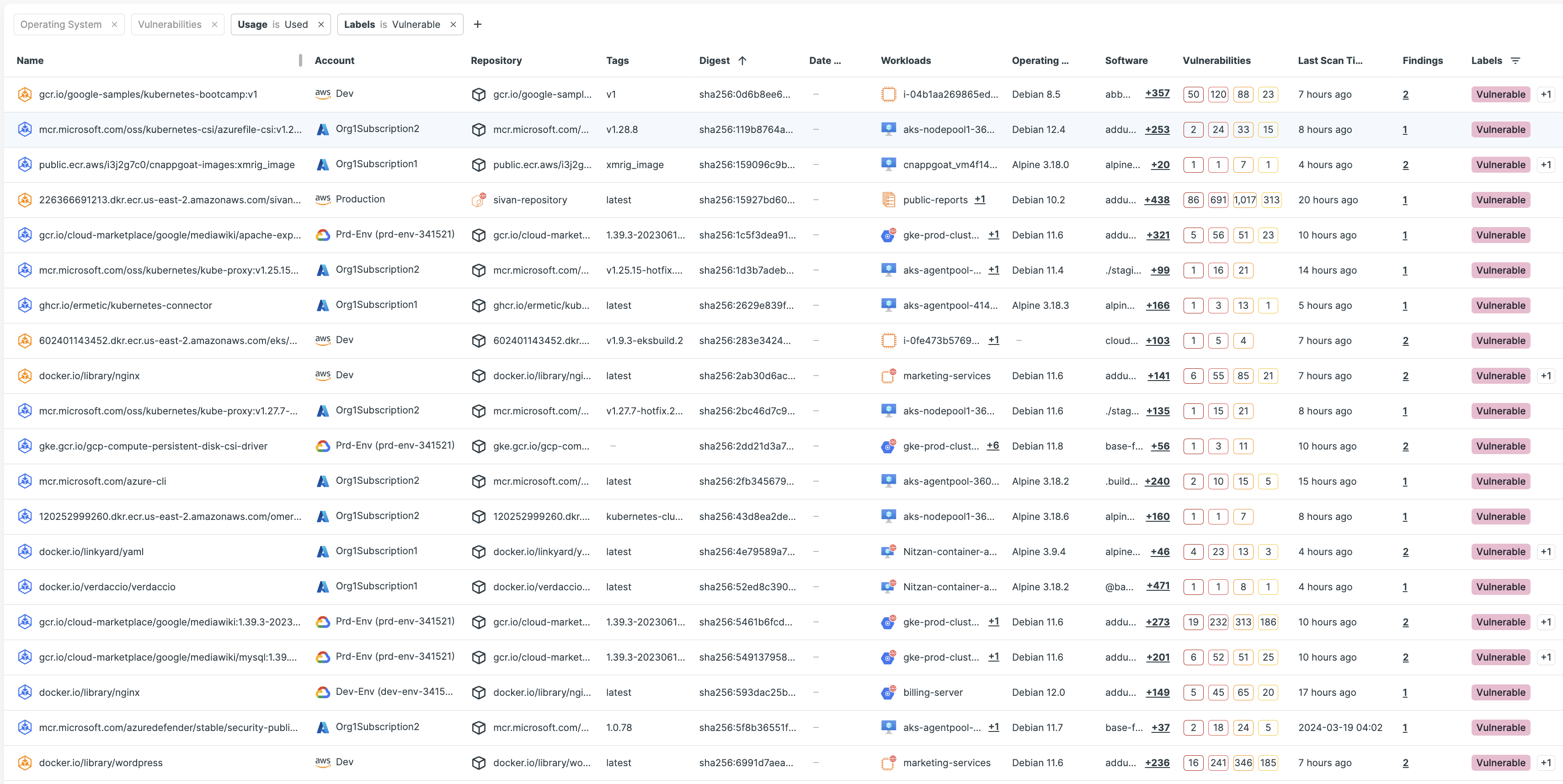

Identifizierung von Schwachstellen in Container-Images, Registrys und ausgeführten Workloads

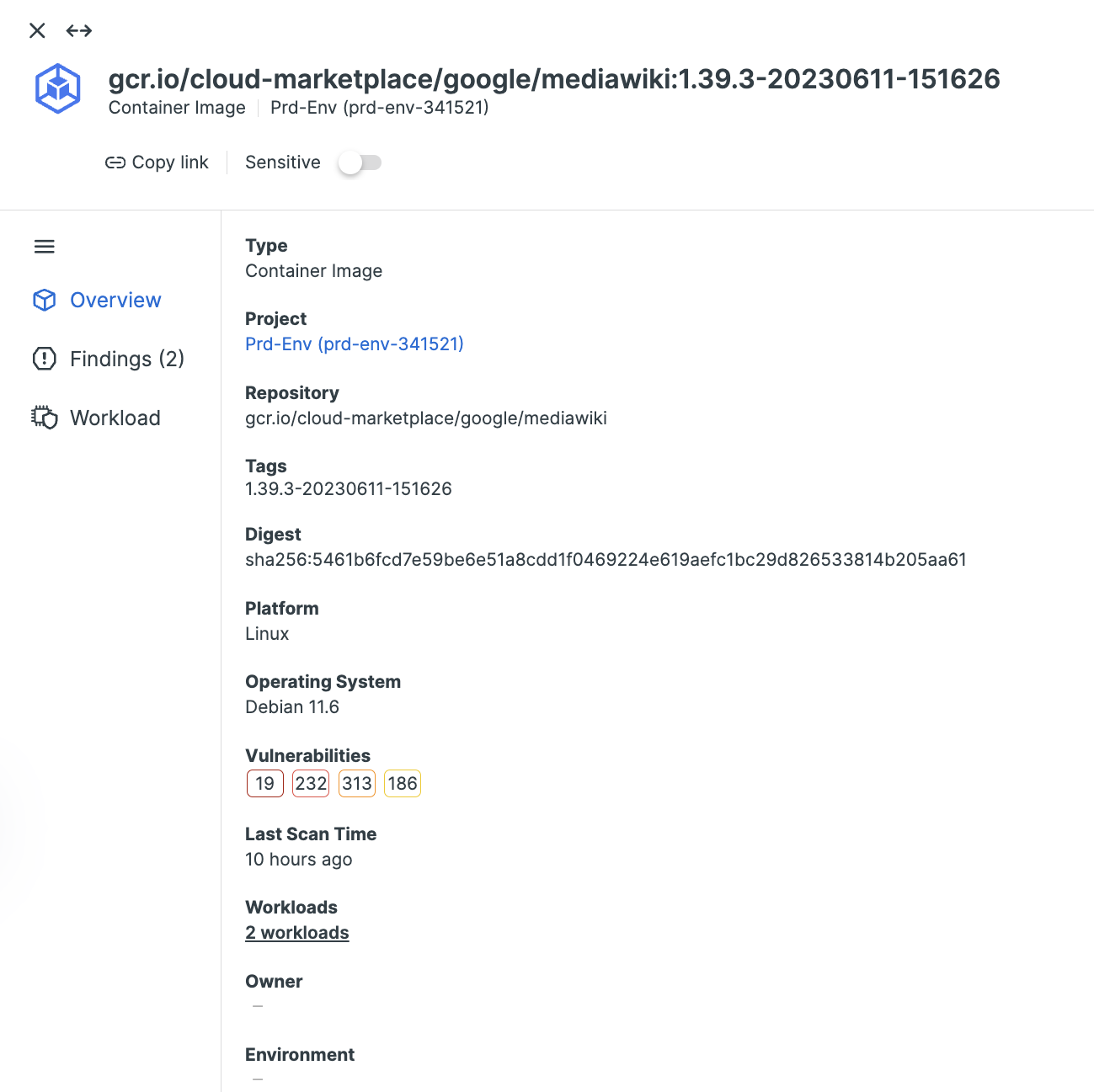

Es ist entscheidend, dass in Vorproduktionsumgebungen Einblick in Container besteht, damit potenzielle Risiken in containerisierten Applikationen nachvollziehbar sind. Dadurch stehen DevOps-Teams frühzeitig im Entwicklungsprozess Informationen zur Verfügung, die sie zur schnellen Behebung von Schwachstellen und Fehlkonfigurationen in Container-Images und -Registrys benötigen.

So funktioniert's

Präventive Sicherheit – integriert in Ihr Container-Ökosystem

Mit Erkenntnissen zur Container-Sicherheit, die in die Exposure-Management-Plattform Tenable One integriert sind, profitieren Sie von beispiellosem Einblick, Kontext und Priorisierung – für Ihre gesamte Angriffsfläche.

Erzielen Sie durchgängige Sichtbarkeit und Risikokontext für alle Container

Schwachstellen frühzeitig beseitigen

Tenable Cloud Security bietet End-to-End-Sichtbarkeit von öffentlichen und privaten Container-Registrys mitsamt Schwachstellenbewertung, Malware-Erkennung und Richtliniendurchsetzung im gesamten Softwareentwicklungszyklus (SDLC) – von der Entwicklung bis zur Bereitstellung. Durch die Integration mit Entwicklersystemen bietet Tenable Cloud Security proaktive Transparenz, um die komplexen Sicherheitsherausforderungen in Ihren Hybrid- und Multi-Cloud-Umgebungen zu meistern.

Verbesserte DevSecOps-Workflows

Tenable Cloud Security ermöglicht nahtlose und sichere DevSecOps-Prozesse, indem es mit den Tools zusammenarbeitet, die Sie bereits kennen und denen Sie vertrauen. Gewinnen Sie Einblick sowie Kontextinformationen zu sämtlichen Schwachstellen im gesamten Entwicklungszyklus und unterstützen Sie Entwickler und Cloud-Architekten dabei, sicheren und konformen Code zu erstellen.

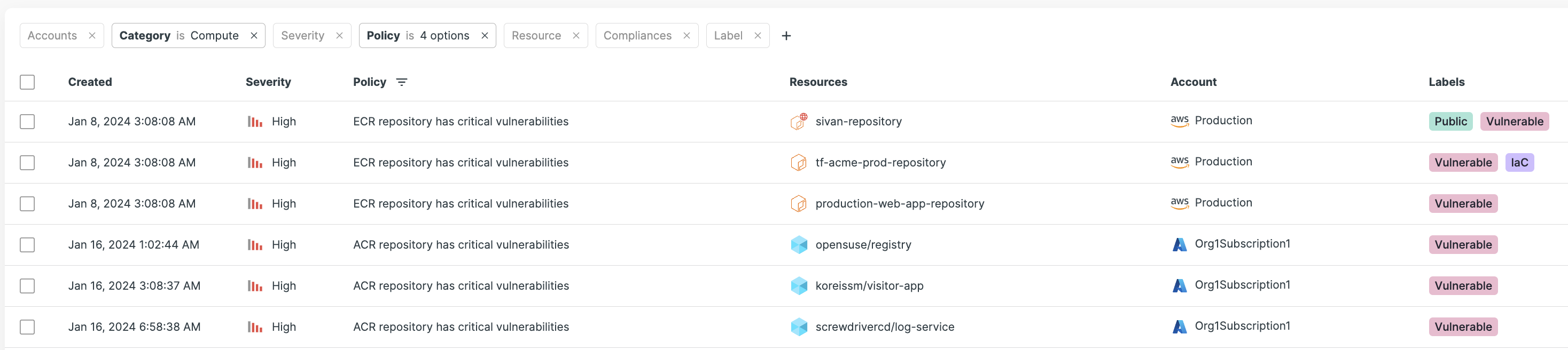

Anpassbare Richtliniendurchsetzung

Stellen Sie sicher, dass Container richtlinienkonform sind und nicht von genehmigten Baselines abweichen, bevor Sie sie in der Produktion freigeben. Benachrichtigen Sie Entwickler umgehend mit spezifischen Behebungsempfehlungen, wenn Container-Images Risikoschwellen überschreiten, und ermitteln Sie, welche Schwachstellen in Ihrer Umgebung zuerst behoben werden müssen. Erstellen Sie mit dem No-Code-Richtlinieneditor von Tenable ganz einfach benutzerdefinierte Richtlinien und gewährleisten Sie, dass Ihre Workloads Unternehmens- und Branchenstandards entsprechen.

Erfahren Sie mehr über Tenable Cloud Security

Durch den Einsatz der Automatisierung [von Tenable Cloud Security] konnten wir aufwendige manuelle Prozesse eliminieren und in wenigen Minuten erledigen, wofür zwei oder drei Sicherheitsmitarbeiter Monate gebraucht hätten.

- Tenable Cloud Security

Tenable Cloud Security

Beheben von Sicherheitslücken in der Cloud mit der handlungsfähigen Plattform für Cloud-Sicherheit.

Tenable One

Die weltweit führende KI-gestützte Plattform für Exposure Management

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success