Integrieren von Sicherheit in DevOps CI/CD-Workflows

Verbessern Sie die Effizienz und Bereitstellung von sicherem Code für Entwickler durch umfassende Cloud-Sicherheitschecks – eingebettet in vorhandene CI/CD-Prozesse, denen Ihre Teams bereits vertrauen.

Risiken direkt an der Quelle beseitigen

Gehen Sie der Ursache von Fehlkonfigurationen und Compliance-Risiken mühelos auf den Grund und erkennen und beheben Sie diese direkt in Code – bevor Cloud-Infrastruktur in der Produktion bereitgestellt und ausgeführt wird.

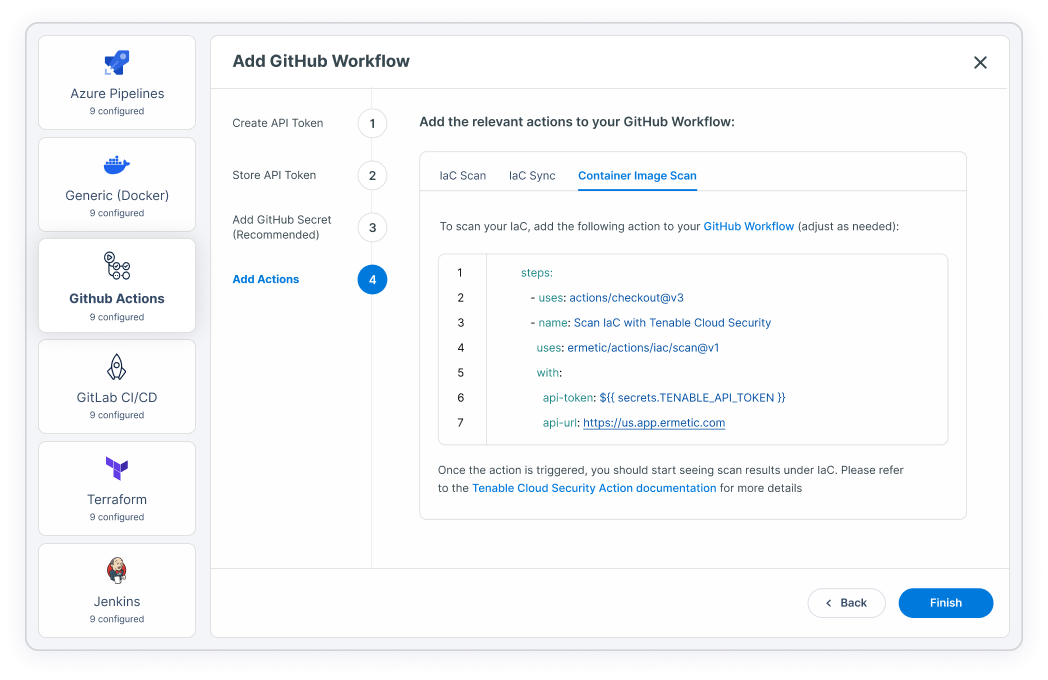

Pipeline-Integration

IaC-Scanning und Durchsetzung von Policy as Code

Integrierte Behebungsmaßnahmen

Integrieren Sie Sicherheit in Ihren Software Development Lifecycle

Optimieren von Sicherheit und Softwareentwicklung

Verhindern Sie, dass Fehlkonfigurationen eskalieren und sich zu Sicherheits- und Compliance-Albträumen entwickeln – durch Einbindung von Sicherheit in den allerersten Schritt Ihres Softwareentwicklungszyklus (SDLC). Schützen Sie IaC in standardisierter und skalierbarer Form vor Fehlkonfigurationen, offengelegten Secrets und übermäßigen Berechtigungen, indem Sie vorhandene ChatOps-Tools und Integrationen nutzen, wie etwa Terraform Cloud Run Tasks, CloudFormation sowie Jenkins, BitBucket, CircleCI, GitHub und GitLab.

Darüber hinaus ist es für Nutzer möglich, Sicherheitsmaßnahmen bei der Entwicklung von Cloud-Software auf Integrationen folgender Art abzustimmen:

- Ticketing

- Messaging

- SIEM

- Integrationen von Drittanbietern über Webhooks

- DSPM

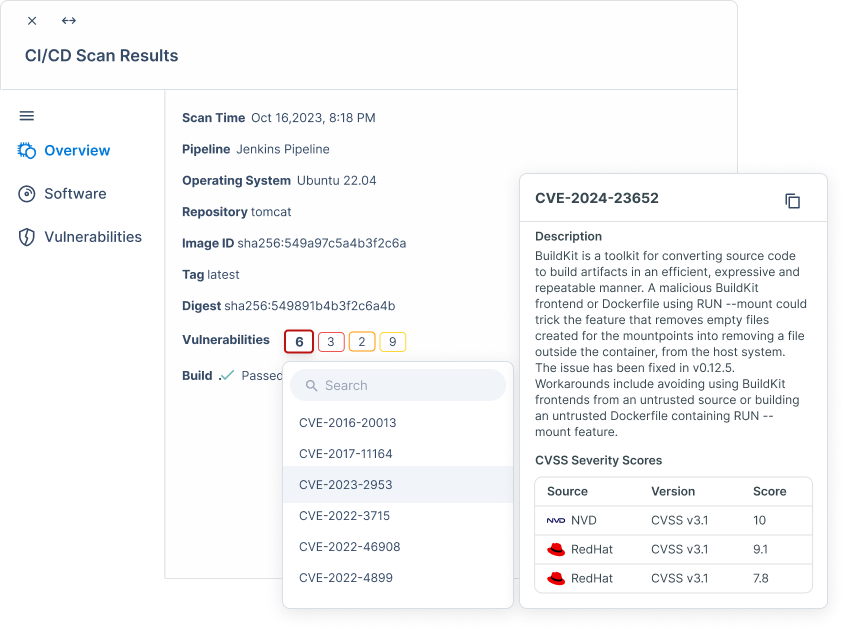

Scannen von Container-Images in jeder Phase

Validieren und beheben Sie Schwachstellen in öffentlichen Container-Images noch vor der Build-Phase und automatisieren Sie Checks als Bestandteil lokaler Build-Prozesse. Bewerten und priorisieren Sie Risiken von Container-Artefakten im Zuge des Check-in-Vorgangs in Registrys und automatisieren Sie die Behebung in CI/CD-Pipelines. Überwachen Sie Container auf Risiken, wie etwa veraltete Images von Betriebssystemen, Schwachstellen auf Betriebssystemebene, Richtlinienverstöße und exponierte Ports, im Kontext Ihrer gesamten Angriffsoberfläche.

Mehr erfahrenIntegrieren Sie Sicherheit in die DevOps-Pipeline mit Tenable Cloud Security

Erfahren Sie mehr über Tenable Cloud Security

Durch den Einsatz der Automatisierung [von Tenable Cloud Security] konnten wir aufwendige manuelle Prozesse eliminieren und in wenigen Minuten erledigen, wofür zwei oder drei Sicherheitsmitarbeiter Monate gebraucht hätten.

- Tenable Cloud Security

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success