- Tenable Cloud Security

Tenable Cloud and AI Security Risk Report 2026

Informieren Sie sich über die neuesten Forschungserkenntnisse zu überprivilegierten KI-Identitäten, kritischen Supply-Chain-Risiken und unzureichend geschützten Workloads.

Erfahren Sie, wie proaktive Gegenmaßnahmen Ihnen helfen können, diese typischen Herausforderungen in den Bereichen Cloud-Sicherheit und KI zu meistern:

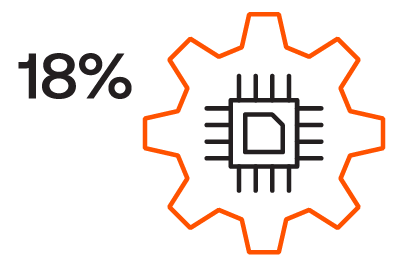

- 18 % der Unternehmen verfügen über überprivilegierte KI-Identitäten.

- 86 % der Unternehmen hosten Drittanbieter-Code-Pakete mit kritischen Schwachstellen.

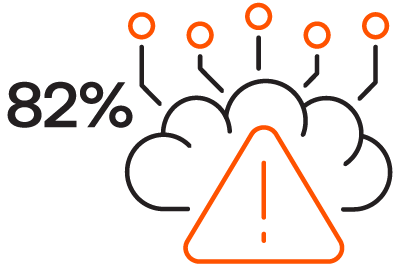

- 82 % der Unternehmen betreiben leicht angreifbare Cloud-Workloads.

Cloud- und KI-Sicherheitsrisiken

Lesen Sie jetzt unseren Report.

Wichtige Erkenntnisse

Governance-Lücke bei KI-Diensten

18 % der Unternehmen haben IAM-Rollen mit kritischen oder stark überhöhten Berechtigungen, die AWS KI-Services sofort übernehmen können.

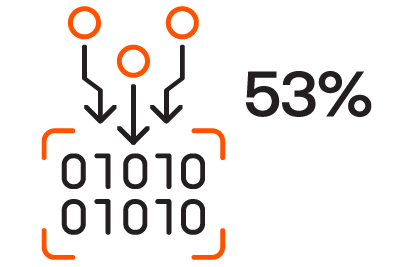

Toxischer externer Zugriff und der Wirkungsradius der Lieferkette

Mehr als die Hälfte der Unternehmen verfügt über externe Konten, die kritische, exzessive Berechtigungen annehmen können, wodurch ihre Sicherheit effektiv an die Vorgehensweise Dritter gebunden ist.

Phänomen leicht angreifbarer Workloads

Die überwiegende Mehrheit der Unternehmen betreibt Cloud-Workloads mit bekannten, ausgenutzten, kritischen Schwachstellen.

Lernen Sie, wie Sie den Wettlauf zwischen Geschwindigkeit und Anfälligkeit gewinnen

Ihre KI-Geschwindigkeit und die Abhängigkeit von gemeinsam genutztem Community-Code schaffen einen einheitlichen Exposure-Pfad, den Angreifer aktiv instrumentalisieren. Laden Sie diesen Bericht herunter, um besser zu verstehen, warum KI-Exposure-Lücken bedeuten, dass man das Patchen nicht allein nach Volumen priorisieren kann. Erfahren Sie, warum Sie auf kontextbasiertes Exposure Management umsteigen sollten, um sämtliche Cloud-Identitäten, Ihre Infrastruktur und den gesamten KI-Lebenszyklus zu schützen.

Entlarven Sie den „Geist“ in der Maschine

Auch wenn sich Ihre Identitätshygiene möglicherweise verbessert, könnten Sie immer noch zu den 65 % der Unternehmen gehören, die „vergessene“ Cloud-Zugangsdaten besitzen – ungenutzte oder nicht regelmäßig rotierte Schlüssel, die mit Hochrisiko-Identitäten verknüpft sind und als stille Hintertüren zu Ihren sensiblen Assets dienen. Erfahren Sie mehr in diesem Bericht und sehen Sie, wie Exposure Management Ihnen dabei hilft, inaktive Zugangsdaten aufzudecken, bevor Angreifer es tun.

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success