Tenable vs. andere OT-Sicherheitsanbieter

Fortify your OT security posture

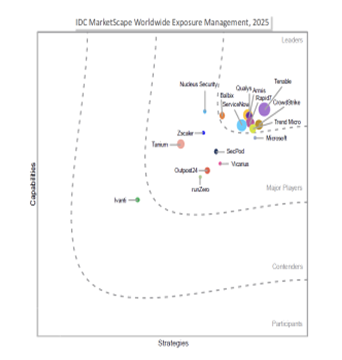

Lassen Sie nicht zu, dass fragmentierte Sicherheitslösungen von mehreren Anbietern Ihre Cyberabwehr schwächen. Der integrierte Ansatz von Tenable für Exposure Management kombiniert umfassende Sichtbarkeit mit branchenführenden Funktionen für das Schwachstellenmanagement, um Silos abzubauen und die Sicherheit IT-, OT- und IoT-Umgebungen hinweg zu vereinfachen – für ein vollständiges Bild der vorhandenen Risiken.

Warum Tenable

Erleben Sie Tenable in Aktion

Möchten Sie erfahren, wie Tenable Ihr Team dabei unterstützen kann, kritische Cyber-Sicherheitslücken zu finden und zu beheben, die Ihr Unternehmen gefährden? Füllen Sie dieses Formular aus, um ein individuelles Angebot oder eine Demo anzufordern.

Form ID: 13427

Form Name: why-compare-form

Form Class: c-form c-form--request-demo c-form--mkto js-mkto-no-css js-form-hanging-label

Form Wrapper ID: why-compare-form-form-wrapper

Confirmation Class: why-compare-form-confirmform-modal

Simulate Success

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success