Priorisieren kritischer Sicherheitslücken

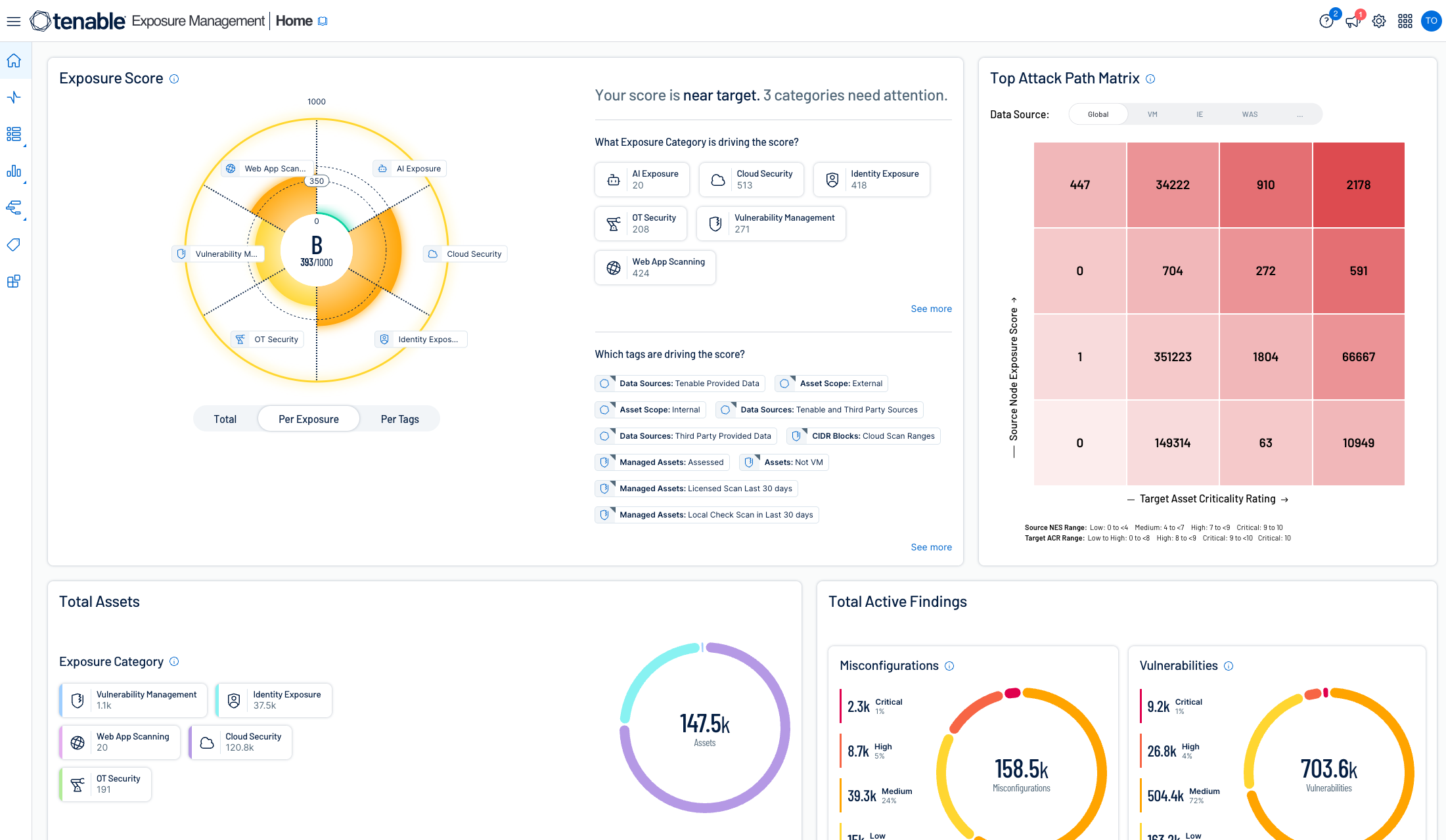

Lassen Sie das klassische Schwachstellenmanagement hinter sich. Setzen Sie stattdessen auf Exposure Management, um Risiko-Scores über Ihre gesamte Angriffsfläche hinweg zu normalisieren und sich auf den kleinen Prozentsatz von Sicherheitslücken – wie Schwachstellen, Fehlkonfigurationen und übermäßige Berechtigungen – zu konzentrieren, die eine unmittelbare Bedrohung für Ihr Unternehmen darstellen.

Aktualisieren Sie Ihre Definition von „kritisch“

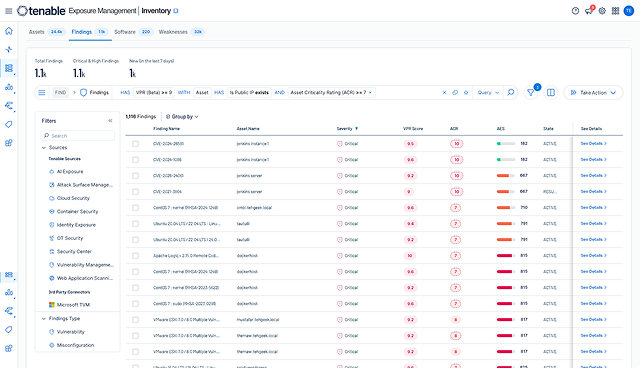

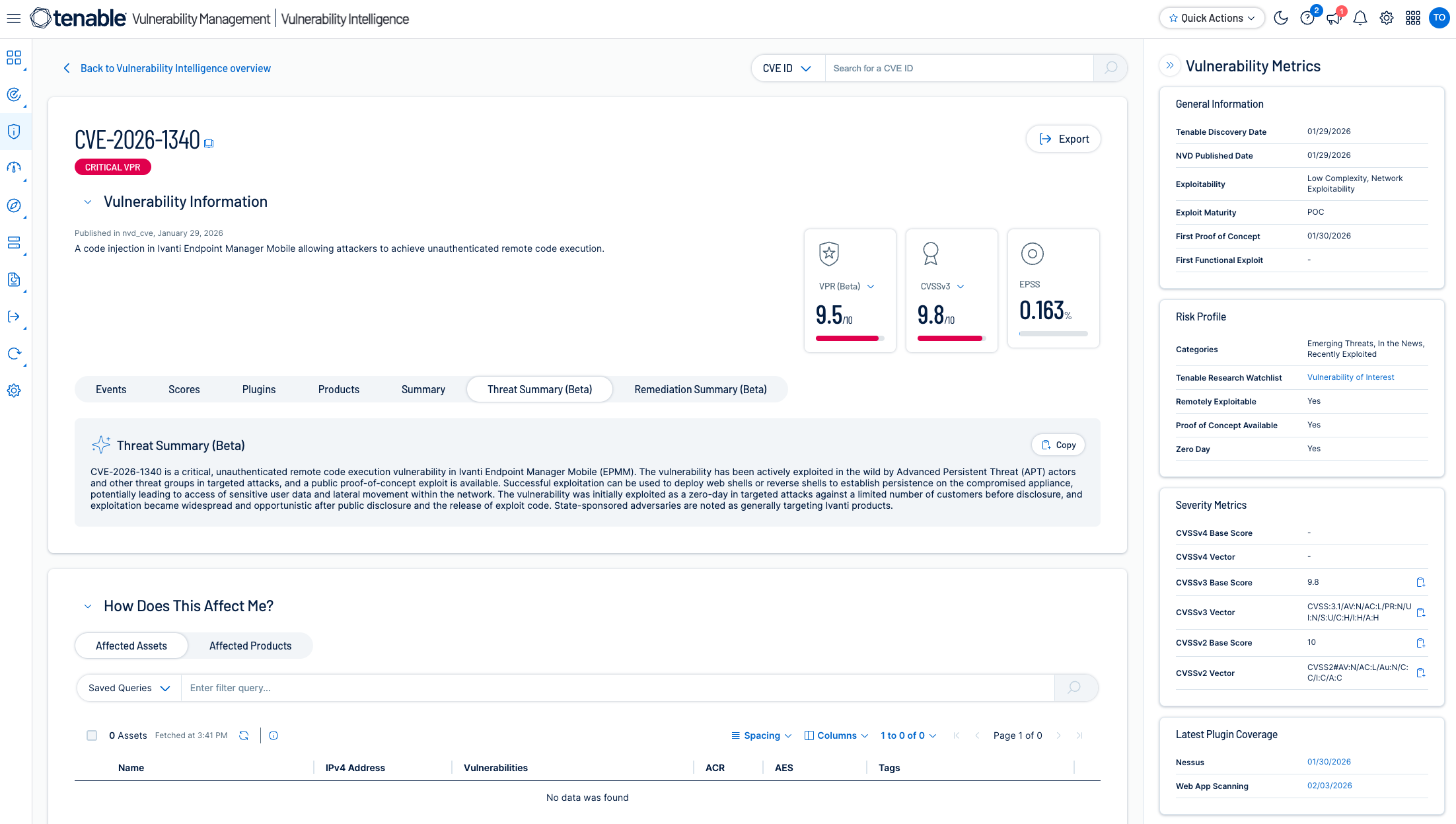

Jagen Sie nicht mehr jeder CVE hinterher. Stellen Sie um auf Exposure Management, um die Behebung von Schwachstellen auf Basis der tatsächlichen Ausnutzbarkeit und geschäftlichen Auswirkungen zu priorisieren.

Risikobasierte Entscheidungen fördern

Fokussieren Sie Ihre Behebungsmaßnahmen auf die 1,6 % der Schwachstellen, die von Angreifern aktiv ausgenutzt werden und die sich am ehesten auf Ihr spezifisches Unternehmen auswirken könnten.

Risiko-Scores normalisieren

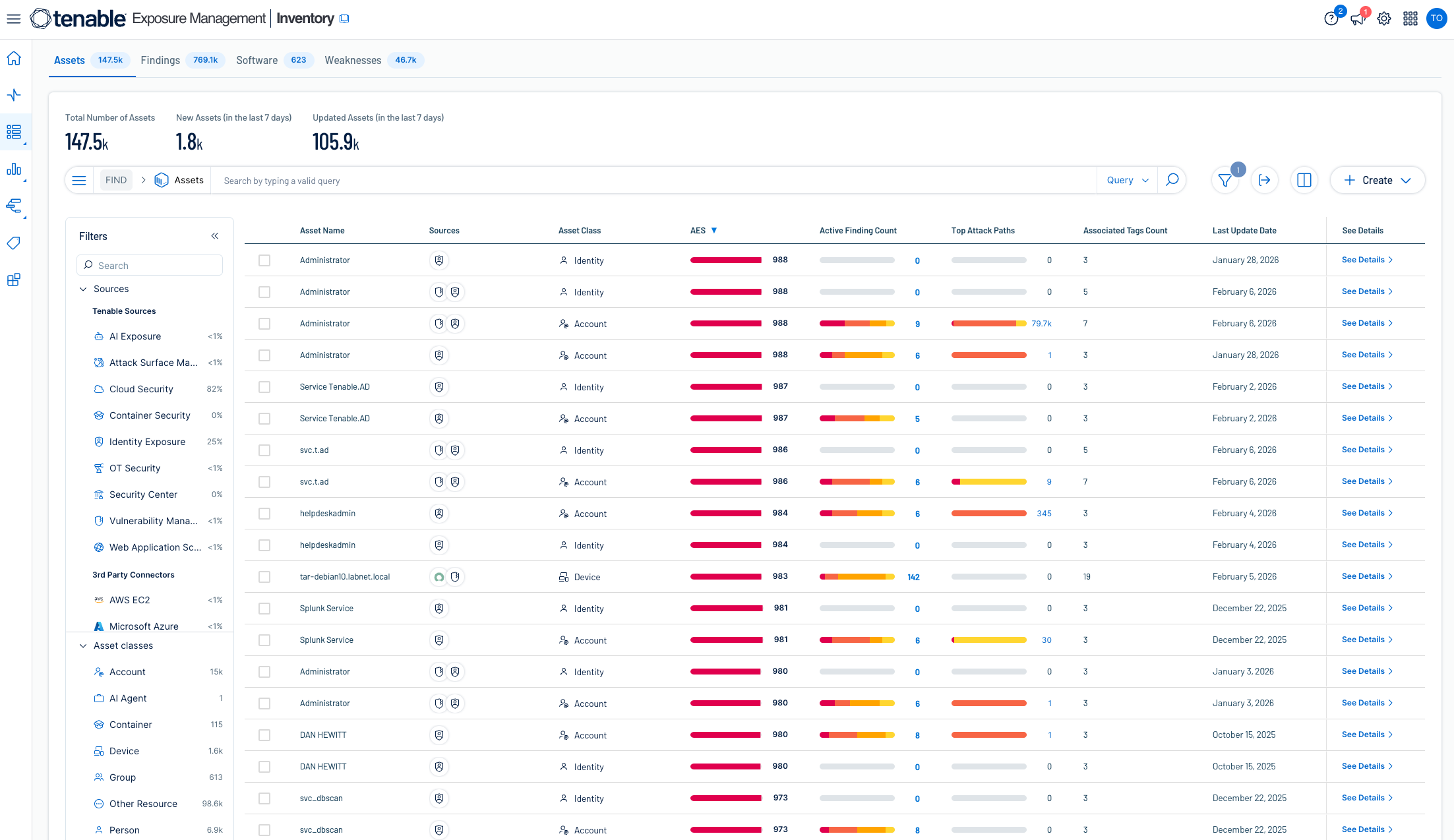

Führen Sie isolierte Daten in einer einheitlichen Ansicht zusammen, wobei dynamische Cyberrisiko-Bewertungen sowohl auf eigene als auch Drittanbieterdaten angewendet werden.

Kritische Exposure-Signale aufdecken

Identifizieren Sie toxische Kombinationen aus Asset-Kontext, Benutzerrechten und Threat Intelligence, um Behebungsmaßnahmen effektiver zu priorisieren.

Fortschritte messen

Übersetzen Sie technische Befunde in einen Cyber Exposure Score (CES), um der Unternehmensleitung einen klaren, objektiven Einblick in Risikotrends im Zeitverlauf zu geben.

Aufbrechen von Sicherheitssilos in Ihrer gesamten Umgebung

Lassen Sie nicht zu, dass Identitätsrisiken oder Cloud-Fehlkonfigurationen hinter Software-Schwachstellen verborgen bleiben. Normalisieren Sie mit Tenable One sämtliche Gefährdungen in einem zentralen Inventar, um Risiken über Ihre gesamte Angriffsfläche hinweg zu managen.

Risiken über Umgebungen hinweg korrelieren

Decken Sie toxische Kombinationen auf und analysieren Sie Angriffspfade, indem Sie Schwachstellen, Fehlkonfigurationen und Identitätsrisiken in Ihrer gesamten hybriden Infrastruktur zusammenführen.

Nach Ausnutzbarkeit und Auswirkungen priorisieren

Nutzen Sie ein normalisiertes Bewertungsmodell (AES), das Ausnutzbarkeit, Asset-Kritikalität und Zugriffspfade kombiniert, um Ihre kritischsten Risiken zu priorisieren.

Fundierte Daten für Remediation-Teams bereitstellen

Informieren Sie Ihre Behebungsteams über den Grund für jede Anfrage, um mit Hilfe von Threat Intelligence und geschäftlichem Kontext schneller Maßnahmen ergreifen zu können.

Erste Schritte mit Tenable One

Tenable One hat unseren Engineers geholfen, den Zeitaufwand für manuelle Aufgaben um 75 % zu reduzieren, sodass sie sich auf die eigentliche Engineering-Arbeit konzentrieren können.

- Tenable Cloud Security

Tenable One

Die weltweit führende KI-gestützte Plattform für Exposure Management

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success