Tenable One Cloud Exposure CIEM

In einer Public Cloud stellen die Identitäten und Berechtigungen das größte Risiko für Ihre Cloud-Infrastruktur dar. Tenable One Cloud Exposure CIEM, part of our unified CNAPP, isolates and eradicates those exposures. So können Sie das Least-Privilege-Prinzip in großem Maßstab umsetzen und gleichzeitig die Cloud-Akzeptanz vorantreiben.

Die handlungsfähige Cloud Security-Plattform für Cloud-Risiken

Visualize all identity access

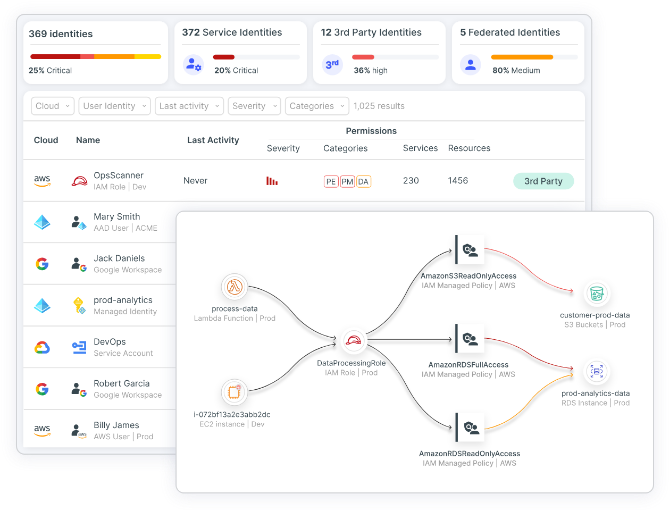

Map human and machine identities to find excessive permissions and hidden access paths to your critical cloud assets.

Uncover toxic combinations

Contextualize risk by correlating misconfigurations with overprivileged identities to pinpoint your most critical attack paths.

Remediate at high speed

Neutralize high-risk paths with precise remediation and JIT access. Fix priority exposures even if you only have five minutes.

Schützen Sie Ihre Cloud vor Angreifern, die Identitäten, unverhältnismäßigen Zugriff und übermäßige Berechtigungen ausnutzen

Manage access

Erkennen Sie, welche Benutzer – Personen, Maschinen oder Dienste – Zugriff auf Cloud-Services haben

Fast alle Datenpannen werden durch ausgenutzte Identitäten verursacht. Böswillige Akteure nutzen schlecht verwaltete IAM-Berechtigungen, um sich Zugang zu sensiblen Daten zu verschaffen. Bedauerlicherweise sind nahezu alle Cloud-Berechtigungen überprivilegiert – es ist lediglich eine Frage der Zeit, bis es zu einem Verstoß kommt. Bedingt durch Cloud-Komplexität – darunter Tausende von Microservices, die Zugriff auf Ressourcen sowie mehrstufige Richtlinien erfordern, die sich häufig ändern – ist es schwierig, Zugriffsrisiken und Zugriffsrechten auf den Grund zu gehen.

Führende Analysten empfehlen Unternehmen, das Berechtigungsmanagement und die Durchsetzung des Least-Privilege-Prinzips als wesentliche Bestandteile ihrer Cloud-Strategie zu automatisieren. Cloud infrastructure and entitlement management does just that.

Orchestrate entitlements

[Tenable Cloud Security] geht über die reine Betrachtung von Berechtigungen hinaus und zeigt den IAM-Risikokontext auf, der unser vielbeschäftigtes DevOps-Team informiert und dessen Maßnahmen zur Eindämmung von Risiken und Minimierung von Störungen unterstützt.

Profitieren Sie mit Tenable von branchenführender Sicherheit für Cloud-Identitäten und Berechtigungen

Tenable One Cloud Exposure CIEM offers the most comprehensive solution for securely managing human and service identities in your cloud environment. Visualisieren Sie sämtliche Identitäten und Berechtigungen und setzen Sie automatisierte Analysen ein, um Risiken – einschließlich übermäßiger Berechtigungen und toxischer Kombinationen – präzise und kontextbezogen aufzudecken und zu priorisieren. Gewinnen Sie detaillierte Erkenntnisse zu der Frage, welche Zugriffsrechte zur Durchführung einer Aufgabe notwendig sind, beheben Sie Risiken mithilfe von automatisierten Workflows, verfolgen Sie einen Shift-Left-Ansatz zur Durchsetzung des Least-Privilege-Prinzips und untersuchen Sie verdächtiges Verhalten näher.

With Tenable One Cloud Exposure CIEM, you can answer critical identity-related cloud security questions, such as:

- Wer hat Zugriff auf welche Ressourcen in der Cloud?

- Wo liegen meine größten Risiken?

- Was muss ich tun, um Probleme zu beheben?

- Wie kann ich Compliance in der Cloud gewährleisten?

Risiken bewerten

Multi-Cloud-Asset Management und Full-Stack-Risikobewertung

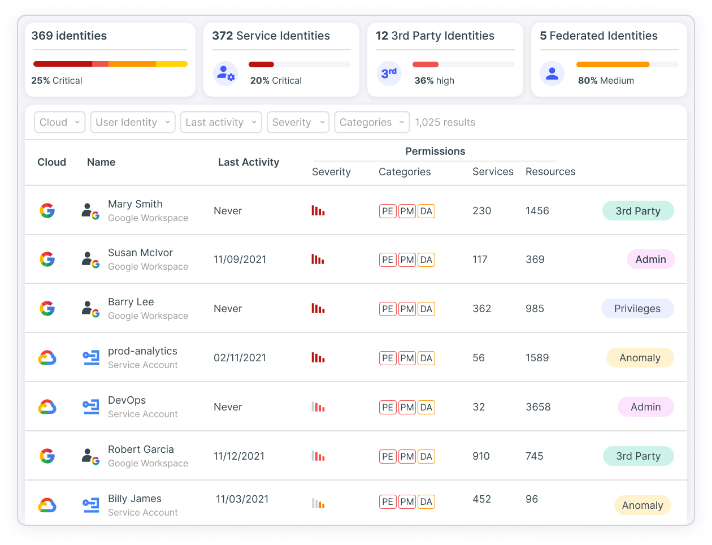

Erfassen und visualisieren Sie kontinuierlich ein komplettes Bestandsverzeichnis aller Cloud-Identitäten, Berechtigungen, Ressourcen und Konfigurationen in Ihrer Cloud-Umgebung, einschließlich IAM-, Verbund- und Drittnutzer. Tenable One Cloud Exposure CIEM applies full-stack analysis that evaluates cloud provider permission models across identity, network, compute and data resources to surface precise findings in context. Gewinnen Sie umfassenden Einblick in identitätsbezogene Risiken, einschließlich übermäßiger Berechtigungen, Netzwerk-Exposure und verborgener Gefahren.

Behebungsmaßnahmen automatisieren

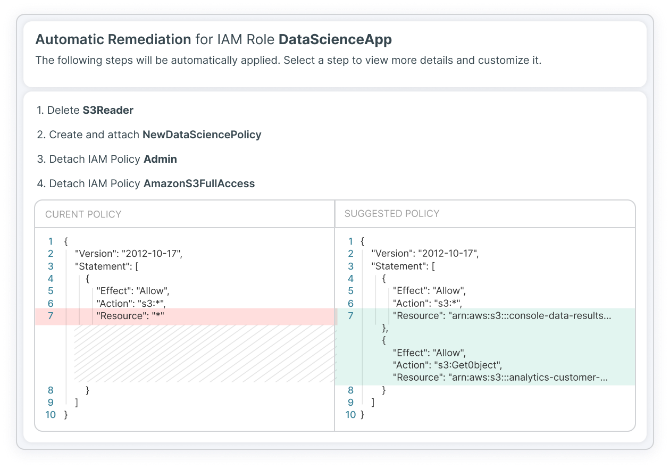

Automatisierte Behebung, angepasst an Ihre Anforderungen

Tenable One Cloud Exposure CIEM helps mitigate risky privileges — and faulty configurations — through automated and assisted remediation tools. Entfernen Sie schnell unbeabsichtigte Berechtigungen und beheben Sie Fehlkonfigurationen, um die damit verbundenen Risiken zu reduzieren.

- Nutzen Sie Assistenten, die Behebungsmaßnahmen und Optionen zur automatisierten Behebung anzeigen.

- Fügen Sie automatisch generierte optimierte Richtlinien und Konfigurationskorrekturen in bestehende DevOps-Workflows wie Jira oder ServiceNow ein.

- Senken Sie die mittlere Zeit bis zur Behebung (MTTR), indem Sie den Entwicklern Code-Snippets in der richtigen Größe und mit den geringstmöglichen Berechtigungen zur Verfügung stellen.

Enable JIT

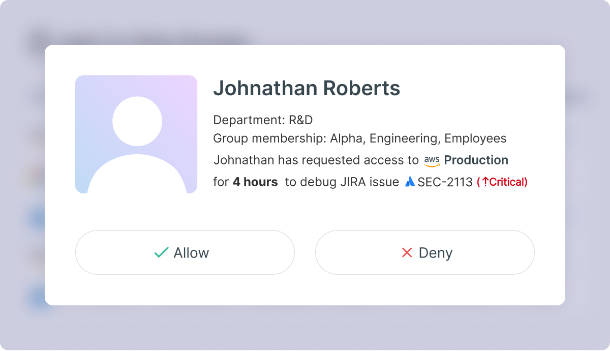

Innovation ohne Abstriche bei der Sicherheit dank Just-in-Time-Zugriff (JIT)

Manchmal benötigen Engineering-Teams hochprivilegierten Zugang zu sensiblen Cloud-Umgebungen, etwa für die Fehlersuche oder die manuelle Bereitstellung eines Service. Doch wenn Benutzern weitreichende Zugriffsrechte gewährt und nicht wieder entzogen werden, sobald sie nicht mehr notwendig sind, kann dies zu Risiken führen. Tenable Just-in-Time (JIT)-Zugriffsverwaltung gibt Ihnen die Möglichkeit, den Zugriff von Entwicklern auf der Grundlage geschäftlicher Erfordernisse zu regeln. Mit Tenable JIT können Sie granulare Least-Privilege-Richtlinien durchsetzen und über lange Zeiträume bestehende Berechtigungen vermeiden, um so Ihre Cloud-Angriffsoberfläche zu minimieren. Entwickler können dazu befähigt werden, schnell Anfragen einzureichen, Genehmiger zu benachrichtigen und temporären Zugriff zu erhalten. Sie können Governance gewährleisten, indem Sie die Aktivitäten während der Sitzung verfolgen und detaillierte JIT-Zugriffsberichte erstellen.

Expose threats

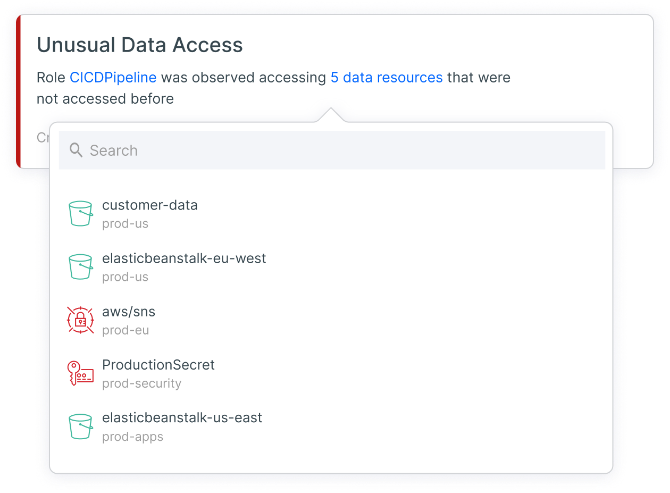

Untersuchung von Bedrohungen und Aufspüren von Anomalien

With Tenable One Cloud Exposure CIEM, you can perform continuous cloud risk analysis against behavioral baselines to detect anomalies and suspicious activity. Tenable One Cloud Exposure CIEM identifies identity-based threats such as unusual activity related to data access, network access management, permission management, privilege escalation and more. Durch die Abfrage angereicherter Protokolle können Sie Risiken im Kontext verstehen, betrachten und untersuchen. Eine weitere Senkung der MTTR lässt sich mithilfe von Integrationen mit SIEM-Lösungen (z. B. Splunk und IBM QRadar) und Ticketing-/Benachrichtigungssystemen (z. B. ServiceNow und Jira) erzielen.

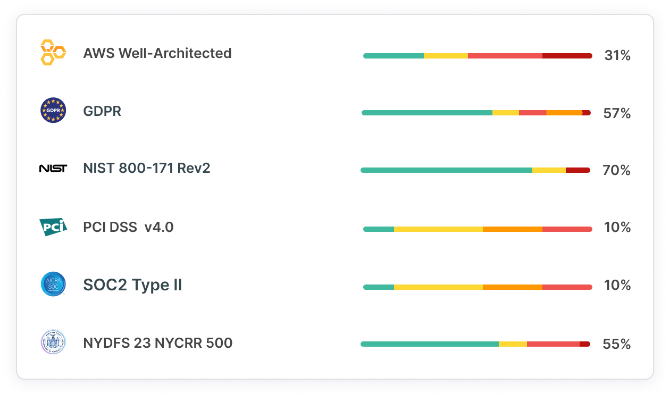

Maintain compliance

Kontinuierliche Zugriffskontrolle und Compliance

Bedingt durch Sicherheits- und datenschutzrechtliche Vorschriften wie CIS, SOC2 und HIPAA müssen Unternehmen über Cloud-Sicherheitsfunktionen verfügen, um Zugriffsrichtlinien zu steuern und das Least-Privilege-Prinzip durchzusetzen. Effektive Kontrollmechanismen ermöglichen kontinuierliche Prüfungen und eine automatische Berichterstattung über die Verwendung privilegierter Cloud-Identitäten. Damit Sie das Least-Privilege-Prinzip und einen Shift-Left-Ansatz umsetzen können, müssen Sie sich zunächst ein vollständiges und genaues Bild von allen Berechtigungen machen. Tenable One Cloud Exposure CIEM analyzes how human and machine users access cloud resources and auto-generates access policies based on actual needs that integrate into your remediation workflows. Verifizieren Sie den Compliance-Status kontinuierlich und erstellen Sie mühelos ausführliche Berichte.

Verwandte Produkte

Cloud Exposure (CNAPP)

Beheben von Sicherheitslücken in der Cloud mit der handlungsfähigen Plattform für Cloud-Sicherheit.

Exposure Management-Plattform

Bessere Angriffsprävention mit weniger Aufwand.

Verwandte Ressourcen

Erleben Sie

Tenable

in Aktion

Erfahren Sie, wie Tenable Ihrem Team die nötige Klarheit verschaffen, um das zu beheben, was wirklich zählt ankommt – mit der Geschwindigkeit von KI.

- Tenable Cloud Security

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success