Kubernetes Security Posture Management für Multi-Cloud-Umgebungen

Full-Stack-Schutz für Kubernetes

Die Verwaltung der Kubernetes-Sicherheitslage stellt eine Herausforderung dar. Durch die dynamische Beschaffenheit von Kubernetes-Clustern, in denen Pods und Container innerhalb kürzester Zeit hoch- und heruntergefahren werden, entstehen sicherheitsrelevante blinde Flecken. Parallel dazu bietet Kubernetes zahlreiche Konfigurationsoptionen – und Fehlkonfigurationen können zu Sicherheitsschwachstellen führen. Um diese Fallstricke zu umgehen, muss Kubernetes-Security konsistent und automatisiert verwaltet werden.

So funktioniert's

Kubernetes-Sicherheit, bereitgestellt als Teil einer identitätsorientierten CNAPP (Cloud Native Application Protection Platform)

Mithilfe von Tenable setzen Sie dem Rätselraten bei der Absicherung von Kubernetes ein Ende: Wir bieten Ihnen den notwendigen Einblick, um nachzuvollziehen, was in Ihren Kubernetes-Umgebungen ausgeführt wird und gefährdet ist. Mit Tenable Cloud Security können Sie KSPM (Kubernetes Security Posture Management) in Ihr allgemeines Exposure-Management integrieren und die Risiken minimieren, die mit einer beschleunigten Umstellung auf Cloud-Lösungen verbunden sind.

Reduzieren Sie Risiken in Kubernetes-Umgebungen dank einheitlicher Sichtbarkeit

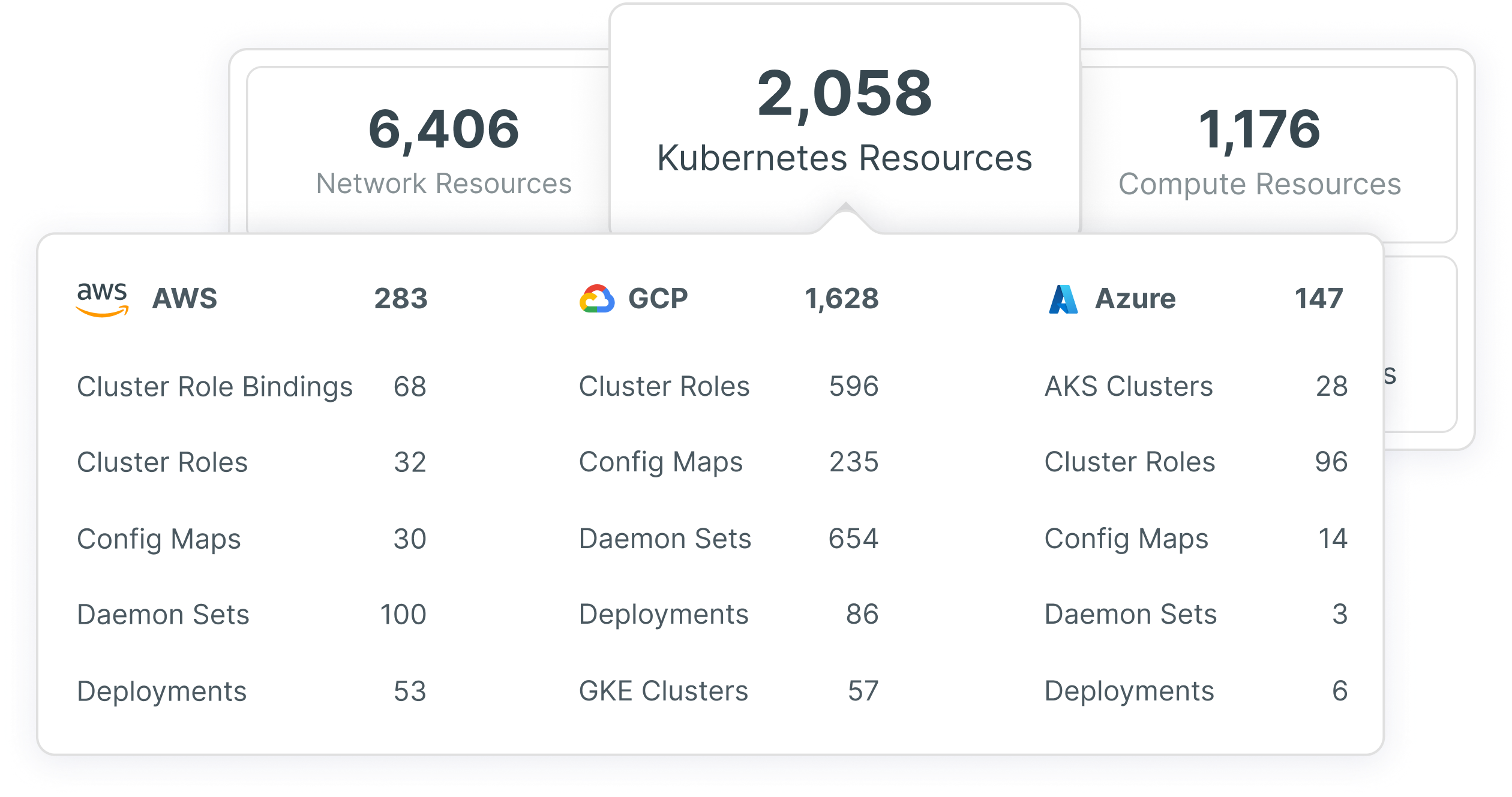

Vollständiger Einblick in Kubernetes-Cluster in Multi-Cloud-Umgebungen

Mit Tenable Cloud Security können Sie sämtliche Multi-Cloud-Ressourcen, einschließlich Workloads, Identitäten, Daten, Netzwerken und Kubernetes-Clustern, mühelos an einem zentralen Ort verwalten. Tenable erfasst alle Ressourcen kontinuierlich und stellt sie in einem aussagekräftigen, mehrdimensionalen Kontext dar, sodass Sie Konfigurationen, Berechtigungen und Beziehungen problemlos untersuchen können. Außerdem integrieren wir nahtlos Kubernetes-Bestandsdaten, indem die Cloud-APIs und die Kubernetes-API für jeden Cluster abgefragt werden, sowie durch kontinuierliches, agentenloses Scannen der Kubernetes-Knotenkonfiguration und der Container auf jedem Knoten.

Kontextbezogene Risikoanalysen und automatisierte Compliance-Berichte

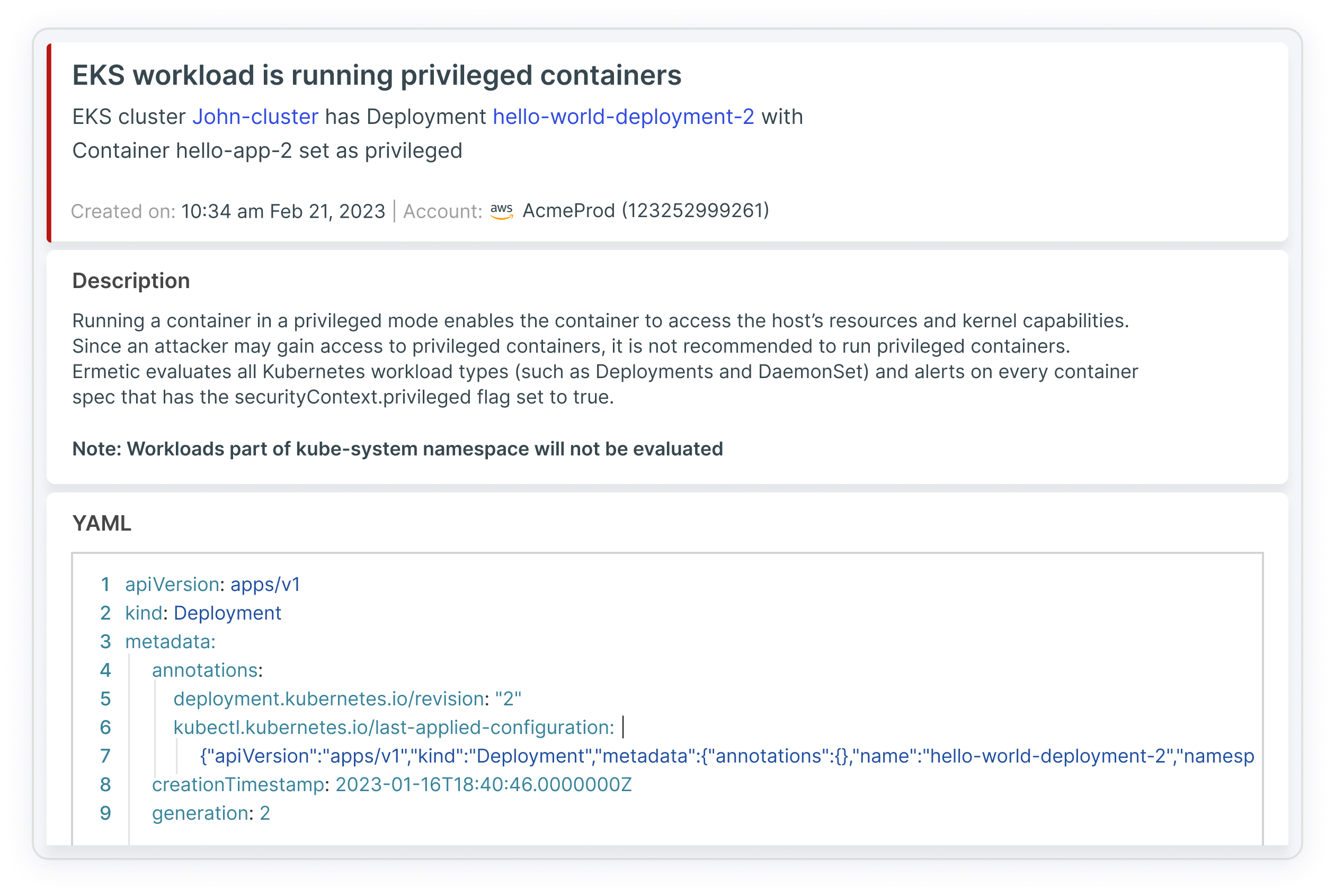

Tenable vereinfacht die Kubernetes-Sicherheit, indem es Sie in die Lage versetzt, Container auf Schwachstellen zu scannen sowie Netzwerk-Exposure, Statusprobleme, IAM-Fehlkonfigurationen und in Kubernetes-Manifesten definierte Fehlkonfigurationen sowie andere Risiken zu visualisieren – alles mit einer einzigen Lösung. Anschließend helfen wir Ihnen, sich auf das Wesentliche zu konzentrieren, indem wir den Schwachstellen Priorität einräumen, die sensible Ressourcen gefährden und die größten Auswirkungen auf Ihre Assets haben können. Darüber hinaus automatisiert Tenable Compliance und Sicherheit anhand von Branchenstandards wie DSGVO, NIST, PCI-DSS und CIS for Kubernetes Benchmarks. Sie haben die Möglichkeit, detaillierte Berichte für interne Compliance, externe Audits und tägliche Sicherheitsaktivitäten wie Asset-Inventarisierung und Netzwerkkonfigurationen zu erstellen.

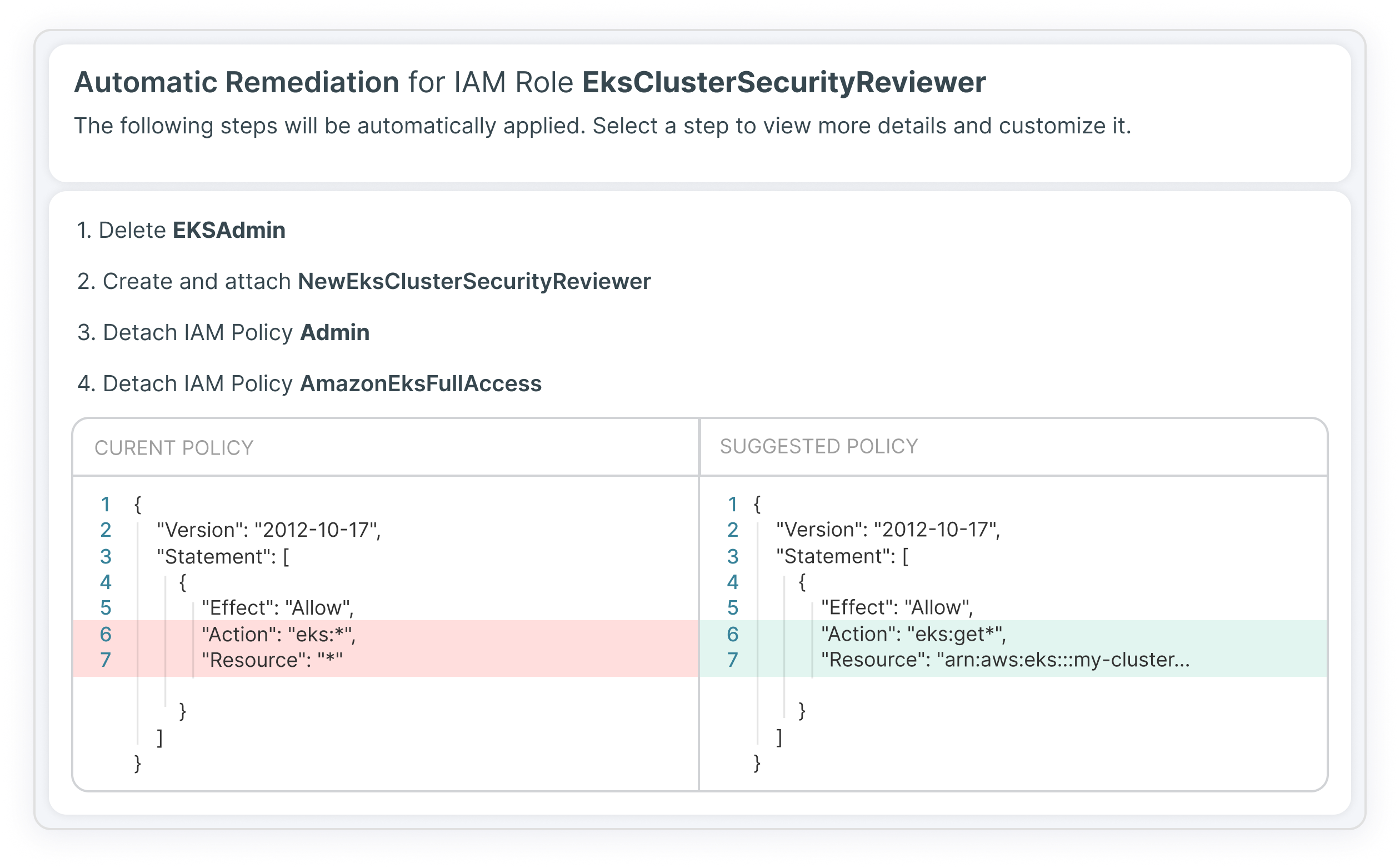

Vermeiden von Risiken durch Anomalieerkennung und automatisierte Behebung

Mit den KSPM-Funktionen von Tenable Cloud Security können Sie einen stärker präventiv ausgerichteten Ansatz für die Kubernetes-Sicherheit verfolgen und die Erkennung von Bedrohungen automatisieren, indem Sie die Protokolle der Cloud-Anbieter analysieren und diese mit der zugrunde liegenden Architektur korrelieren, um ungewöhnliche und verdächtige Verhaltensweisen zu erkennen. Die Lösung ermöglicht Ihren Incident-Response-Teams, Risiken im Kontext zu untersuchen, und lässt sich mit SIEM-Lösungen und Ticketing-/Benachrichtigungssystemen integrieren, um schnellere Reaktionen zu ermöglichen. Außerdem können Nutzer von geführten Behebungsmaßnahmen bei Fehlkonfigurationen, Richtlinienverstößen und riskanten Berechtigungen in Ihrer Multi-Cloud-Umgebung profitieren.

„Der größte Vorteil bei der Arbeit [mit Tenable Cloud Security] ist die Komponente der Auffindbarkeit. Damit wird ein undurchsichtiges System endlich durchschaubar.“

MICHAEL BISHOPLeiterArchitecture and Engineering, BarkBox

Erfahren Sie mehr über Tenable Cloud Security

Durch den Einsatz der Automatisierung [von Tenable Cloud Security] konnten wir aufwendige manuelle Prozesse eliminieren und in wenigen Minuten erledigen, wofür zwei oder drei Sicherheitsmitarbeiter Monate gebraucht hätten.

- Tenable Cloud Security

Tenable Cloud Security

Beheben von Sicherheitslücken in der Cloud mit der handlungsfähigen Plattform für Cloud-Sicherheit.

Tenable Web App Scanning testen

Profitieren Sie vom vollen Zugriff auf unser neuestes Angebot zum Scannen von Webanwendungen, das als Teil der Exposure Management-Plattform Tenable One für moderne Applikationen entwickelt wurde. Scannen Sie auf sichere Weise Ihr gesamtes Online-Portfolio auf Schwachstellen – mit hoher Genauigkeit und ohne großen manuellen Aufwand oder Unterbrechung kritischer Web-Applikationen. Melden Sie sich jetzt an.

Ihre Testversion von Tenable Vulnerability Management umfasst ebenfalls Tenable Web App Scanning.

Tenable Web App Scanning kaufen

Wir bieten Ihnen vollen Zugriff auf eine moderne, cloudbasierte Schwachstellenmanagement-Plattform, mit der Sie alle Ihre Assets mit beispielloser Genauigkeit sehen und nachverfolgen können. Erwerben Sie noch heute Ihre jährliche Subscription.

3.578,00 USD

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success