Tenable versus CrowdStrike Falcon Cloud

Proactively reduce cloud risk with Tenable One Cloud Exposure

Warten Sie nicht, bis Sie in der Defensive sind. Während CrowdStrike darauf fokussiert ist, auf aktive Bedrohungen zu reagieren, verfolgt Tenable einen proaktiven Ansatz. Durch die Kontextualisierung aller potenziellen Bedrohungen für Ihre Umgebung kann Tenable Ihre kritischsten Risiken effektiv priorisieren und beheben – und zwar bevor sie zum Problem werden.

Warum Tenable

Erleben Sie Tenable in Aktion

Möchten Sie erfahren, wie Tenable Ihr Team dabei unterstützen kann, kritische Cyber-Sicherheitslücken zu finden und zu beheben, die Ihr Unternehmen gefährden? Füllen Sie dieses Formular aus, um ein individuelles Angebot oder eine Demo anzufordern.

Form ID: 13427

Form Name: why-compare-form

Form Class: c-form c-form--request-demo c-form--mkto js-mkto-no-css js-form-hanging-label

Form Wrapper ID: why-compare-form-form-wrapper

Confirmation Class: why-compare-form-confirmform-modal

Simulate Success

Why customers choose Tenable One Cloud Exposure over CrowdStrike Falcon Cloud

Compare Tenable One Cloud Exposure to CrowdStrike Falcon Cloud

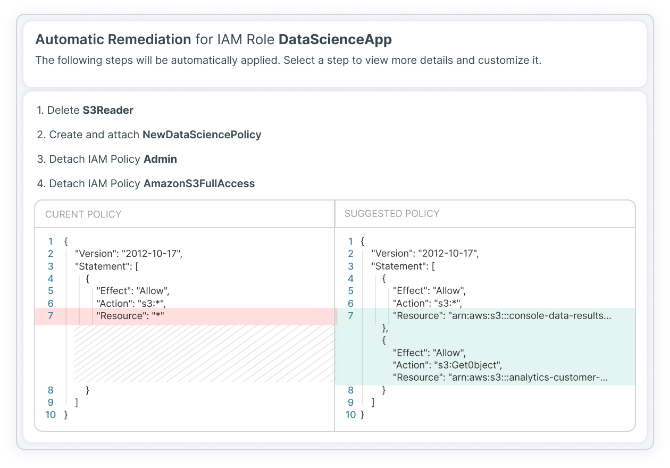

- - Push-button IAM remediation

- - Push-button IaC remediation

- - Instructive guardrail guidance for modifications

Tenable One

Demo anfordern

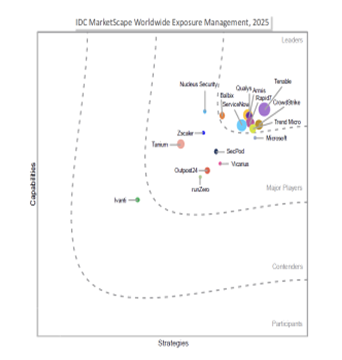

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success