Ganzheitliche Betrachtung von Cloud-Sicherheitsrisiken

Nutzen Sie Exposure Management, um Cloud-Sicherheitsrisiken zusammen mit dem Rest Ihres IT-Sicherheitsökosystems zu priorisieren. Tenable Cloud Security, das nativ in Tenable One integriert ist, verschafft Ihnen einheitliche Transparenz über Cloud- und traditionelle IT-Umgebungen, sodass Sie Risiken in Ihrer gesamten Infrastruktur korrelieren können.

Verschaffen Sie sich einen einheitlichen Blick auf Risiken

Priorisieren Sie Bedrohungen nach Ausnutzbarkeit und geschäftlicher Auswirkung über die gesamte Angriffsfläche hinweg

Einheitliche Korrelation von Risiken

Gemeinsame Priorisierung

Kontext von der Entwicklung bis zur Laufzeit

Identitätsbasierte Durchsetzung nach Least-Privlege-Prinzip

Managementgerechtes Reporting und strategische Ausrichtung

Tenable Cloud Security betrachtet Cloud-Risiken nicht isoliert, sondern im Gesamtkontext

Die Cloud-Sicherheitsplattform fügt sich nahtlos in Ihre Exposure-Management-Strategie ein, sodass Sie Cyberrisiken über Ihre gesamte Angriffsfläche hinweg nachvollziehen, priorisieren und reduzieren können.

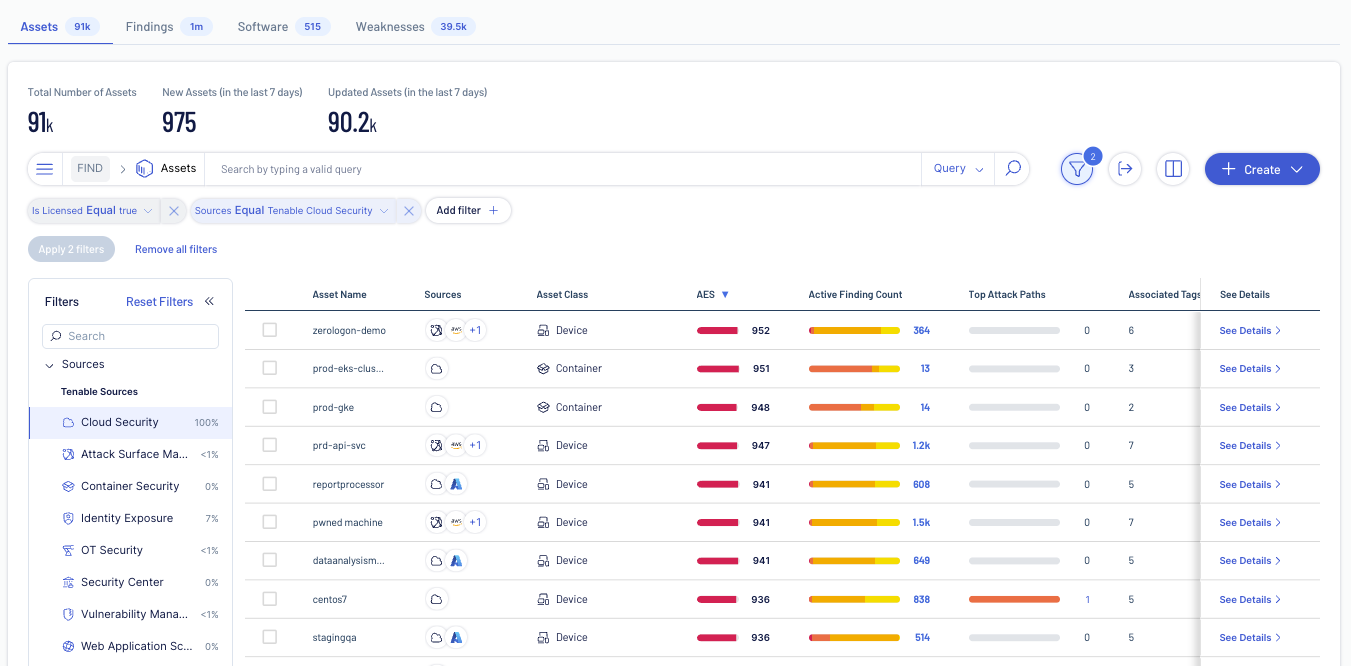

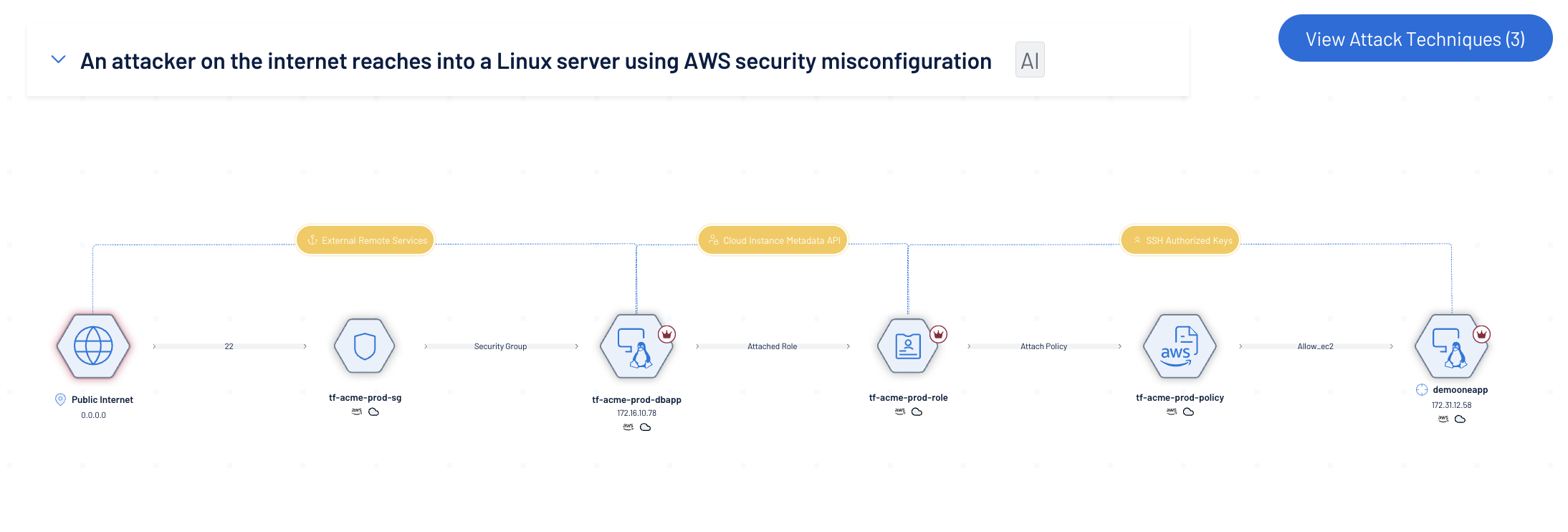

Einheitliche Risikokorrelation über alle Umgebungen hinweg

Korrelieren Sie Schwachstellen, Fehlkonfigurationen und identitätsbasierte Cloud-Sicherheitsrisiken über die gesamte Cloud hinweg, um toxische Kombinationen und konkrete Angriffspfade aufzudecken – und erzielen Sie so einheitliche Sichtbarkeit in Ihrer gesamten Hybrid-Umgebung.

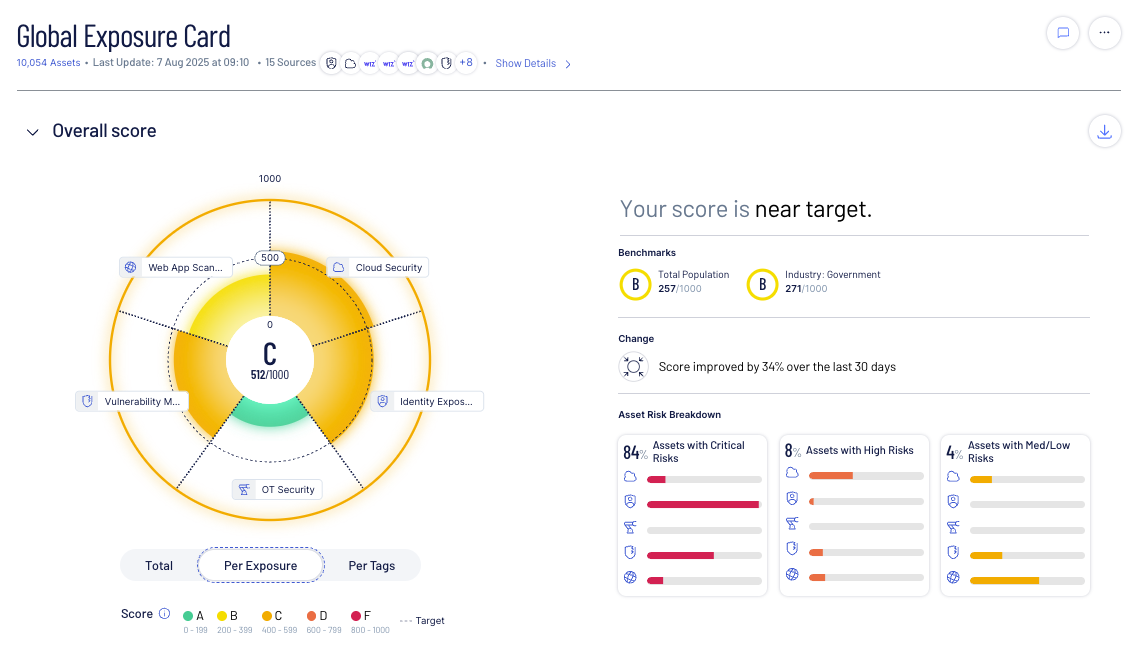

Priorisierung von Risiken basierend auf Ausnutzbarkeit und Auswirkungen

Nutzen Sie ein einheitliches Scoring-Modell, das Ausnutzbarkeit, Asset-Kritikalität und Zugriffspfade kombiniert, um die kritischsten Risiken in Ihrem ganzen Ökosystem zu priorisieren – auf Basis eines gemeinsamen Exposure Management-Ansatzes.

Optimierung der Behebung von der Entwicklung bis zur Laufzeit

Gewährleisten Sie volle Transparenz über den gesamten Lebenszyklus hinweg, indem Sie Risiken von Infrastructure-as-Code bis hin zu bereitgestellten Workloads nachverfolgen. Erkennen und beheben Sie Probleme frühzeitig dank umfassendem Kontext und verknüpfen Sie Erkenntnisse aus Infrastructure-as-Code-Scans und CI/CD-Pipelines.

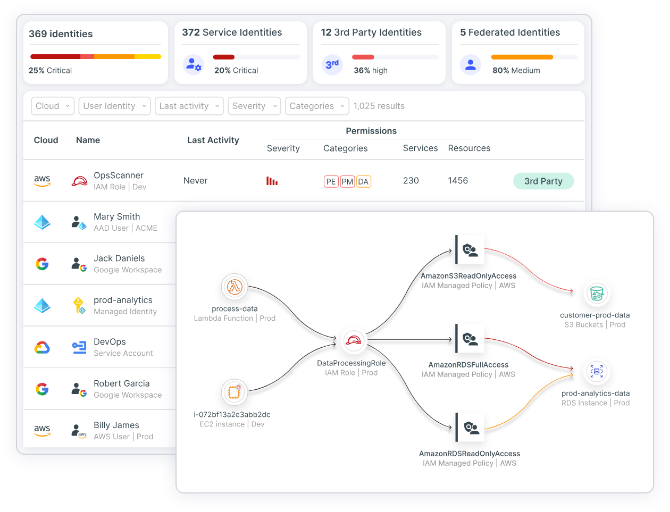

Durchsetzung des Least-Privilege-Prinzips mithilfe identitätsbasierter Zugriffskontrollen

Visualisieren Sie toxische Kombinationen und setzen Sie Least-Privilege-Zugriff mithilfe von integriertem Cloud Infrastructure Entitlement Management (CIEM) durch. Eliminieren Sie übermäßige Berechtigungen und reduzieren Sie Risiken durch Insider und laterale Bewegungen.

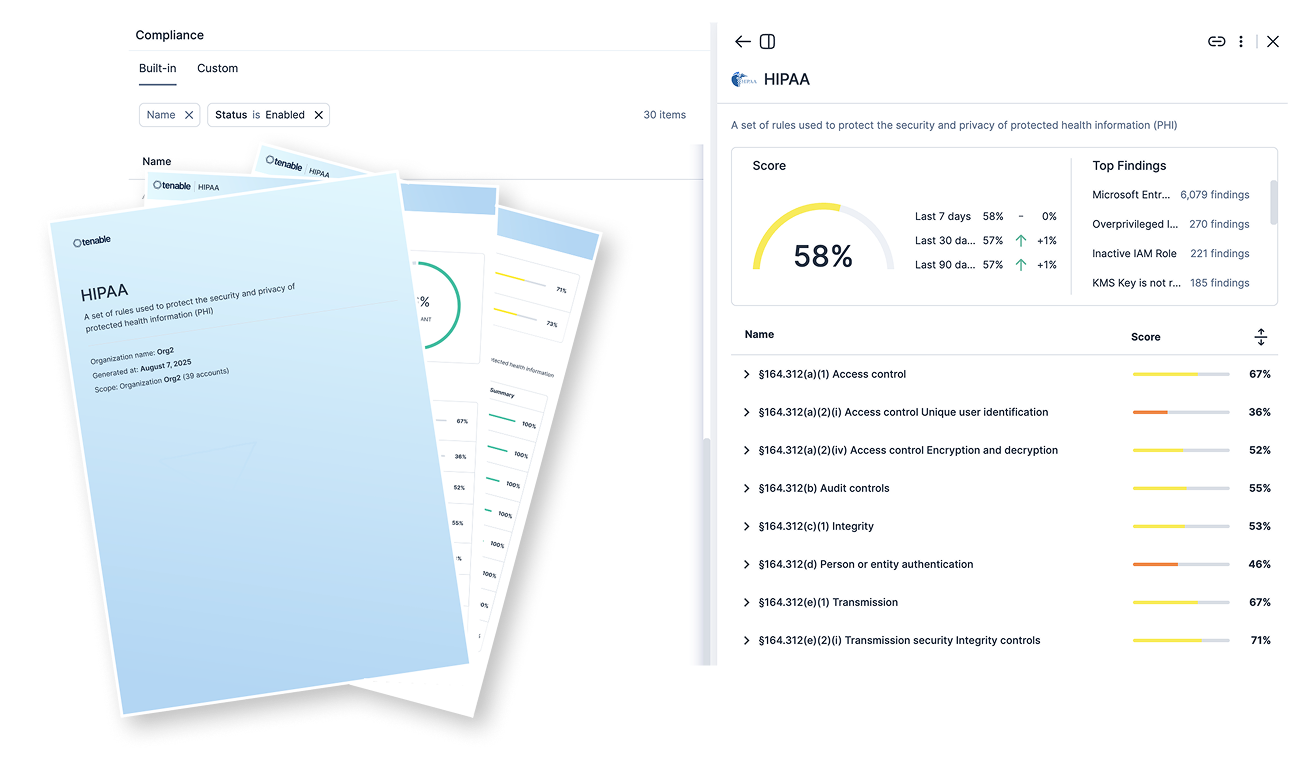

Reporting für die Unternehmensführung mit klarer strategischer Ausrichtung

Liefern Sie ein klares, managementgerechtes Reporting, das Cloud-Sicherheitsrisiken mit geschäftlichen Auswirkungen verknüpft. Richten Sie Ihr Risikoprofil an strategischen Prioritäten aus und zeigen Sie Fortschritte gegenüber der Führungsebene auf.

Erfahren Sie mehr über Tenable Cloud Security

Durch den Einsatz der Automatisierung [von Tenable Cloud Security] konnten wir aufwendige manuelle Prozesse eliminieren und in wenigen Minuten erledigen, wofür zwei oder drei Sicherheitsmitarbeiter Monate gebraucht hätten.

- Tenable Cloud Security

Tenable Cloud Security

Beheben von Sicherheitslücken in der Cloud mit der handlungsfähigen Plattform für Cloud-Sicherheit.

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success