Durchsetzung von Least Privilege in der Cloud. Richtig dimensionierte Berechtigungen in großem Maßstab.

Reduzieren Sie überhöhte dauerhafte Zugriffsrechte, die stillschweigend Datenverluste und laterale Bewegungen begünstigen, und sorgen Sie mit Tenable Cloud Security für eine konsequente Durchsetzung des Least-Privilege-Prinzips. Analysieren Sie Zugriffsmuster, identifizieren Sie Rollen mit übermäßigen Berechtigungen und automatisieren Sie Just-in-Time-Zugriff, ohne die Geschwindigkeit von Entwicklern zu beeinträchtigen.

Gewährleisten, dass Sicherheit dem Lebenszyklus von Identitäten entspricht

Übergang von dauerhaftem Zugriff zu Just-in-Time-Berechtigungen

Identity Governance mit Tenable Cloud Security

Reduzieren Sie übermäßige Cloud-Berechtigungen, eine der Hauptursachen für Sicherheitsverletzungen und fehlgeschlagene Audits. Verkleinern Sie den Aktionsradius von Identitäten durch Sichtbarkeit, Automatisierung und die Durchsetzung von Richtlinien gemäß den Best Practices für Least Privilege.

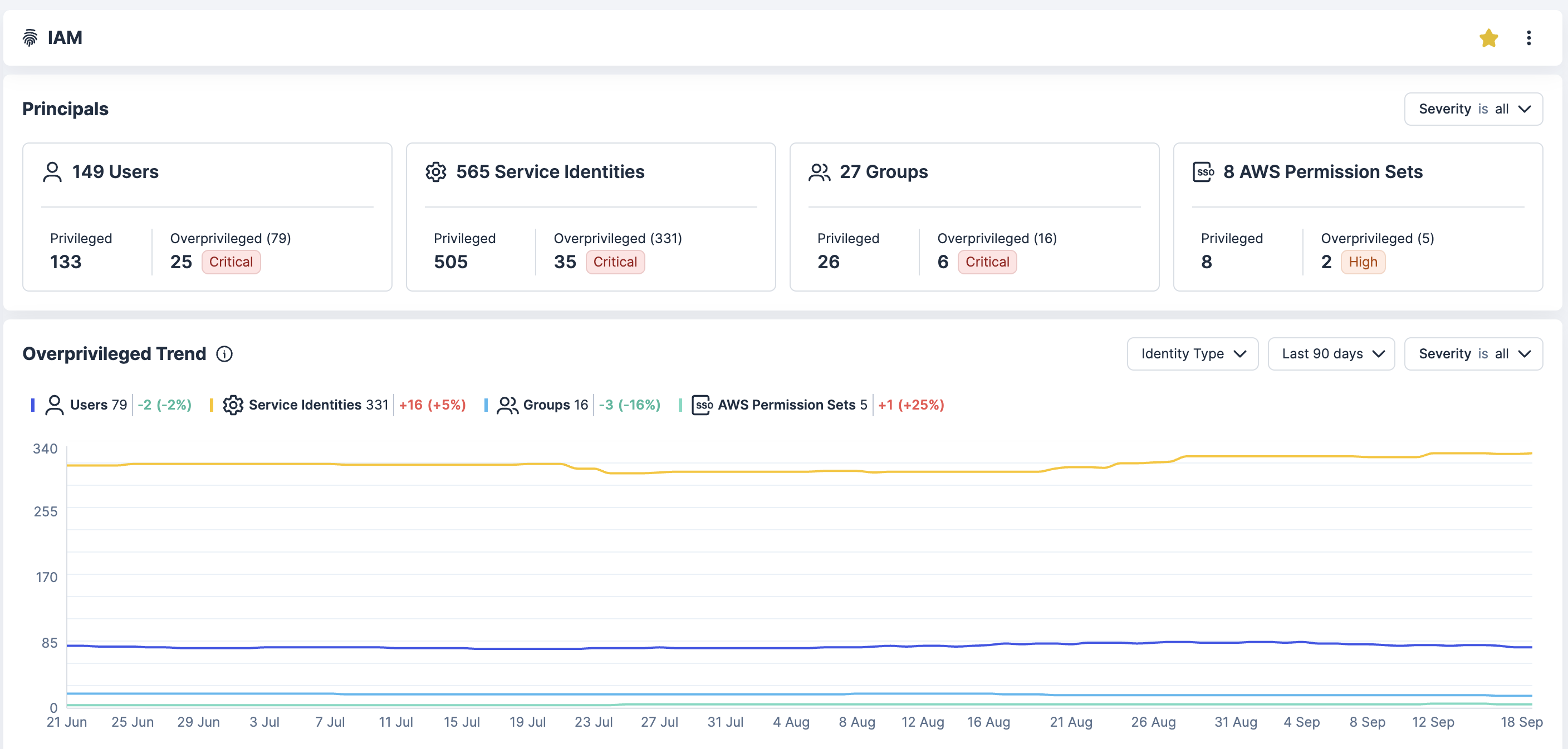

Identitäten und Berechtigungen ermitteln

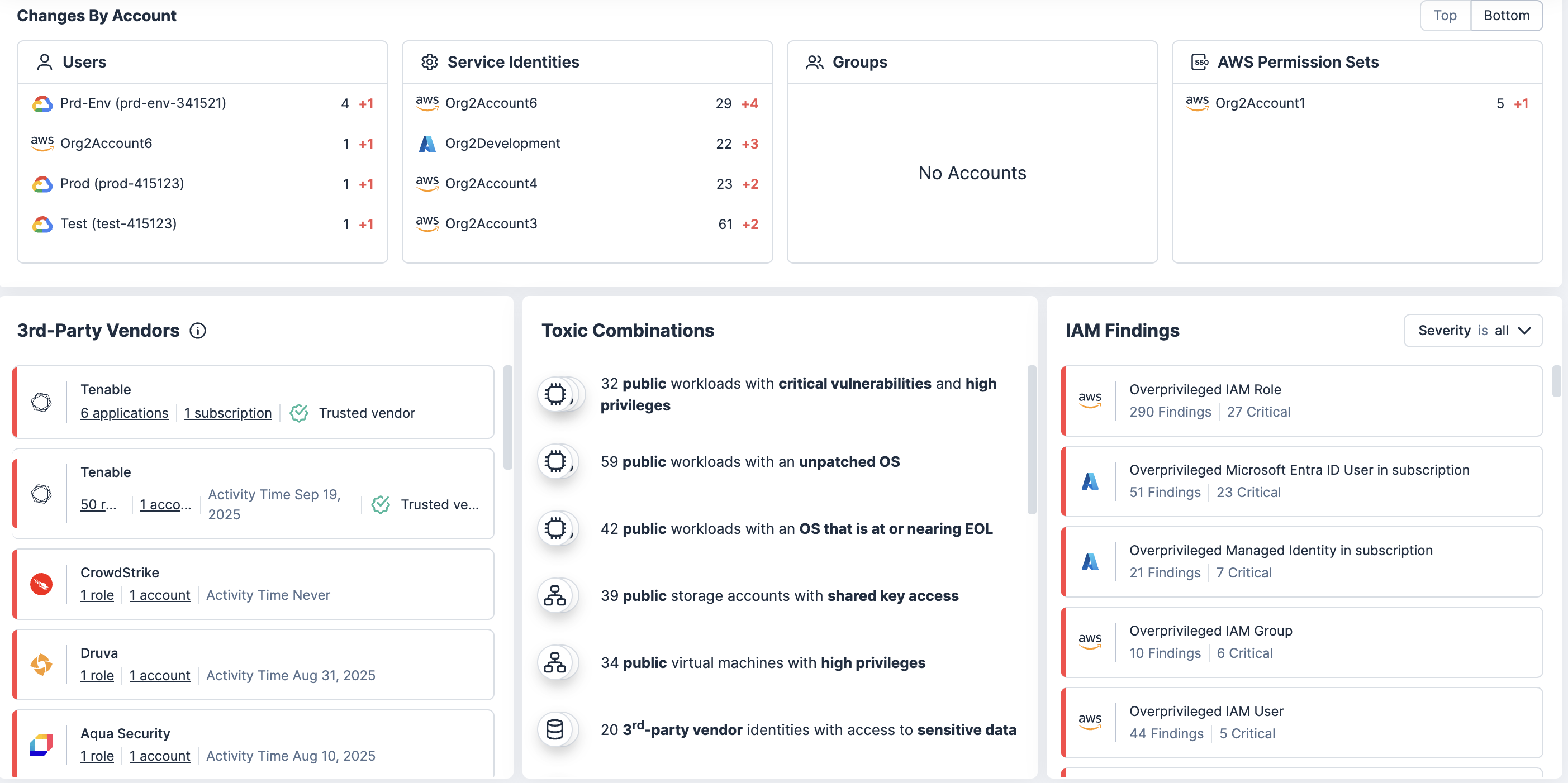

Verschaffen Sie sich vollen Einblick in alle Identitäten in AWS, Azure, GCP und Kubernetes, einschließlich menschlicher Benutzer, Dienstkonten und Integrationen von Drittanbietern. Erkennen Sie verwaiste Konten, ungenutzte Rollen und übermäßige Berechtigungen.

Risiken von Zugriffsrechten analysieren

Analysieren Sie Richtlinien, Gruppenmitgliedschaften und Rollen, um Risiken durch Privilegienausweitung sowie mögliche laterale Bewegungen im System zu erkennen. Dieser Kontext hilft Ihren Teams, risikoreiche Angriffspfade zu beseitigen.

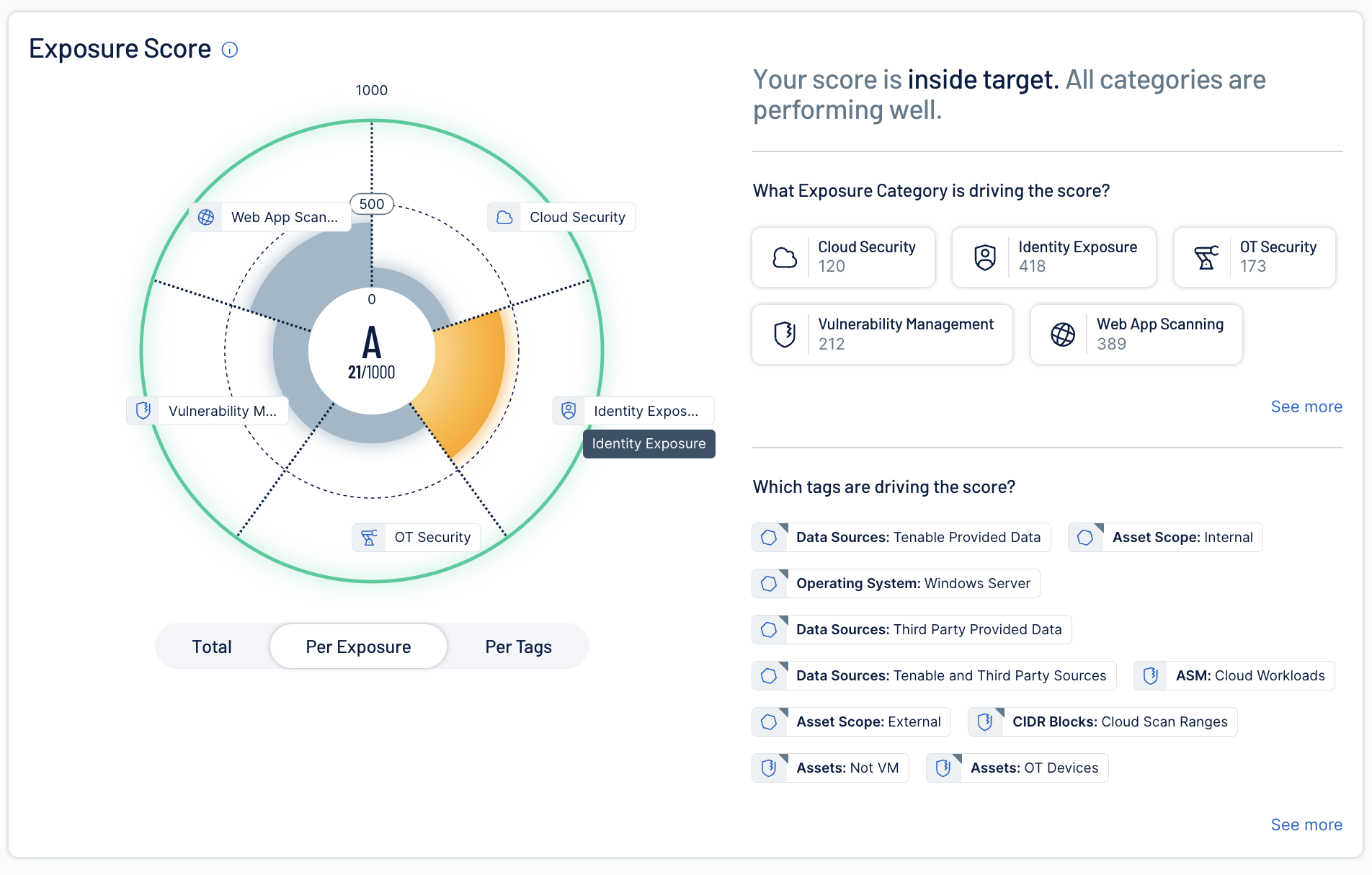

Kontextbezogene Korrelation und Priorisierung

Setzen Sie übermäßige Berechtigungen mit Schwachstellen, Fehlkonfigurationen und sensiblen Daten in Beziehung, um zu erkennen, wo der Missbrauch von Zugriffsrechten die größten Auswirkungen haben könnte.

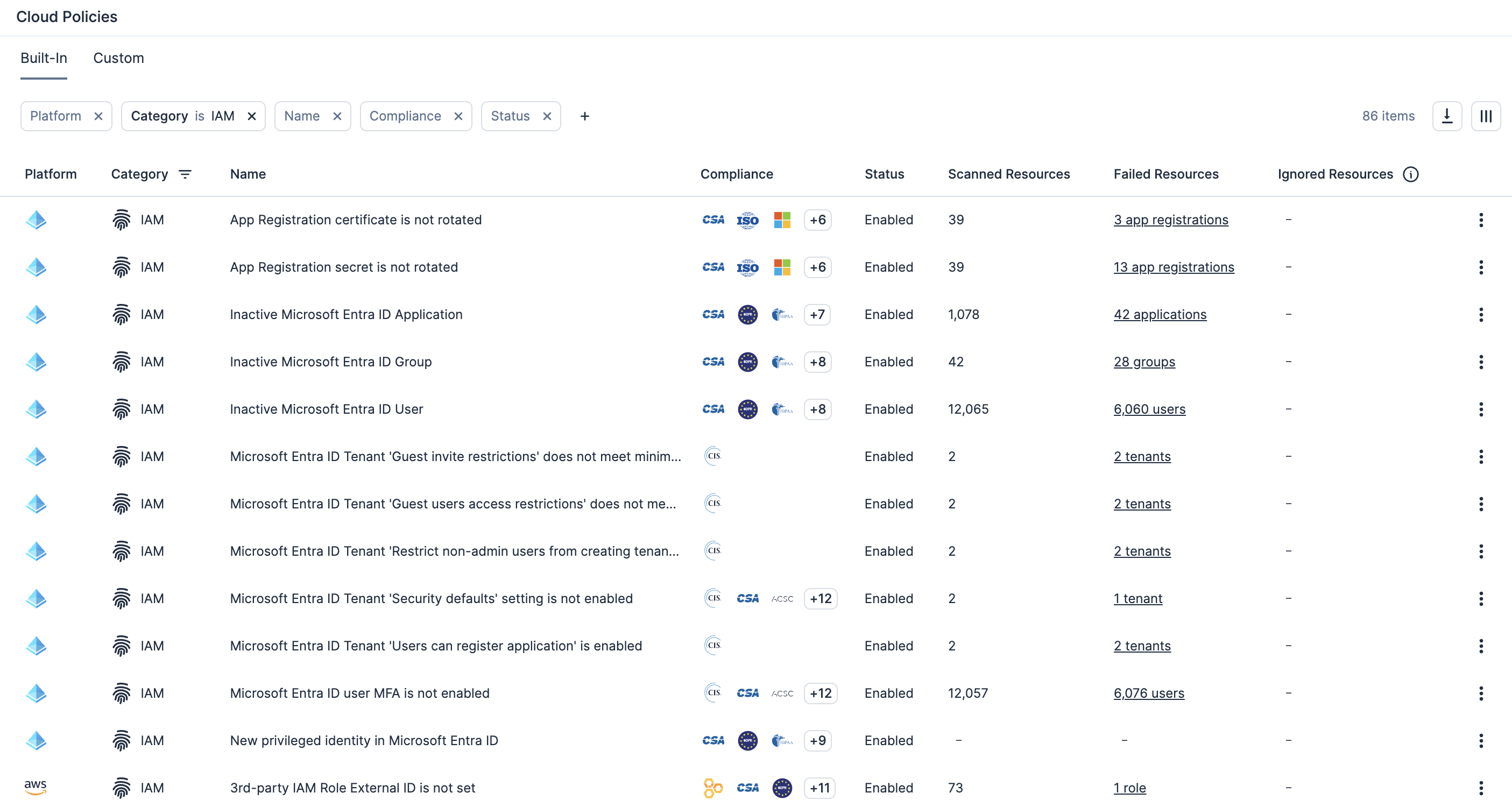

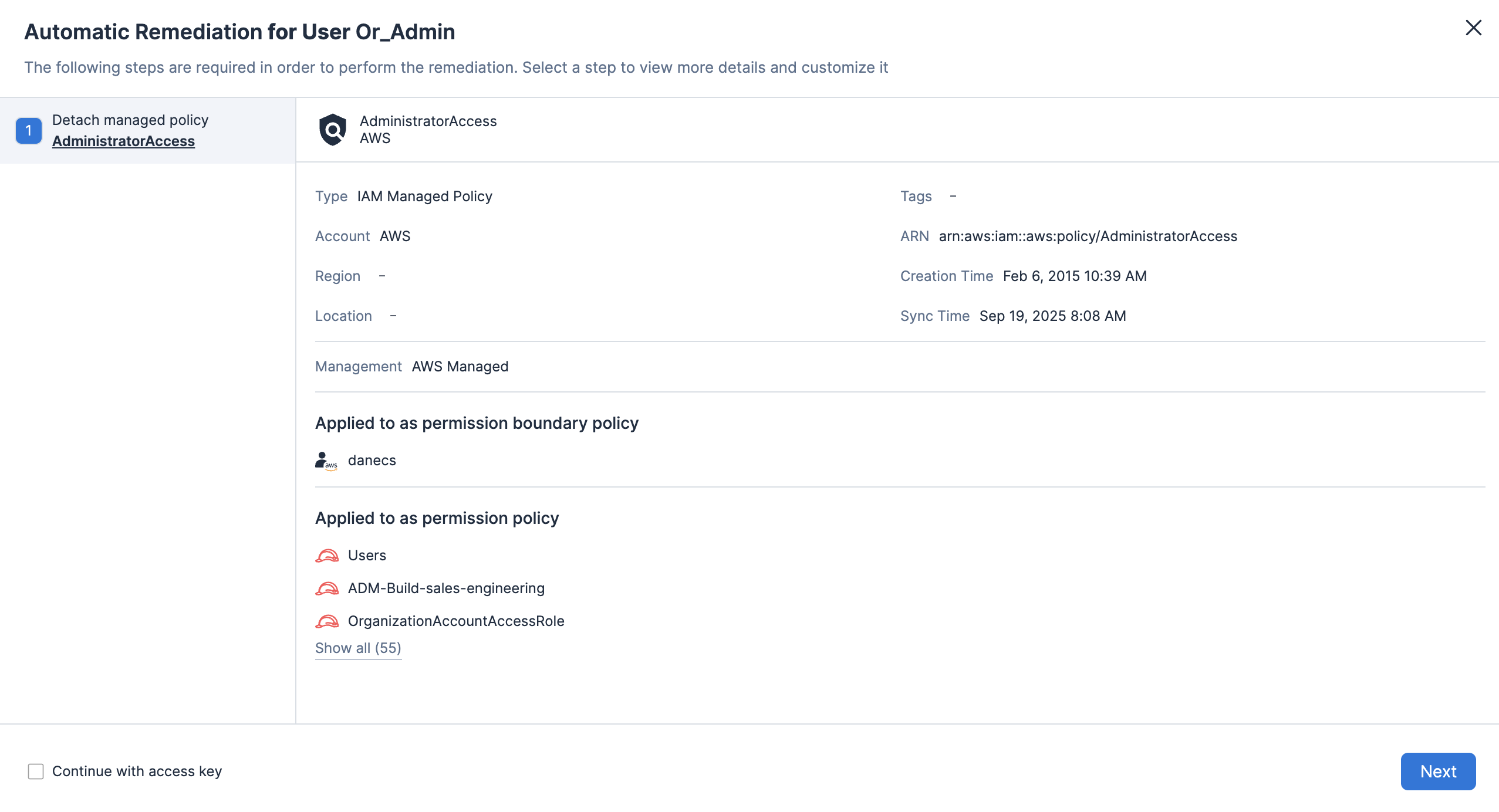

Benutzerdefinierte Richtlinien und automatisierte Behebungsmaßnahmen durchsetzen

Ermöglichen Sie die Definition benutzerdefinierter Richtlinien, um übermäßige Berechtigungen oder riskante Konfigurationen bei Ressourcen zu erkennen und automatisch Remediation-Workflows einzuleiten.

Erfahren Sie mehr über Tenable Cloud Security

Durch den Einsatz der Automatisierung [von Tenable Cloud Security] konnten wir aufwendige manuelle Prozesse eliminieren und in wenigen Minuten erledigen, wofür zwei oder drei Sicherheitsmitarbeiter Monate gebraucht hätten.

- Tenable Cloud Security

Tenable Cloud Security

Beheben von Sicherheitslücken in der Cloud mit der handlungsfähigen Plattform für Cloud-Sicherheit.

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success