Exposure Management: Risikoreduzierung auf der modernen Angriffsfläche

Cybersecurity-Teams haben mit reaktiven und isolierten Sicherheitsprogrammen und mit einer Vielzahl von Einzeltools zu kämpfen, die zwar haufenweise fragmentierte Daten generieren, aber nur wenige Erkenntnisse liefern. Im Folgenden gehen wir darauf ein, warum diese Teams eine Exposure Management-Plattform benötigen, die umfassende Sichtbarkeit bietet und es ihnen ermöglicht, Bedrohungen vorherzusehen, Behebungsmaßnahmen zu priorisieren und Risiken zu reduzieren.

IT-Umgebungen mit klar definierten On-Premises-Grenzen sind inzwischen genauso verbreitet wie Wählscheibentelefone. Warum?Verantwortlich sind die üblichen Verdächtigen: Cloud, Mobilität, kontinuierliche Bereitstellung von Software, das IoT und all die anderen modernen Technologien und Prozesse, die in den letzten Jahren entstanden sind.

Infolgedessen sind IT-Umgebungen komplex, verteilt und „hybrid“ geworden und nur lose miteinander verbunden, wodurch sie unglaublich schwer abzusichern sind. Diese stetig wachsende und verschachtelte Angriffsoberfläche bietet Cyberkriminellen zahlreiche blinde Flecken und Lücken, die sie ausnutzen können.

In dieser neuen Welt haben Cybersecurity-Teams weiterhin mit reaktiven und isolierten Sicherheitsprogrammen zu kämpfen. Eine Vielzahl von Einzeltools generiert Unmengen von fragmentierten Daten, die in vielen Fällen nicht leicht korreliert werden können und aus denen sich nur schwer aussagekräftige Erkenntnisse gewinnen lassen.

Was tun? Exposure Management liefert die Antwort

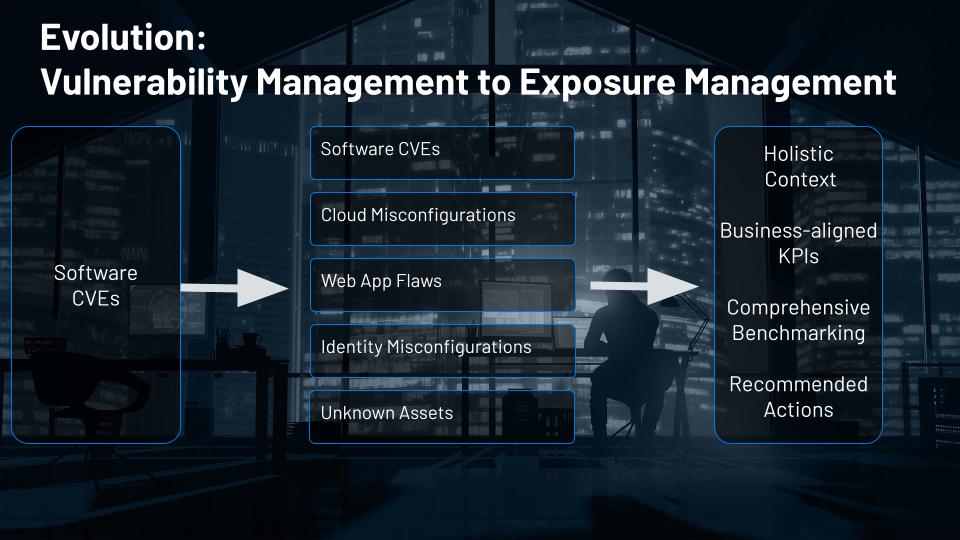

IT-Umgebungen entwickeln sich weiter und werden zunehmend komplexer. Das Gleiche gilt für die Tools und Techniken, die zur Absicherung und zum Schutz all unserer Assets erforderlich sind. Schwachstellen-Management hat uns gute Dienste dabei geleistet, ein besseres Verständnis der Sicherheitslage von klassischen IT-Assets zu erlangen, wie etwa von Servern, Workstations oder Netzwerkgeräten. Doch durch den Übergang zu Cloud-Plattformen, Microservices, Webanwendungen, vernetzten OT-Geräten (operative Technologien) und Identitätsservices sind immer mehr spezielle Tools erforderlich, mit denen jede dieser Technologien sicher und zutreffend bewertet werden kann, um festzustellen, wo sie möglicherweise ein Risiko für das Unternehmen darstellen.

Exposure Management ist die modernere Version dieser Art von isolierter Bewertungsmethodik: Die Daten der einzelnen Bewertungstools und -techniken können zusammengeführt und analysiert werden, um die Zusammenhänge zwischen den einzelnen Ergebnissen zu erkennen, sodass Unternehmen nachvollziehen können, wo sie einem Angriff ausgesetzt sein könnten. Da Angreifer häufig von einer Art von Schwachstelle zu einer anderen übergehen, müssen Verteidiger in der Lage sein zu verstehen, wie sich alle ihre vorhandenen Daten zu Schwachstellen und Fehlkonfigurationen gegenseitig beeinflussen können. Bisher erfolgten aggregierte, auf wechselseitige Beziehungen ausgelegte Analysen dieser Art manuell in einem externen Datenspeicher. Sicherheitsteams mussten dabei eigene Risikozusammenhänge anlegen und auf ihr individuelles Verständnis der Infrastruktur zurückgreifen. Diese Vorgehensweise führt zu unvollständigen Ansichten der Umgebung – und zu einem sehr umständlichen, komplizierten Prozess, um das Problem in den Griff zu bekommen.

Doch aus diesem heiklen Szenario gibt es einen Ausweg: ein Exposure Management-Programm, das über herkömmliches Schwachstellen-Management hinausgeht und Daten zu Konfigurationsproblemen, Schwachstellen und Angriffspfaden für ein ganzes Spektrum von Assets und Technologien enthält – einschließlich Identitätslösungen, Cloud-Konfigurationen und -Bereitstellungen sowie Webanwendungen.

Mithilfe eines Exposure Management-Programms – gestützt von einer Technologieplattform und den notwendigen Prozessen, um Expositionen nachzuvollziehen, darauf zu reagieren und sie zu beseitigen – können Unternehmen:

- Umfassende Sichtbarkeit auf der gesamten modernen Angriffsfläche erzielen

- Bedrohungen vorhersehen und Maßnahmen zur Verhinderung von Angriffen priorisieren

- Cyberrisiken kommunizieren, um bessere Entscheidungen zu treffen

Benötigen Sie Exposure Management?

Die folgenden Fragen helfen Ihnen dabei, zu ermitteln, ob Sie ein Exposure Management-Programm einführen müssen:

- Greifen die Tools in Ihrem Security-Stack ineinander und liefern sie Ihnen umfassende Erkenntnisse zu Ihrer Exposure?

- Verfügen Sie über vollen Einblick in Ihre Angriffsoberfläche, von Endgeräten über die Cloud bis hin zu Ihren On-Prem-Umgebungen und alle dazwischenliegenden Bereiche?

- Können Sie Ihre Behebungsmaßnahmen zu jedem Zeitpunkt prädiktiv priorisieren, sodass Sie stets wissen, was zuerst zu tun ist?

- Nutzen Sie Threat-Intelligence, um Ihre Bedrohungslandschaft nachzuvollziehen?

- Können Sie alle Angriffspfade analysieren, über die Cyberkriminelle zu Ihren wichtigsten Assets gelangen könnten?

- Beheben Sie Probleme zeitnah, präzise, kontinuierlich und auf eine Art und Weise, die branchenspezifischen Benchmarks entspricht oder diese übertrifft?

- Können Sie die folgende Frage mit Zuversicht und Überzeugung beantworten: „Wie sicher sind wir?“

- Sind Sie in der Lage, den Sicherheitsstatus Ihres Unternehmens sowohl Geschäftsverantwortlichen als auch Ihrem Sicherheitsteam gegenüber klar zu kommunizieren?

- Stützen sich Ihre Entscheidungen über die Zuteilung von Ressourcen in der Sicherheitsabteilung auf Daten?

Wenn Sie diese Fragen vollständig oder größtenteils mit „nein“ beantwortet haben, würden Sie höchstwahrscheinlich von Exposure Management profitieren.

Wichtige Vorteile

Ein umfassendes Exposure Management-Programm hilft einer Vielzahl von Stakeholdern. Nachfolgend sind die Vorteile aufgeführt, die ein solches Programm drei wichtigen Interessensgruppen bietet.

-

Sicherheitsfachkräfte

- Vollständige Sichtbarkeit und lückenloses Verständnis der gesamten Angriffsoberfläche

- Einheitliche Ansicht aller Assets – keine blinden Flecken mehr

- Präzise Priorisierung von Behebungsmaßnahmen für alle Arten von Schwachstellen und Expositionen

- Klarheit bei der Erstellung einer Baseline für effektives Risikomanagement

- Verbesserte Entscheidungsfindung

-

Sicherheitsverantwortliche

- Umfassende Erkenntnisse und Kontextinformationen zu Bedrohungen, Assets und Berechtigungen

- Reduzierung von sowohl Risiken als auch der erforderlichen Ressourcen zur Behebung und Reaktion

- Fähigkeit, die Folgen von Angriffen mithilfe einer kontextbezogenen Ansicht von Assets und Benutzern auf der gesamten Angriffsoberfläche vorherzusehen

- Klare und einfach zu kommunizierende KPIs (Key Performance Indicators), um Fortschritte im zeitlichen Verlauf zu verfolgen und Benchmark-Vergleiche anzustellen

-

CISOs, BISOs (Business Information Security Officer) und andere Führungskräfte im Bereich Sicherheit

- Genaue Risikobewertungen, um Entscheidungen über Investitionen und zur Versicherbarkeit zu optimieren, Compliance-Anforderungen zu erfüllen und Verbesserungen im Unternehmen voranzutreiben

- Umsetzbare Metriken, mit deren Hilfe Cyberrisiken gemessen und verglichen und an IT- und Sicherheitsteams sowie an nicht-technische Führungskräfte und Betriebsteams kommuniziert werden können

- Ein einheitlicher Überblick über Cyberrisiken mit klaren KPIs, um Fortschritte zu messen und Benchmark-Vergleiche mit ähnlichen Unternehmen der Branche und innerhalb des Unternehmens anzustellen

- Die Fähigkeit zur Beantwortung der Frage „Wie sicher sind wir?“

3 Aspekte, auf die Sie bei einer Exposure Management-Plattform achten sollten

Eine effektive Exposure Management-Plattform muss drei wichtige Funktionen bieten:

umfassender Sichtbarkeit

Um das Cyberrisiko eines Unternehmens und seine gesamte Angriffsoberfläche schnell und problemlos verstehen und verwalten zu können und um blinde Flecken zu beseitigen, muss die Plattform Folgendes bieten:

- Eine einheitliche Ansicht sämtlicher Assets und damit verbundener Software-, Konfigurations- und Berechtigungsschwachstellen, sowohl On-Prem als auch in der Cloud

- Kontinuierliches Monitoring des Internets, um alle extern zugänglichen Assets schnell zu erfassen und zu identifizieren, sodass Bereiche mit bekannten und unbekannten Sicherheitsrisiken eliminiert werden können

Prognosen und Priorisierung

Um dem Sicherheitsteam dabei zu helfen, die Folgen eines Cyberangriffs vorherzusehen, seine Maßnahmen zu priorisieren und Risiken mit möglichst geringem Aufwand zu reduzieren, muss die Plattform:

- Kontext zu den miteinander in Zusammenhang stehenden Assets, Expositionen, Zugriffsrechten und Bedrohungen entlang eines Angriffspfads bereitstellen – durch Nutzung der umfangreichen Datenbestände aus verschiedenen Einzeltools

- Angriffspfade kontinuierlich identifizieren und Maßnahmen auf diejenigen konzentrieren, bei denen das größte Risiko einer Ausnutzung durch Angreifer besteht

- Genaue und prädiktive Empfehlungen zur Behebung sowie entsprechende Erkenntnisse zur Verfügung stellen

Effektive Metriken zur Kommunikation von Cyberrisiken

Damit Sicherheits- und Geschäftsverantwortlichen eine zentralisierte und auf das Unternehmen abgestimmte Ansicht der Cyberrisiken mit klaren KPIs zur Verfügung steht und sie Benchmark-Vergleiche anstellen können, muss die Plattform:

- Verwertbare Erkenntnisse zum Gesamt-Cyberrisiko des Unternehmens liefern, einschließlich des Nutzens der täglich durchgeführten proaktiven Maßnahmen

- Benutzern die Möglichkeit bieten, spezifische Detailinformationen zu sämtlichen Abteilungen, Geschäftseinheiten, geografischen Standorten, Technologietypen oder anderen Aspekten des Geschäftsbetriebs anzuzeigen

- dazu beitragen, die Kommunikation und Zusammenarbeit zwischen den verschiedenen Beteiligten im Unternehmen insgesamt verbessern

- Handlungsrelevante Kennzahlen bereitstellen, mit deren Hilfe Zeit eingespart, Investitionsentscheidungen optimiert, Initiativen zur Versicherung gegen Cyberrisiken unterstützt und Verbesserungen vorangetrieben werden können – während gleichzeitig das Risiko spürbar reduziert wird

Wie Tenable helfen kann

Tenable hat heute die Exposure Management Plattform Tenable One eingeführt. Die Plattform führt eine Vielzahl von Datenquellen in einer zentralen Exposure-Ansicht zusammen, um Unternehmen dabei zu unterstützen, Transparenz zu erzielen, Maßnahmen zu priorisieren und Cyberrisiken zu kommunizieren.

Tenable One baut auf bewährten Tenable-Produkten auf und führt die verschiedenartigen Probleme in Bezug auf Schwachstellen, Fehlkonfigurationen und andere Sicherheitsaspekte an einer zentralen Stelle zusammen. Es vereinheitlicht den Risikokontext aller Ergebnisse und liefert so ein kontextbezogenes Verständnis dafür, wo das Unternehmen am meisten gefährdet ist. Dadurch ist es möglich, das mit einem fehlenden Patch, einer SQL Injection-Schwachstelle und einem fehlerhaft konfigurierten Container verbundene Risiko gleichmäßig gegeneinander abzuwägen und nachzuvollziehen, welches Problem potenziell folgenschwerer für Ihr Unternehmen ist. Mit Tenable One können Unternehmen die Vorteile der bereits bestehenden Integrationen zwischen Tenable und seinen Partnern nutzen, wie beispielsweise ServiceNow. Darüber hinaus ist die Plattform darauf ausgelegt, das Fundament eines Exposure Management-Programms zu bilden – zusammen mit den anderen Sicherheitstools, Prozessen und Services, die in den meisten Unternehmen bereits implementiert sind.

Mehr erfahren

- Laden Sie das Whitepaper herunter: 3 reale Herausforderungen für Cybersecurity-Teams: Wie eine Exposure Management-Plattform helfen kann

- Zeigen Sie die Infografik an: Von risikobasiertem Schwachstellen-Management zu Exposure-Management: Die Definition guter Cyberhygiene wandelt sich

- Lesen Sie den Blog-Artikel: Die neue Exposure Management-Plattform Tenable One

Mehr erfahren

- Exposure Management

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success