Die Zukunft von Cloud Access Management: Wie Tenable Cloud Security Just-in-Time-Zugriff neu definiert

Herkömmliche Ansätze für Cloud-Zugriff stützen sich auf statische, permanente Berechtigungen, die häufig übermäßig privilegiert sind. In diesem Blog-Beitrag erfahren Sie, wie Just-in-Time-Zugriff (JIT) die Spielregeln komplett verändert.

Zugriff in modernen Cloud-Umgebungen: Die Herausforderung

Bei zunehmender Cloud-Nutzung haben Unternehmen mit einer fundamentalen Herausforderung im Sicherheitsbereich zu kämpfen: Wie lässt sich Mitarbeitern der erforderliche Zugriff gewähren, ohne überprivilegierten Konten und Angriffsrisiken Tür und Tor zu öffnen? Dies betrifft beispielsweise Entwickler im Bereitschaftsdienst, Site Reliability Engineers (SREs) oder DevOps-Ingenieure, die je nach Fall Debugging-Aufgaben bei Problemen nachkommen, Infrastrukturprobleme beseitigen bzw. Ressourcen bereitstellen oder entwickeln müssen.

Herkömmliche Ansätze stützen sich in hohem Maße auf statische, permanente Berechtigungen. Menschliche Nutzer erhalten häufig umfangreicheren Zugriff als nötig – aus dem einfachen Grund, dass sich nur schwer vorhersagen lässt, welche Berechtigungen sie genau benötigen werden. Diese Berechtigungen werden nur selten wieder entzogen, wodurch Unternehmen Gefahren ausgesetzt sind.

Genau hier erweist sich Tenable Cloud Security als Gamechanger. Als leistungsstarke CNAPP-Lösung (Cloud Native Application Protection Platform) identifiziert Tenable Cloud Security nicht einfach nur zugriffsbezogene Risiken, sondern unterstützt Sie aktiv bei deren Beseitigung.

In diesem Blog-Beitrag gehen wir der Frage nach, wie Sie Herausforderungen im Zusammenhang mit übermäßigen Berechtigungen mithilfe der Funktionalität für JIT-Zugriff in Tenable Cloud Security angehen können.

Just-in-Time-Zugriff: Die elegante Lösung für Risiken bei Personen-Identitäten

JIT-Zugriff versetzt Unternehmen in die Lage, ihre Gefährdung durch kompromittierte Identitäten drastisch zu reduzieren, indem die Funktion einen Ersatz für permanente Zugriffsrechte bereitstellt. Anstatt Nutzern dauerhafte Zugriffsrechte zu gewähren, die im Falle einer Kompromittierung von Identitäten ausgenutzt werden könnten, erhalten Nutzer die Berechtigung, auf der Grundlage eines definierten Geschäftsbedarfs temporären Zugriff zu beantragen.

Das funktioniert folgendermaßen:

- Alle – oder zumindest sensible – dauerhafte Zugriffsrechte werden entfernt.

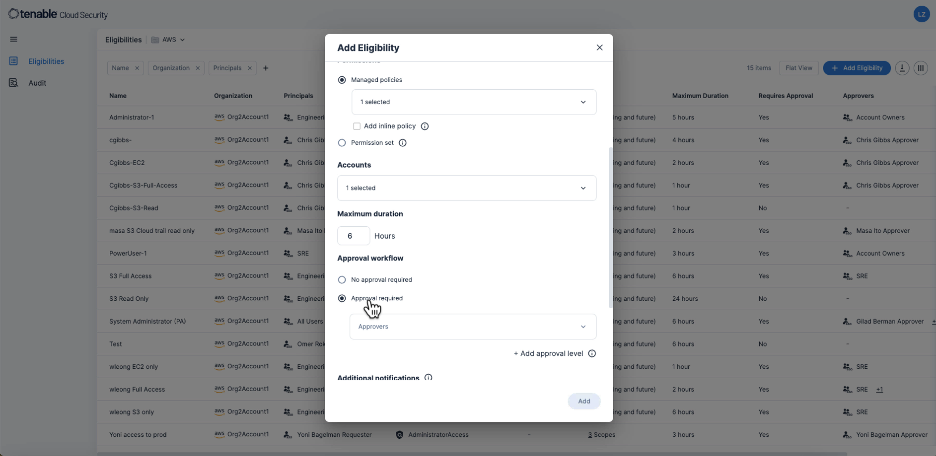

- Nutzern werden Berechtigungsprofile für spezifische Ressourcen oder Rollen zugewiesen.

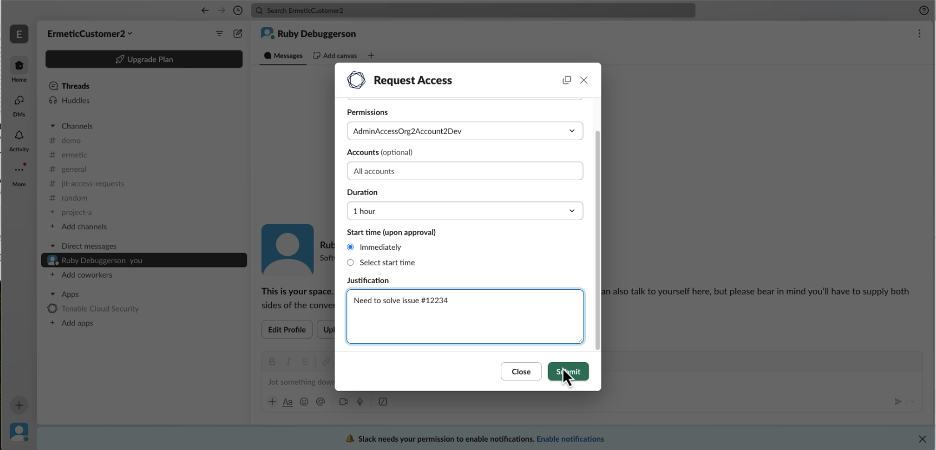

- Nutzer beantragen Zugriff und müssen optional einen Grund angeben, wenn Zugriff benötigt wird.

- Bei Bedarf kann die Anfrage von einem zugewiesenen Genehmiger oder auch einfach automatisch gewährt werden, was gegenüber dauerhaften Berechtigungen immer noch immense Sicherheitsvorteile mit sich bringt.

- In hochsensiblen Fällen, in denen mehr als eine Person den jeweiligen Zugriff bestätigen muss, können bei Bedarf mehrere Genehmigungsstufen durchgesetzt werden.

- Zugriff wird für einen begrenzten Zeitraum (gemessen in Stunden) gewährt und dann automatisch wieder entzogen.

JIT-Zugriff reduziert die mit Personen-Identitäten verbundene Angriffsfläche in erheblichem Umfang und stellt dabei sicher, dass erhöhte Berechtigungen ausschließlich bei Bedarf und nur so lange wie nötig genutzt werden.

Das Nutzungserlebnis: Sicherheit trifft auf Benutzerfreundlichkeit

Tenable ist sich darüber im Klaren, dass selbst die beste Sicherheitslösung ohne Akzeptanz und Kooperation seitens der jeweiligen Zielgruppe keinen Erfolg haben wird. Aus diesem Grund wurde JIT-Zugriff in Tenable Cloud Security mit Blick auf ein nahtloses Benutzererlebnis konzipiert.

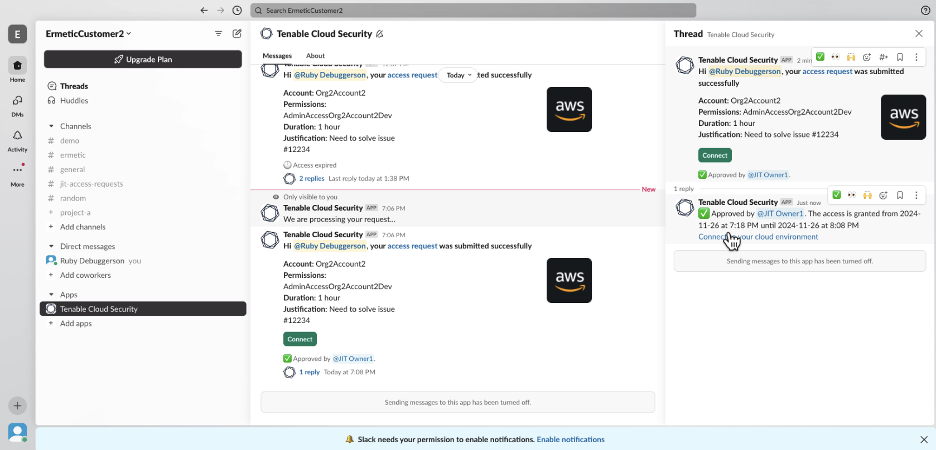

Zugriffsanfragen und Genehmigungen können direkt über Messaging-Plattformen wie Slack oder Microsoft Teams verwaltet werden, die für Ihre Teams jederzeit zugänglich sind. Nutzer und Genehmiger arbeiten in ihren nativen Workflows weiter und profitieren parallel dazu von einem sicheren, überprüfbaren Prozess.

Abb. 3 unten zeigt, wie Anfrage, Genehmigung und Zugriffslink innerhalb desselben Threads zusammengefasst werden, um Nutzern eine vereinfachte, übersichtliche und unkomplizierte Erfahrung zu bieten.

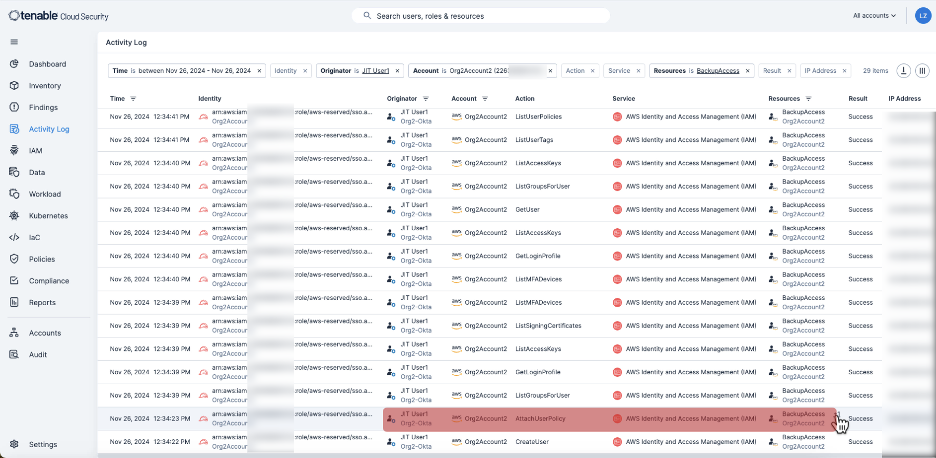

Apropos Audits: Tenable Cloud Security protokolliert nicht einfach nur den jeweiligen Zugriff. Die Lösung bietet eine übersichtliche, intuitive Oberfläche mit Aktivitätsprotokollen für jede Sitzung. Im Gegensatz zu den oftmals fragmentierten Protokollen von Cloud-Anbietern sind diese Aktivitätsprotokolle auf die unkomplizierte Durchführung von Audits, Compliance-Prüfungen oder Incident-Response-Maßnahmen ausgelegt. Wenn Sie also genauer nachprüfen möchten, was während Sitzungen passiert ist, oder wenn Sie im Falle eines Vorfalls dazu gezwungen sind, können Sie ganz einfach das entsprechende Sitzungsprotokoll überprüfen.

Vergrößerung der Reichweite: JIT-Zugriff in Tenable Cloud Security jetzt auch für SaaS-Anwendungen

Auf Basis von Kundenfeedback hat Tenable die JIT-Funktionalität auf Gruppenmitgliedschaften bei Identitätsanbietern (IdP) ausgeweitet. Dies ist ein bedeutender Schritt.

In zahlreichen Unternehmen wird der Zugriff auf SaaS-Anwendungen (wie beispielsweise Secret-Manager, Observability-Tools, Ticketing-Plattformen usw.) über Gruppenmitgliedschaften bei Identitätsanbietern wie Okta oder Microsoft Entra ID geregelt. Mit Tenable Cloud Security ist es jetzt möglich, temporäre Gruppenmitgliedschaften über dasselbe JIT-Zugriffsmodell bereitzustellen, wodurch der Zugriff auf SaaS-Anwendungen mit demselben Detail- und Automatisierungsgrad wie bei Cloud-Ressourcen effektiv gesteuert und überprüft wird.

Folglich profitieren Tenable Cloud Security-Kunden jetzt von einheitlicher Kontrolle über Cloud-Infrastruktur und SaaS-Zugriff – in einer einzigen Lösung.

Vereinfachte Beschaffung: JIT-Zugriff ab sofort in Tenable Cloud Security enthalten

Die vielleicht spannendste Neuigkeit: Für JIT-Zugriff muss kein separates Produkt mehr erworben werden – ab heute ist diese Funktionalität bereits in Tenable Cloud Security enthalten.

Die Abrechnung ist unkompliziert. Im Rahmen des JIT-Zugriffs gilt jeder berechtigte Nutzer als abrechenbare Ressource – genau wie bei Tenable Cloud Security nach Anzahl der Cloud-Ressourcen abgerechnet wird. Als Bestandskunde von Tenable Cloud Security haben Sie bereits Zugriff auf das vollständige JIT-Leistungsspektrum, ganz ohne separaten Vertrag oder zusätzliche Plattform. Wenn Sie beispielsweise ein Team mit fünf Entwicklern haben, die berechtigt sind, Anfragen für erhöhte Zugriffsrechte zu stellen, gelten diese fünf Nutzer als fünf zusätzliche abrechenbare Ressourcen. Die Anzahl ihrer Berechtigungen ist dabei unerheblich.

JIT-Zugriff macht Tenable Cloud Security zur CNAPP der Wahl: Die Gründe

Tenable Cloud Security identifiziert nicht einfach nur Probleme, sondern löst sie:

- Tenable Cloud Security priorisiert Identitätsrisiken mithilfe von realen Kontextinformationen.

- Tenable Cloud Security bietet granulare Kontrollen in Echtzeit – für Dienst- wie auch Personen-Identitäten.

- Tenable Cloud Security lässt sich nativ in Ihre täglich genutzten Collaboration-Tools einbinden.

- Tenable Cloud Security vereinfacht die Überprüfbarkeit und Vorfallsreaktion.

- Tenable Cloud Security erweitert Schutz über die Cloud hinaus auf SaaS-Ebene.

- Durch ein intuitives Nutzungserlebnis und reibungsloses Abrechnungsmodell optimiert Tenable Cloud Security die Einführung.

Fazit: Ein neues Konzept für die Zugriffsverwaltung

Die besten Sicherheitstools fügen sich in Ihre Workflows ein und beseitigen Risiken im Hintergrund, bevor diese sich zu einem Problem entwickeln.

Die JIT-Zugriffsfunktion von Tenable Cloud Security ist mehr als nur ein Feature – sie stellt einen Paradigmenwechsel dar. Die Funktion reduziert identitätsbasierte Risiken, ohne dass die Agilität beeinträchtigt wird, und vereinfacht Compliance ganz ohne zusätzlichen Overhead. Und sie versetzt Teams in die Lage, schnell zu handeln, Sicherheit aufrechtzuerhalten und sich stets darüber im Klaren zu sein, wer aus welchem Grund wann worauf Zugriff hat.

Für Bestandskunden von Tenable Cloud Security war der Zeitpunkt nie günstiger, mit der Nutzung von JIT-Zugriff zu beginnen. Und falls Sie derzeit CNAPPs evaluieren, stellt sich die Frage, ob Plattformen Ihnen zur Lösung von Problemen verhelfen oder doch nur aufzeigen, wo diese sich befinden.

Mit Tenable Cloud Security liegt die Antwort auf der Hand.

Weitere Informationen dazu, wie die Funktionen für JIT-Zugriff in Tenable Cloud Security Ihnen zu einer Reduzierung von Cyberrisiken verhelfen können, finden Sie unter https://www.tenable.com/announcements/provide-access-just-in-time.

Mehr erfahren

- Cloud

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success