Schaffen Sie vollständige Transparenz über Cloud-Risiken und SDLC-Sicherheit

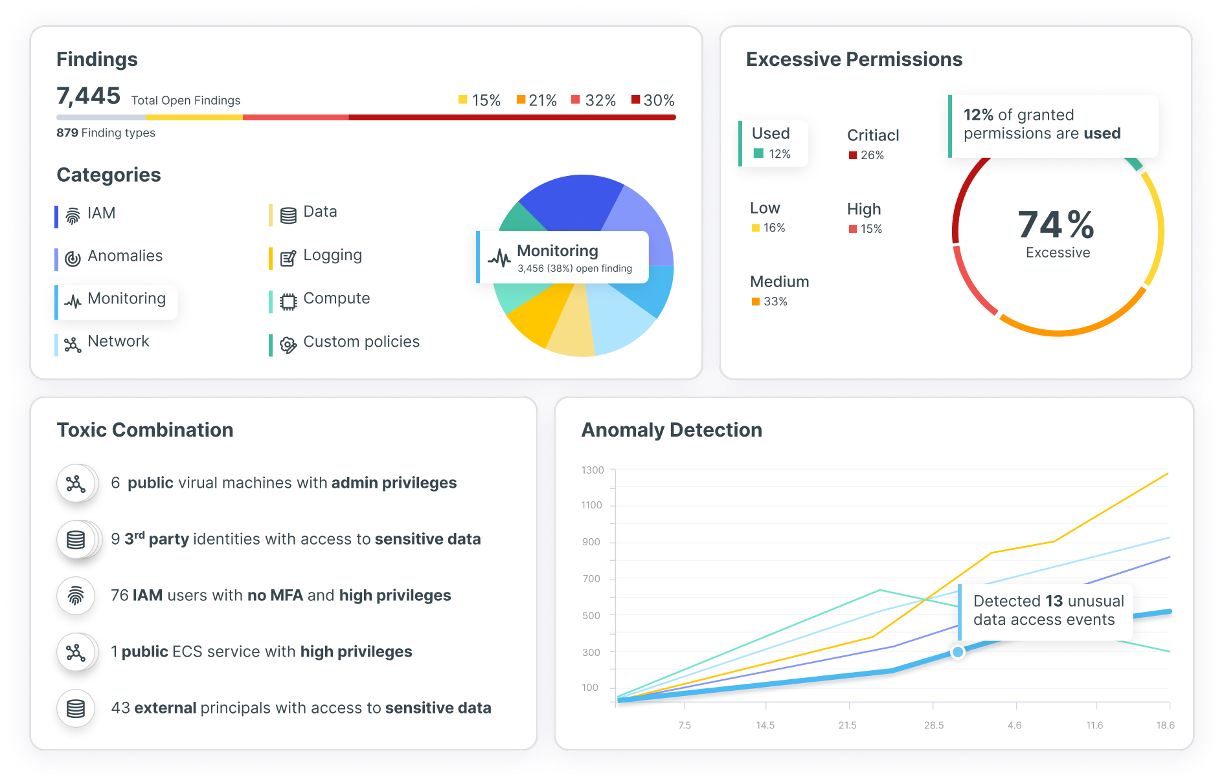

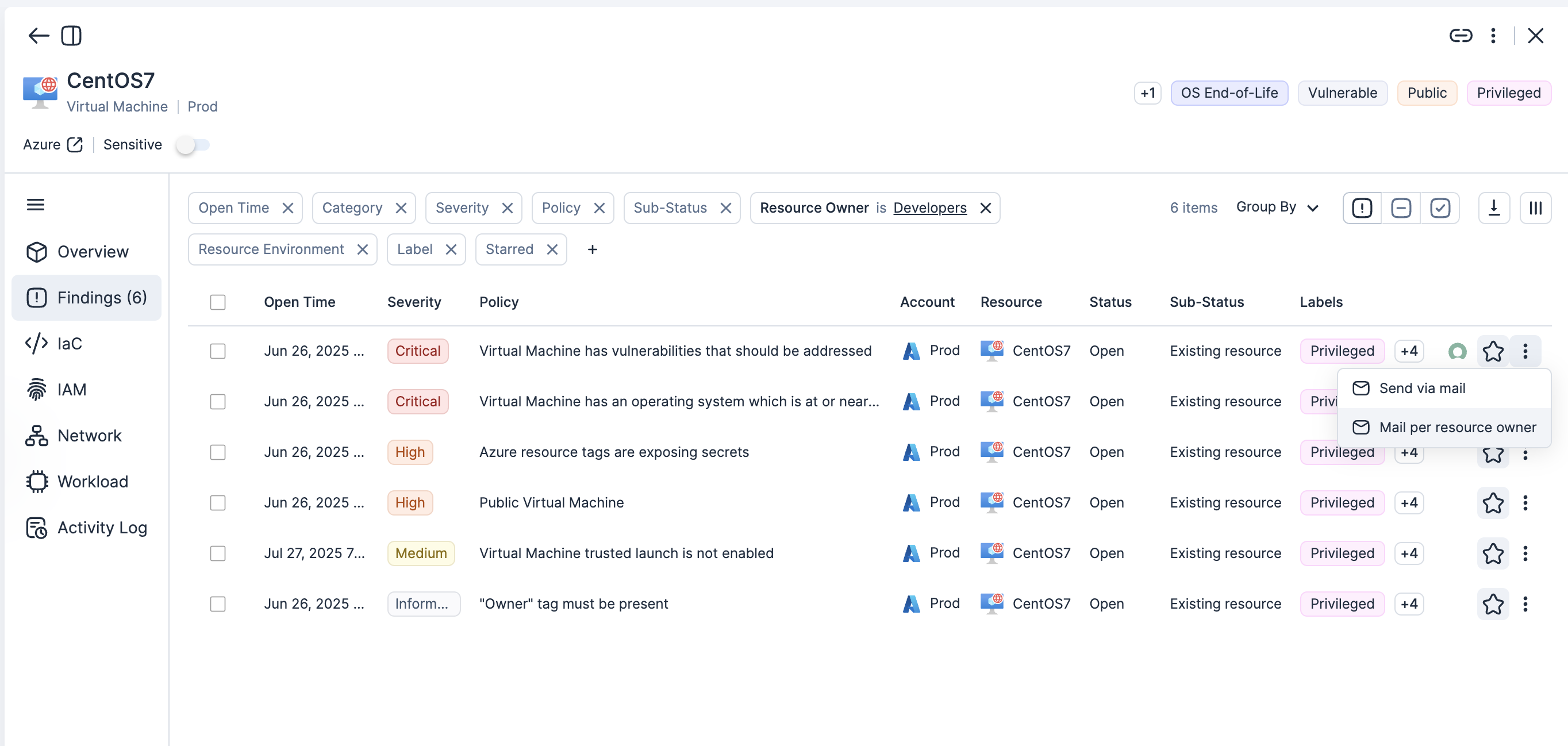

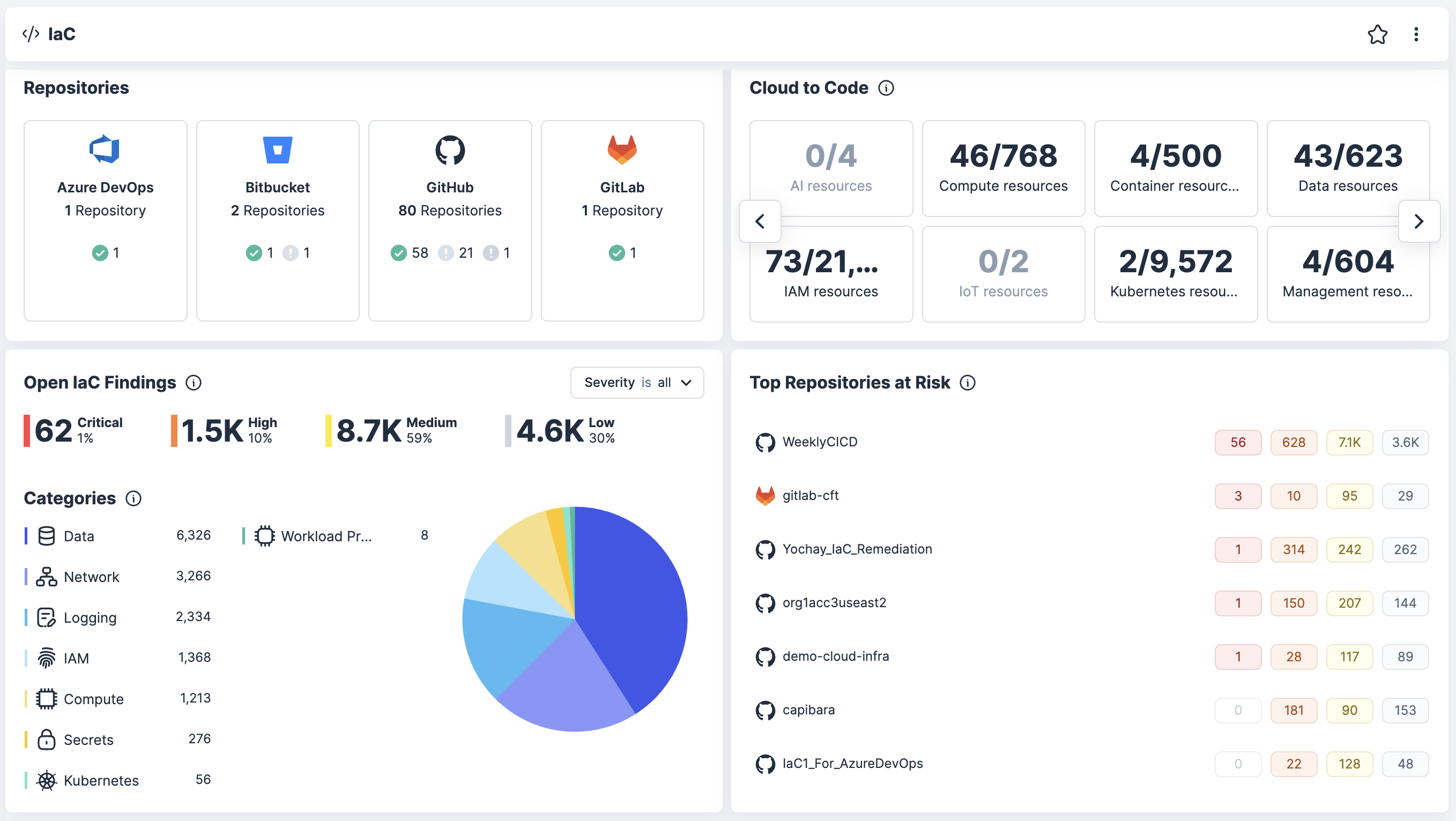

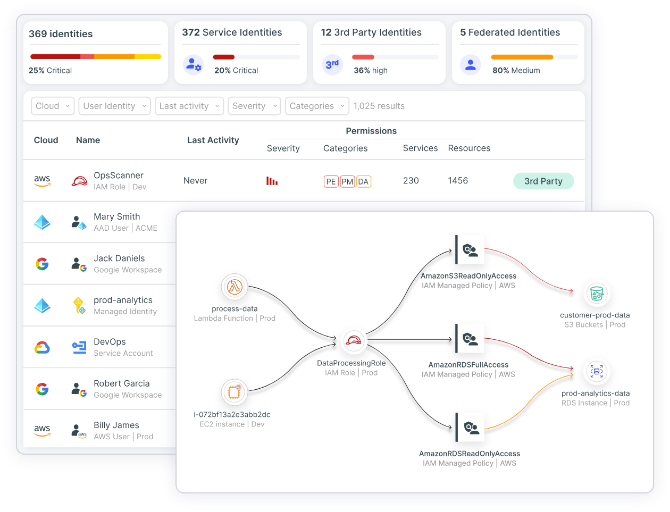

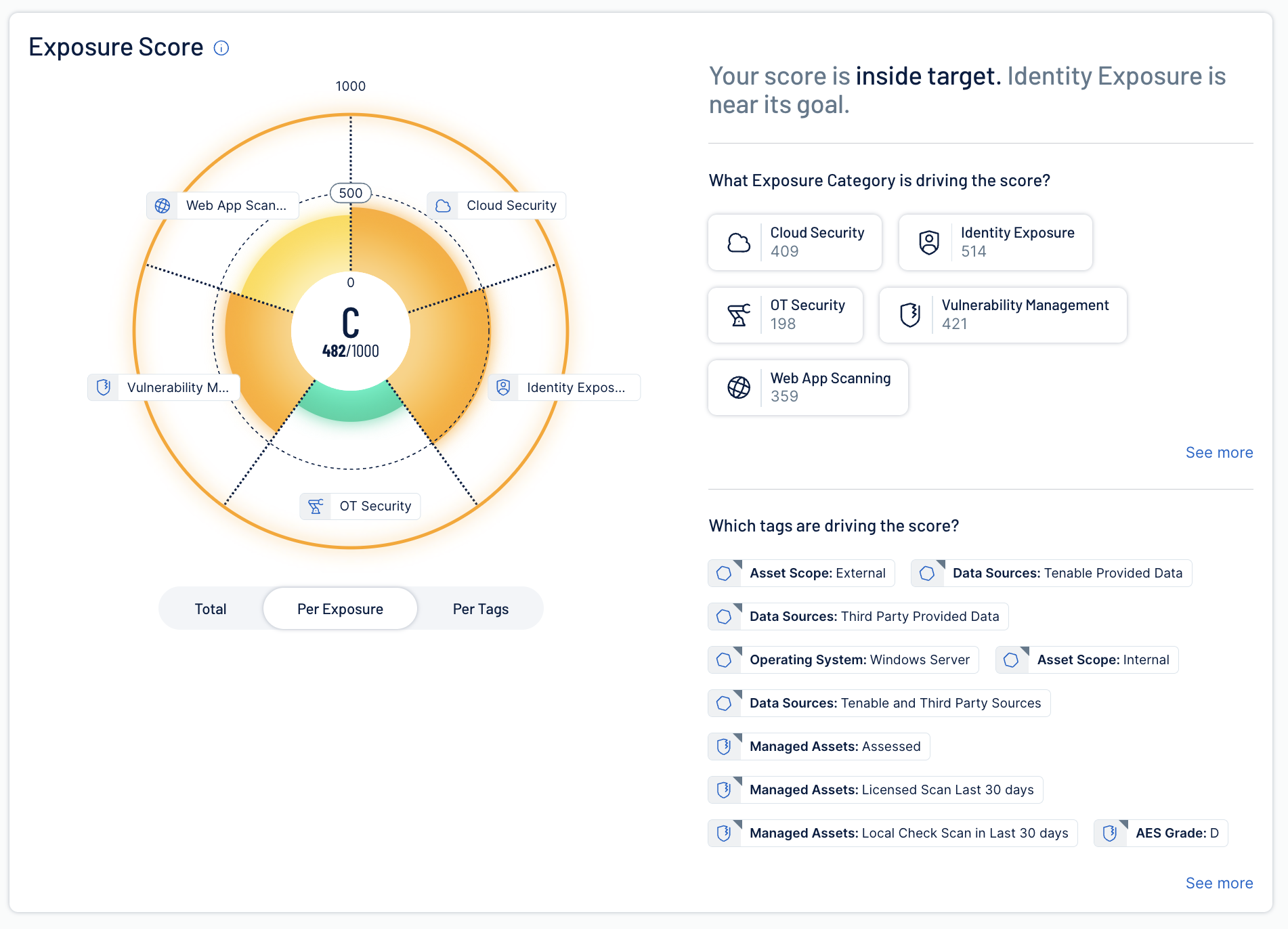

Fehlkonfigurationen und der Wildwuchs von Identitäten in Ihrer wachsenden Cloud-Angriffsfläche führen zu erhöhten Risiken und begraben Ihre Sicherheitsteams unter einer Flut von Warnmeldungen. Reduzieren Sie unnötige Meldungen und verhindern Sie Probleme, bevor sie in die Produktion gelangen: Verfolgen Sie einen Shift-Left-Ansatz, indem Sie Infrastructure-as-Code (IaC)-Vorlagen wie Terraform, CloudFormation und ARM frühzeitig scannen. Mithilfe von Tenable One können Sie Code mit Laufzeitkontext verknüpfen, um Sicherheitsprobleme Probleme noch vor der Bereitstellung abzufangen und zu beseitigen, Nachbesserungen zu reduzieren und sichere Cloud-Infrastruktur schneller verfügbar zu machen.

Cloud-Sicherheit, die Ihren gesamten Lifecycle abdeckt

Tenable Cloud Security verbindet Build-Time-Checks mit Laufzeit-Schutz, sodass Sie Fehlkonfigurationen rechtzeitig abfangen und Risiken minimieren können.

Using [Tenable One Cloud Exposure] automation allowed us to eliminate exhaustive manual processes and perform in minutes what would have taken two or three security people months to accomplish.

- Tenable Cloud Security

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success