Tenable One OT Exposure

Reagieren Sie nicht länger auf vereinzelte Warnmeldungen und verwalten Sie stattdessen die OT-Sicherheit in Ihrem gesamten cyber-physischen Ökosystem: Vereinheitlichen Sie Ihre digitalen und physischen Angriffsflächen mit Tenable One OT Exposure. Verbinden Sie umfassende Transparenz mit branchenführender Exposure Intelligence, um kritische Infrastrukturen zu schützen, ohne dabei Innovation und Betrieb zu beeinträchtigen.

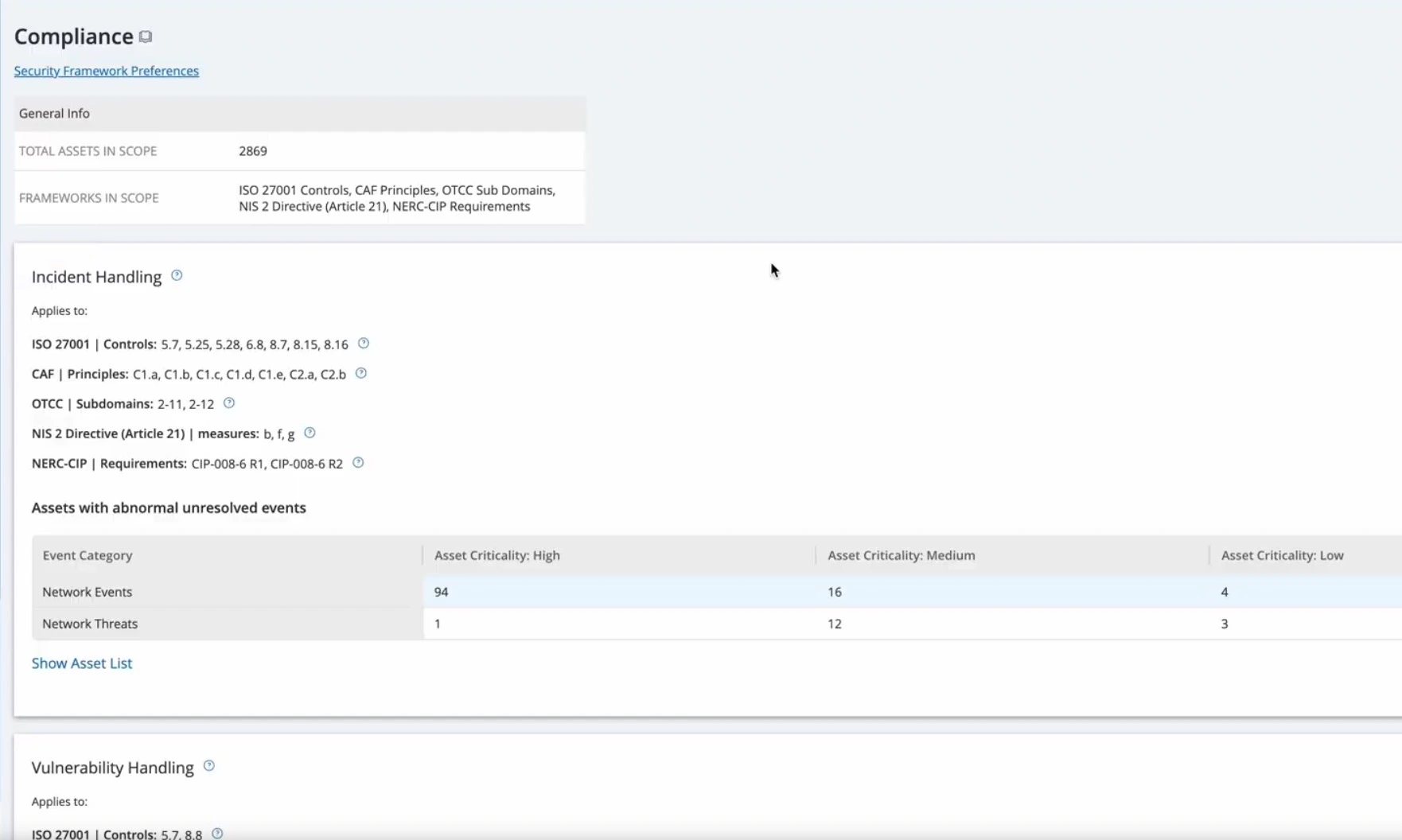

Die weltweit führende Exposure Management-Plattform für konvergente OT/IT-Umgebungen

Profitieren Sie von umfassendem Schutz für cyber-physische Systeme (CPS)

Sichern Sie Ihre Betriebsumgebung und geschäftskritische Infrastruktur mit einer speziell entwickelten Plattform für CPS-Sicherheit ab.

Tenable One

Die weltweit einzige KI-gestützte Plattform für Exposure Management

Tenable One reduziert Cyberrisiken, indem es Transparenz, Erkenntnisse und Maßnahmen im Bereich der Sicherheit auf der gesamten Angriffsfläche vereinheitlicht, damit Unternehmen kritische Schwachstellen schneller finden und beheben können.

Erfahren Sie, warum sich Kunden für OT-Sicherheit mit Tenable One entscheiden

FAQs zur OT-Sicherheit

Hier inden Sie Antworten auf häufig gestellte Fragen zu Tenable One OT Exposure.

-

Wie ermittelt Tenable One OT Exposure Assets, ohne die Betriebsabläufe zu stören?

-

Tenable One OT Exposure verfolgt einen nicht-invasiven Ansatz und kombiniert passives Netzwerk-Monitoring mit patentiertem, von Herstellern validiertem „Safe Active Querying“, um mit Geräten über deren native Protokolle zu kommunizieren.

-

Unterstützt Tenable Air-Gapped-Umgebungen?

-

Ja. Tenable bietet flexible Bereitstellungsmodelle, um spezifischen Anforderungen an die Sicherheit und die Einhaltung von Cybersicherheitsvorschriften gerecht zu werden:

- Cloud: Für schnelle Skalierbarkeit, kontinuierliche Updates und den Zugriff auf globale Bedrohungsdaten von Tenable Research.

- On-Premises: Für die vollständige lokale Kontrolle, ideal für hochregulierte oder physisch isolierte OT-Netzwerke.

- Hybrid: Eine flexible Kombination, die globale, verteilte Betriebsabläufe mit unterschiedlichen regionalen Anforderungen unterstützt.

-

Was ist der Unterschied zwischen VPR- und Standard-CVSS-Scores?

-

CVSS misst den theoretische Schweregrad, während das Vulnerability Priority Rating (VPR) von Tenable mithilfe von Data Science die tatsächliche Ausnutzbarkeit bewertet und Ihnen so hilft, sich zunächst auf die gefährlichsten Bedrohungen zu konzentrieren.

-

Kann Tenable One OT Exposure für globale Betriebsabläufe und standortübergreifende OT-Umgebungen skaliert werden?

-

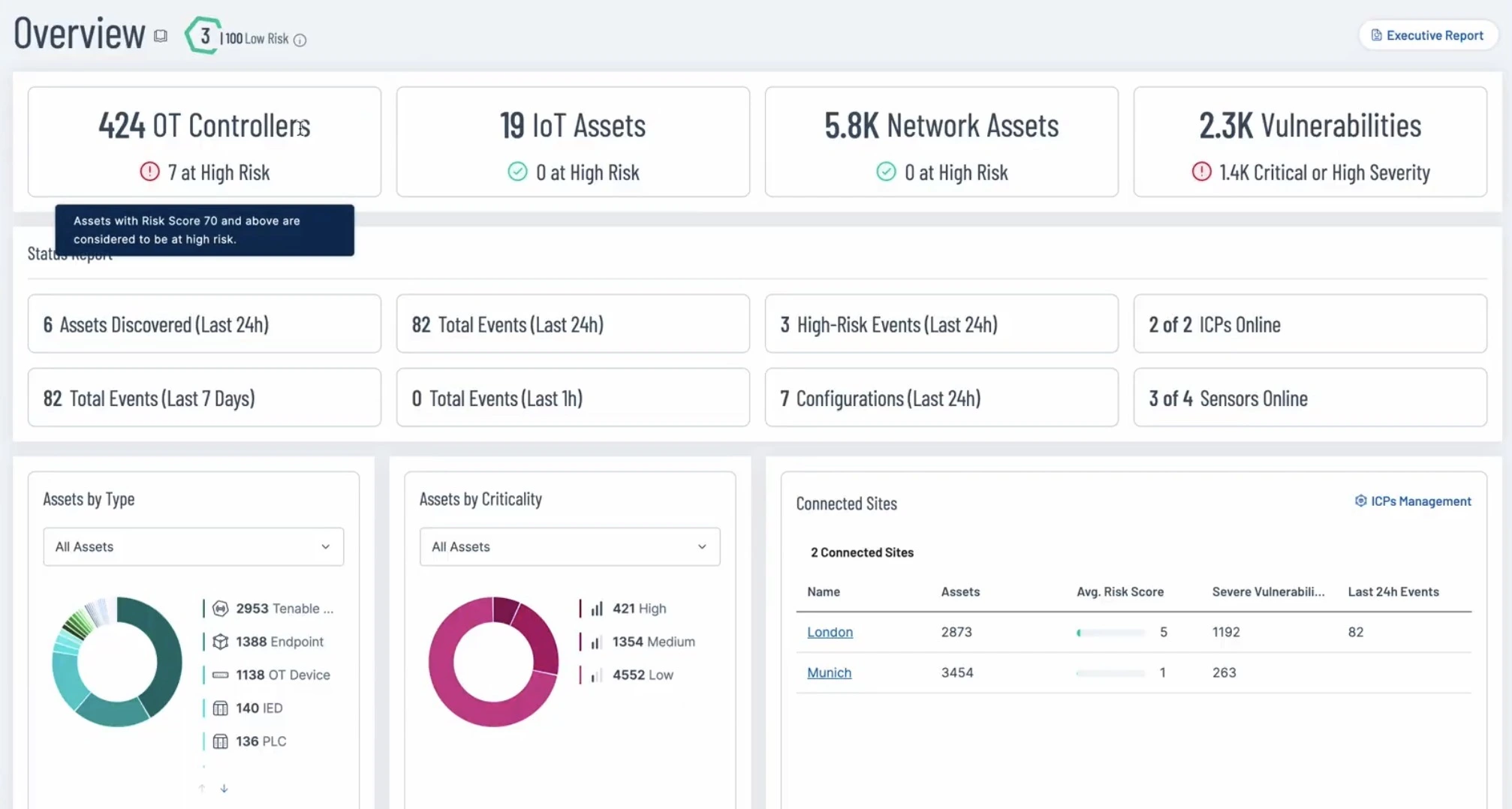

Ja. Tenable One lässt sich an die Komplexität globaler Unternehmen und verteilter Betriebsstätten anpassen. Die Cloud-native Plattform von Tenable bietet zentralisierte Transparenz mit lokalem Kontext, um konsistente Sicherheitsrichtlinien und Governance in all Ihren Werken, Regionen und Industrienetzwerken zu gewährleisten.

-

Welche automatisierten Maßnahmen kann Tenable One OT Exposure als Reaktion auf OT-Bedrohungen ausführen?

-

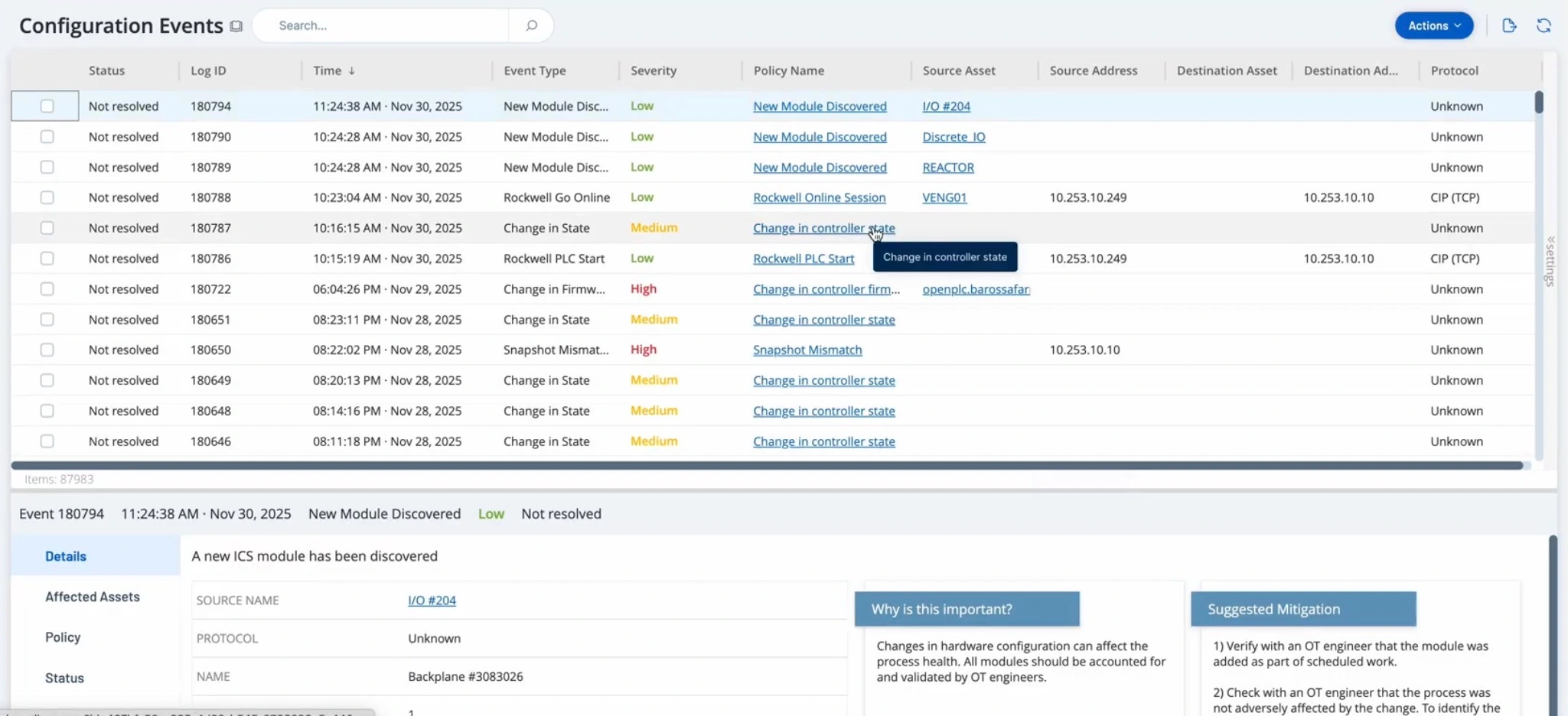

Tenable One integriert sich in Ihre bestehende Sicherheits- und Netzwerkinfrastruktur, um eine automatisierte Reaktion auf Bedrohungen in Echtzeit zu ermöglichen. Über diese Integrationen kann die Exposure Management-Plattform von Tenable Maßnahmen auslösen, wie beispielsweise:

- Blockieren bösartiger Kommunikationen durch Aktualisierung der Firewall-Regeln

- Erstellen eines Tickets mit hoher Priorität in JIRA oder ServiceNow mit allen relevanten Hintergrundinformationen

- Automatisches Auslösen eines bestimmten Workflows in Ihrer SOAR-Plattform

-

Wie ermittelt Tenable One nicht verwaltete, unbekannte oder Schatten-OT-Assets?

-

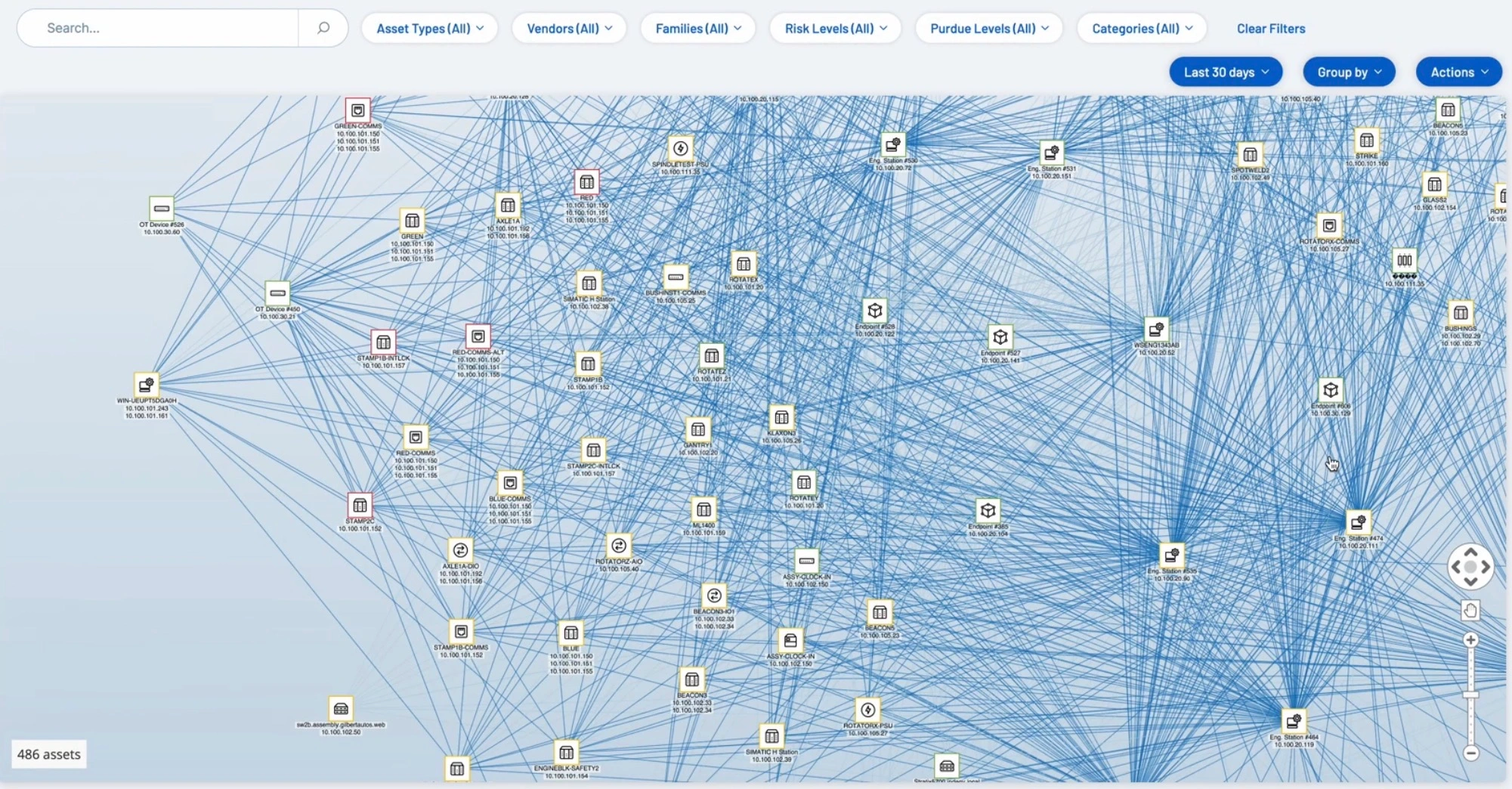

Tenable One OT Exposure zeichnet sich dadurch aus, dass es jedes einzelne Asset in Ihrer Umgebung aufspürt, einschließlich veralteter, nicht verwalteter oder nicht autorisierter Geräte, die von anderen Tools übersehen werden. Tenable One OT Exposure kombiniert leistungsstarke Erkennungsmethoden:

- Kontinuierliches Traffic-Monitoring durch Analyse des Netzwerkverkehrs, um jedes kommunizierende Gerät zu erkennen.

- Sichere Aktive Abfragen unter Verwendung nativer Industrieprotokolle zur präzisen Identifizierung und Klassifizierung von Geräten, ohne sensible Prozesse zu stören.

- Dateiimporte und Interoperabilität, die den manuellen Import von SCD- und ACD-Dateien, CSV-Tabellenkalkulationen, SPS-Projektdateien und anderen gängigen Dateiformaten unterstützen, um Ihre Sicherheitsdaten anzureichern.

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success