Risikobasiertes Schwachstellenmanagement: Schwachstellenrisiken anhand von Bedrohungskontext und geschäftlichen Auswirkungen nachvollziehen

Ihre zentrale Informationssammlung zum Thema risikobasiertes Schwachstellenmanagement

Risikobasiertes Schwachstellenmanagement (Risk-based Vulnerability Management, RBVM) ist ein Prozess, der die Anzahl Schwachstellen auf Ihrer Angriffsfläche reduziert, indem Behebungsmaßnahmen danach priorisiert werden, welches Risiko die jeweiligen Schwachstellen für Ihr Unternehmen darstellen.

Im Gegensatz zu herkömmlichem Schwachstellenmanagement geht risikobasiertes Schwachstellenmanagement über die reine Erfassung von Schwachstellen hinaus. Es hilft Ihnen, die Risiken von Schwachstellen anhand von Bedrohungskontext und Erkenntnissen über potenzielle geschäftliche Auswirkungen nachzuvollziehen.

Risikobasiertes Schwachstellenmanagement nutzt maschinelles Lernen, um Asset-Kritikalität, Schwachstellen-Schweregrad und Aktivitäten von Bedrohungsakteuren zu korrelieren. Es hilft Ihnen, in der Flut von Schwachstellen den Überblick zu behalten, damit Sie sich auf die relativ wenigen Schwachstellen konzentrieren können, die das größte Risiko für Ihr Unternehmen darstellen.

Mit einem risikobasierten Ansatz für Ihr Schwachstellenmanagement-Programm erreichen Sie Folgendes:

- Vollständige Einblicke in die Angriffsfläche, einschließlich in moderne Asset-Typen wie Cloud-, OT- (operative Technologie) und IoT-Assets, serverlose Assets und Container

- Durch maschinelles Lernen gestützte Schwachstellenpriorisierung, sodass Sie ermitteln können, welche Schwachstellen Angreifer in naher Zukunft am wahrscheinlichsten ausnutzen werden

- Dynamische und kontinuierliche Bewertung all Ihrer Assets und Schwachstellen, einschließlich Bewertungen der Asset-Kritikalität

Gewinnen Sie Einblick in hochriskante Schwachstellen, die das größte Risiko für Ihr Unternehmen darstellen

Hier einige der Highlights, die Sie in dieser Informationssammlung zum Thema risikobasiertes Schwachstellenmanagement entdecken werden:

Priorisierung von Schwachstellen auf Grundlage des Risikos

Nutzen Sie für Ihre Prozesse der Schwachstellenbehebung einen risikobasierten Ansatz, der fünf einfache Schritte umfasst.

Mehr erfahrenUnterschiede zwischen herkömmlichem Schwachstellenmanagement und risikobasiertem Schwachstellenmanagement

Risikobasiertes Schwachstellenmanagement ist ein relativ neuer Ansatz, der jedoch für Best Practices im Bereich Schwachstellenmanagement steht.

Mehr erfahrenRisikobasiertes Schwachstellenmanagement in der Cloud

Risikobasiertes Schwachstellenmanagement ist nicht nur ein Prozess für Ihre On-Premises-Assets. Der Prozess lässt sich auch auf Ihre Cloud-Umgebungen anwenden.

Mehr erfahrenHäufig gestellte Fragen zum Thema risikobasiertes Schwachstellenmanagement

Sie haben eine Frage zu risikobasiertem Schwachstellenmanagement? Hier finden Sie Antworten auf einige häufig gestellte Fragen.

Mehr erfahrenTenable Connect-Community für risikobasiertes Schwachstellenmanagement

Sie möchten sich mit anderen vernetzen, die Interesse daran haben, ihre Schwachstellenmanagement-Programme auf das nächste Level zu bringen? Treten Sie der Tenable Connect-Community bei und tauschen Sie sich mit anderen Experten aus, die sich auf Risiken fokussieren.

Mehr erfahrenReduzieren Sie die größten geschäftlichen Risiken mit möglichst geringem Aufwand

Profitieren Sie mit Tenable von vollständiger Sichtbarkeit der Angriffsfläche und risikobasierter Schwachstellenpriorisierung

- Erfassen und bewerten Sie jedes Asset auf Ihrer gesamten Angriffsfläche

- Interpretieren Sie Schwachstellen im Kontext des Geschäftsrisikos

- Priorisieren Sie hochriskante Schwachstellen, die das größte Risiko darstellen

- Informieren Sie Führungskräfte und wichtige Stakeholder über Geschäftsrisiken

Von herkömmlichem Schwachstellenmanagement zu risikobasiertem Schwachstellenmanagement

Lösungen für herkömmliches Schwachstellenmanagement sind Ihrer modernen Angriffsfläche und der zunehmenden Anzahl von Bedrohungen, die damit einhergehen, nicht gewachsen.

Die Angriffsfläche Ihres Unternehmens besteht nicht mehr nur aus herkömmlichen IT-Assets. Auch Mobilgeräte, Web-Apps, Cloud-Infrastruktur, Container, IoT-Geräte (Internet of Things) und OT-Assets (operative Technologie) zählen dazu.

In diesen modernen Netzwerken können Tools für herkömmliches Schwachstellenmanagement keine vollständigen und zeitnahen Erkenntnisse zu sämtlichen Geräten auf Ihrer gesamten Angriffsfläche liefern. Dies führt zu blinden Flecken und zunehmender Exposure.

Solche herkömmlichen Tools können das potenziell mit einer Schwachstelle verbundene Risiko lediglich unter theoretischen Gesichtspunkten betrachten. Dies kann dazu führen, dass Sicherheitsteams den falschen Schwachstellen nachjagen, während viele der kritischsten Schwachstellen, die für Ihr Unternehmen das größte Risiko darstellen, unerkannt bleiben.

Noch frustrierender ist dabei, dass Prozesse für herkömmliches Schwachstellenmanagement im Allgemeinen Unmengen von Schwachstellendaten ausgeben. Woran machen Sie fest, welche Schwachstellen zuerst behoben werden müssen? Wie erkennen Sie, welche Schwachstellen die größten Bedrohungen für Ihr Unternehmen darstellen?

Mit risikobasiertem Schwachstellenmanagement hat das Rätselraten ein Ende.

Wenn Ihr Sicherheitsteam einen risikobasierten Ansatz für das Schwachstellenmanagement verfolgt, kann es sich auf die wichtigsten Schwachstellen und Assets konzentrieren und das tatsächliche Geschäftsrisiko reduzieren, anstatt kostbare Zeit mit Schwachstellen zu verschwenden, die Angreifer vermutlich gar nicht ausnutzen werden.

Wenn risikobasiertes Schwachstellenmanagement für Sie ein neues Konzept ist, erfahren Sie in unserer Vergleichsübersicht Näheres zu diesem Thema. Diese schlüsselt die Unterschiede zwischen herkömmlichem Schwachstellenmanagement und risikobasiertem Schwachstellenmanagement auf und gibt zudem Aufschluss darüber, wie Sie Ihr Vulnerability-Management-Programm mit einem risikobasierten Ansatz effizienter und effektiver gestalten können.

Drei wichtige Aspekte der Priorisierung von Schwachstellen

Die bereits jetzt unüberschaubare Anzahl von Schwachstellen wird für Unternehmen aller Größenordnungen weiter zunehmen. Daher stellt sich die Frage, wie Sie die größten Risiken für Ihr Unternehmen identifizieren können, damit Sie wissen, was zuerst behoben werden muss.

Dieses Whitepaper beschreibt drei kritische Schritte, mit denen Sie ein effektives Programm zur Behebung von Schwachstellen aufbauen können:

- Zunächst sehen Sie sich alle Schwachstellen an, die gegenwärtig aktiv ausgenutzt werden und somit das tatsächlich bestehende Risiko widerspiegeln.

- Dann verwenden Sie eine risikobasierte Schwachstellenmanagement-Lösung mit integrierter Threat-Intelligence, um Schwachstellen zu beheben, für die bekannte Exploits im Umlauf sind.

- Abschließend beheben Sie Schwachstellen, die Angreifer in den nächsten 28 Tagen am wahrscheinlichsten ausnutzen werden.

Auf der Grundlage von Tenable-Forschungsergebnissen, die auf mehr als 4,5 Petabyte interner Daten und 8 externen Datenquellen basieren, setzt Tenable Predictive Prioritization maschinelles Lernen und prädiktive Analysen ein, um die Wahrscheinlichkeit zu ermitteln, mit der ein Angreifer eine Schwachstelle ausnutzen könnte.

Neben diesen drei Schritten erhalten Sie Informationen über Folgendes:

- Die Tücken und Nachteile der Schwachstellenpriorisierung anhand von CVSS

- Maßnahmen, mit denen Sie die Zahl der Schwachstellen verringern können, die Ihre sofortige Aufmerksamkeit erfordern

- Empfehlungen zur Klärung von Fragen wie der Bestimmung risikobasierter Prioritäten und der Identifizierung der Schwachstellen, die zuerst behoben werden sollten

Priorisierung von Cybersecurity-Risiken

Prozesse des herkömmlichen Schwachstellenmanagements führen in der Regel dazu, dass deutlich zu viele Schwachstellen mit „hohem“ oder „kritischem“ Schweregrad vorliegen, als dass Ihr Team jede einzelne davon beheben könnte – völlig unabhängig davon, wie sehr Sie sich auch anstrengen, wie effizient Sie vorgehen oder wie viele Tools Sie dafür einsetzen.

Selbst mit ausgereiften Schwachstellenmanagement-Programmen lauern verborgene Bedrohungen hinter den blinden Flecken auf Ihrer Angriffsfläche. Alle neu aufkommenden und potenziell geschäftsschädigenden Risiken zu identifizieren und zu bewerten, kann eine schwierige Aufgabe sein.

Wenn darüber hinaus für manche Patches und Korrekturen auch noch das gesamte System heruntergefahren werden muss, gestaltet sich die Behebung sogar noch komplizierter.

Wie können Sie also die Effizienz Ihrer Sicherheitsteams maximieren, um Sie dabei zu unterstützen, mit möglichst geringem Aufwand eine maximale Senkung des Risikos zu bewirken?

Ein risikobasierter Ansatz für Ihr Schwachstellenmanagement-Programm optimiert die Vorgehensweise Ihres Unternehmens bei der Bewertung und Behebung von Schwachstellen, sodass Sie stets wissen, welche Schwachstellen Ihrer Aufmerksamkeit zuerst bedürfen.

In diesem Whitepaper erfahren Sie Folgendes:

- Wie Sie von der statischen Momentaufnahme von Schwachstellendaten nach dem CVSS zu einer dynamischen Ansicht von Daten zu Schwachstellen, Bedrohungen und Asset-Kritikalität übergehen, die durch prädiktive maschinelle Lernalgorithmen analysiert werden, bei denen die Eindämmung von Geschäftsrisiken im Vordergrund steht

- Warum Einblicke in sämtliche IT-Assets auf der gesamten Angriffsfläche Ihres Unternehmens für die Schwachstellenbehebung unerlässlich sind

- Wie Sie den Fokus von der Anzahl Ihrer Schwachstellen darauf verlagern, welche Schwachstellen das größte Risiko darstellen und vorrangig behoben werden müssen

Predictive Prioritization: Fokussierung auf die größten Risiken für Ihr Unternehmen durch Datenwissenschaft

Unternehmen jeder Größe werden von der schieren Zahl der Schwachstellen überwältigt, die sich bereits in ihren Netzwerken befinden, und da moderne Netzwerke immer größer und vielfältiger werden, steigt diese Zahl rapide weiter an.

Dies führt zu einer stetig wachsenden, dynamischen Angriffsfläche und einer zunehmenden Anzahl an Schwachstellen – Entwicklungen, denen Lösungen für herkömmliches Schwachstellenmanagement nicht gewachsen sind.

Predictive Prioritization von Tenable senkt die Zahl der Schwachstellen, die unmittelbare Aufmerksamkeit erfordern, um 97 % und kann Ihrem Team dadurch helfen, Prozesse des Cyberrisiko-Managements zu optimieren.

Mithilfe von maschinellem Lernen identifiziert Predictive Prioritization die relativ geringe Anzahl von Schwachstellen, die in naher Zukunft das größte Risiko für Ihr Unternehmen bedeuten. Dadurch erhalten Sie kontinuierlich einen umfassenden Einblick in die sich ständig wandelnde Angriffsfläche Ihres Unternehmens, einschließlich aller bekannten Schwachstellen im Zusammenhang mit all Ihren Asset-Typen.

Unser Whitepaper enthält ausführliche Informationen zu Predictive Prioritization sowie zur Funktionsweise dieses Features und geht zudem auf folgende Fragen ein:

- Wie genau Predictive Prioritization über das Common Vulnerability Scoring System (CVSS) hinausgeht, sodass Sie sich auf die 3 % der Schwachstellen konzentrieren können, die wirklich wichtig sind

- Wie und nach welchen Grundsätzen Predictive Prioritization funktioniert

- Warum Predictive Prioritization genauer ist als andere Priorisierungsprozesse

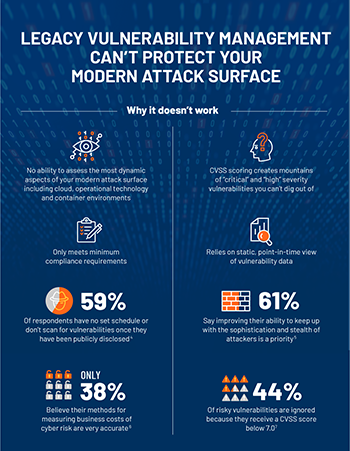

5 Probleme beim herkömmlichen Schwachstellenmanagement

Die moderne Angriffsfläche von heute ist komplex. Sie beinhaltet mehr Asset-Typen als jemals zuvor und eine immer größere Anzahl von Schwachstellen. Allein im vergangenen Jahr wurden über 17.000 neue Schwachstellen aufgedeckt und viele Unternehmen gaben an, in den letzten zwei Jahren einen schädlichen Cyberangriff erlitten zu haben.

Wenn Sie immer noch herkömmliche Schwachstellenmanagement-Verfahren einsetzen, laufen Sie Gefahr, dass Ihr Unternehmen einer steigenden Zahl von Angriffen ausgesetzt ist.

Der Grund dafür? Weil herkömmliches Schwachstellenmanagement Ihnen nicht die vollständige Transparenz bietet, die Sie benötigen, um einen umfassenden Einblick in Ihre Angriffsfläche zu erhalten, insbesondere für Ihre wichtigsten Assets.

In der Infografik zu den wichtigsten Problemen beim herkömmlichen Schwachstellenmanagement erfahren Sie mehr über Folgendes:

- Unterschiede zwischen risikobasiertem Schwachstellenmanagement und herkömmlichem Schwachstellenmanagement

- Funktionsweise von risikobasiertem Schwachstellenmanagement

- Vorteile der Einführung von Verfahren für risikobasiertes Schwachstellenmanagement

Tenable Connect-Community: Ihre zentrale Anlaufstelle für risikobasiertes Schwachstellenmanagement

Sie möchten sich mit anderen vernetzen, die Interesse daran haben, ihre Schwachstellenmanagement-Programme mit einem risikobasierten Ansatz auf das nächste Level zu bringen? Treten Sie der Tenable Connect-Community bei und vernetzen Sie sich mit anderen Experten für risikobasiertes Schwachstellenmanagement. Die Community ist genau der richtige Ort, um Fragen zu stellen, Ideen auszutauschen und uns mitzuteilen, wie Tenable Ihnen dabei helfen kann, Ihre Ziele im Zusammenhang mit risikobasiertem Schwachstellenmanagement zu erreichen.

Wächst Ihnen die schiere Zahl der Schwachstellen über den Kopf, mit denen Ihr Unternehmen täglich konfrontiert ist?

Im Jahr 2018 wurden 16.500 neue Schwachstellen aufgedeckt, doch nur für 7 % dieser Schwachstellen gab es öffentlich verfügbare Exploits. Ein noch geringerer Anteil dieser Schwachstellen wird von Bedrohungsakteuren für Angriffe eingesetzt. Predictive Prioritization ist ein bahnbrechender Prozess von Tenable, bei dem fortschrittliche datenwissenschaftliche Verfahren zum Einsatz kommen, damit sich Ihre Teams auf die relativ wenigen Schwachstellen konzentrieren können, die wirklich wichtig sind.

Mehr lesenKann ich mit Scans in einem bestimmten Subnetz ein Vulnerability Priority Rating (VPR) für die gescannten IP-Adressen erhalten?

Ja. Wenn Sie eine festgelegte Anzahl von Assets scannen, können Sie anschließend die Ergebnisse dieses Scans aufrufen, dann auf die Registerkarte „Vulnerabilities“ klicken und dort die spezifischen Ergebnisse für diese Assets einsehen. Dies beinhaltet den VPR-Wert für jede Schwachstelle, die mit diesen Assets verbunden ist. (Weitere Informationen zum Thema VPR finden Sie unten in den FAQ.)

Antwort anzeigenBesteht eine Möglichkeit, ein Risiko nach Host zu akzeptieren?

Ja. Sie können Risiken nach Plugin auf Basis von Repositorys und dann nach einem der folgenden Elemente akzeptieren: Asset-Gruppe, IP-Adresse, UUID (Agent-ID) oder nach allen verfügbaren Geräten. Klicken Sie dazu einfach auf das Zahnradsymbol für das Plugin und legen Sie Ihre Auswahl nach Bedarf fest.

Antwort anzeigenHäufig gestellte Fragen zum Thema risikobasiertes Schwachstellenmanagement

Ist risikobasiertes Schwachstellenmanagement für Sie ein neues Konzept? Sie haben Fragen dazu, wie Sie einen risikobasierten Ansatz in Ihr bestehendes Vulnerability-Management-Programm einbinden können, wissen aber nicht, wo Sie anfangen sollen? Diese häufig gestellten Fragen zu risikobasiertem Schwachstellen-Management sind eine hervorragende Ressource:

Was ist eine Sicherheitsschwachstelle?

Was ist risikobasiertes Schwachstellenmanagement?

Wodurch unterscheidet sich risikobasiertes Schwachstellenmanagement von herkömmlichem Schwachstellenmanagement?

Risikobasiertes Schwachstellenmanagement unterscheidet sich in mehreren Hinsichten von herkömmlichem Schwachstellenmanagement.

Zunächst bewertet herkömmliches Schwachstellenmanagement im Allgemeinen nur herkömmliche On-Premises-IT-Assets wie Desktop-Computer, Dienste und Geräte innerhalb Ihres Netzwerks. Da dieser Ansatz andere Teile der Angriffsfläche wie z. B. Mobilgeräte, Web-Apps, Cloud-Umgebungen, IoT, OT und Container ausklammert, entstehen blinde Flecken, die Ihr Unternehmen gefährden. Mithilfe von risikobasiertem Schwachstellenmanagement können Sie herkömmliche und moderne Assets auf Ihrer gesamten Angriffsfläche bewerten und die entsprechenden Daten dann mit Threat- und Exploit-Intelligence sowie der Asset-Kritikalität kombinieren, um die Auswirkungen der einzelnen Schwachstellen auf Ihr Unternehmen vorherzusagen.

Hier einige weitere Aspekte, durch die sich die beiden Ansätze voneinander unterscheiden:

Herkömmliches Schwachstellenmanagement

- Erfüllt nur ein Mindestmaß an Compliance-Anforderungen

- Stellt statische Momentaufnahmen von Schwachstellendaten bereit

- Ist reaktiv

Risikobasiertes Schwachstellenmanagement

- Reduziert das Risiko mithilfe von Best Practices im gesamten Unternehmen

- Macht Ihre Assets und Schwachstellen kontinuierlich und dynamisch sichtbar

- Ist proaktiv und fokussiert

Was ist aktives Scannen?

Was ist eine CVSS-Bewertung (Common Vulnerability Scoring System)?

Das Common Vulnerability Scoring System (CVSS) bildet ein theoretisches Risiko ab, das eine Schwachstelle potenziell mit sich bringen könnte. CVSS-Bewertungen werden auf einer Skala von 0 (niedrigste Priorität) bis 10 (kritischste Einstufung) angegeben.

Leider werden rund 60 % aller Schwachstellen nach dem CVSS mit einer „hohen“ oder „kritischen“ CVSS-Bewertung versehen, selbst wenn sie für Ihr Unternehmen möglicherweise kaum ein Risiko darstellen. Das CVSS trägt weder dem konkreten Risiko noch der Kritikalität der einzelnen Assets in Ihrer Umgebung Rechnung. Dies sind jedoch entscheidende Informationen, die Sie zur effektiven Priorisierung von Behebungsmaßnahmen benötigen.

Tenable ergänzt das CVSS durch Predictive Prioritization, ein Asset Criticality Rating (ACR) und ein Vulnerability Priority Rating (VPR). Diese werden jeweils unten näher erläutert. Das VPR vermittelt Ihnen einen besseren Einblick in Risiken, da auch Aspekte wie Bedrohungs- und Angriffsreichweite, Schwachstellenauswirkungen und Bedrohungsbewertungen berücksichtigt werden. Mit den detaillierten Analysen im Rahmen des VPR werden die wichtigsten 3 % der Schwachstellen ermittelt, die zuerst behoben werden sollten.

Was ist ein Vulnerability Priority Rating (VPR)?

Ein Vulnerability Priority Rating (VPR) ist das Ergebnis des Predictive Prioritization-Verfahrens von Tenable.

In die VPR-Bewertung fließen mehr als 150 Datenpunkte ein, darunter Schwachstellen- und Bedrohungsdaten von Tenable und Drittanbietern. Anschließend kommt ein maschineller Lernalgorithmus zum Einsatz, um alle in der National Vulnerability Database enthaltenen Schwachstellen zu analysieren (wie auch Schwachstellen, die andere Anbieter kürzlich veröffentlicht haben, die aber noch nicht in der NVD aufgeführt sind). So wird vorhergesagt, bei welchen Schwachstellen in naher Zukunft das größte Risiko einer Ausnutzung besteht.

VPRs werden auf einer Skala von 0 bis 10 eingestuft und helfen Ihnen bei der Priorisierung von Behebungsmaßnahmen. Eine VPR-Bewertung von 10 deutet auf die kritischsten Bedrohungen hin, für die vorrangige Behebungsmaßnahmen einzuleiten sind.

Was ist Predictive Prioritization?

Predictive Prioritization nutzt einen risikobasierten Ansatz für das Schwachstellenmanagement, um die Wahrscheinlichkeit zu ermitteln, mit der Angreifer eine Schwachstelle zum Nachteil Ihres Unternehmens auszunutzen könnten.

Predictive Prioritization berücksichtigt Asset- und Threat-Intelligence, ergänzt durch maschinelles Lernen, um Schwachstellen anhand der Wahrscheinlichkeit eines Angriffs zu priorisieren. Predictive Prioritization weist jeder Schwachstelle eine Bewertung zu, die als Vulnerability Priority Rating (VPR) bezeichnet wird. VPR-Bewertungen werden auf einer Skala von 0 bis 10 eingestuft. Dabei entspricht der Wert 10 der größtmöglichen Bedrohung. Anhand dieser Bewertungen können Sie bestimmen, welche Schwachstellen als Erstes behoben werden sollten.

Was ist ein Asset Criticality Rating (ACR)?

Was ist ein Asset Exposure Score (AES)?

Was ist ein Cyber Exposure Score?

Ein Cyber Exposure Score (CES) steht für das Cyberrisiko Ihres Unternehmens. In einem CES wird Ihr Vulnerability Priority Rating (VPR) mit Ihrem Asset Criticality Rating (ACR) kombiniert.

Der CES reicht von 0 (minimales Risiko) bis 1.000 (höchstes Risiko) und stellt den Durchschnitt aller Asset Exposure Scores (AESs) in Ihrem Unternehmen dar.

Der CES hilft bei der Priorisierung von Behebungsmaßnahmen. Dazu werden folgende Parameter geprüft: die Asset-Kritikalität und Ihre Geschäftsziele, der Schweregrad jeder potenziellen Bedrohung in Ihrem Netzwerk, wie wahrscheinlich ein Angreifer die Bedrohung innerhalb der nächsten 28 Tage ausnutzen kann und der Kontext der Bedrohung im Verhältnis dazu, wie stark das Risiko einer Ausnutzung in der Praxis verbreitet ist.

Mithilfe des CES können Sie außerdem Ihren Erfolg in den Bereichen Schwachstellenmanagement und Schwachstellenbewertung intern und mit ähnlichen Unternehmen vergleichen.

Was ist ein PoC-Exploit (Proof-of-Concept)?

Was ist PCI ASV?

Risikobasiertes Schwachstellenmanagement in der Cloud

Risikobasiertes Schwachstellenmanagement ist nicht nur ein Prozess für On-Premises-Assets. Der Prozess lässt sich auch auf jegliche Cloud-Umgebungen anwenden.

Ein risikobasierter Ansatz für das Schwachstellenmanagement kann Sie bei der Erfassung, Bewertung, Priorisierung, Behebung und Messung all Ihrer Cloud-Assets unterstützen, damit Sie ein ausgereiftes Schwachstellen-Management-Programm aufbauen können.

Das funktioniert folgendermaßen:

Cloud-Assets in einer dynamischen Umgebung erfassen

Ein kontinuierlicher Einblick in Ihre Cloud-Umgebungen bildet die Grundlage von risikobasiertem Schwachstellenmanagement. Dadurch wird gewährleistet, dass Sie kurzlebige Assets in Produktions- und Entwicklungsumgebungen nicht übersehen.

Speziell auf die Cloud ausgelegte Bewertungen durchführen

Mithilfe von sicherheitsrelevanten Best Practices und Hardening-Vorlagen des Center for Internet Security (CIS) sowie von Cloud Service Providern wie Amazon Web Services (AWS) und Microsoft Azure können Sie Ihre Cloud-Umgebung überprüfen, Schwachstellen in Ihrem Cloud-Stack ausfindig machen und eine Vielzahl von Scanning- und Monitoring-Methoden einsetzen, um die Cloud-Anforderungen Ihres Unternehmens zu erfüllen.

Exposure-Kontext priorisieren

Risikobasiertes Schwachstellenmanagement unterstützt Sie dabei, den Kontext von Gefährdungen innerhalb Ihrer Cloud-Umgebung zu beurteilen, damit Sie Behebungsmaßnahmen entsprechend priorisieren können. Mithilfe von risikobasiertem Schwachstellenmanagement können Sie Behebungsressourcen den Bedrohungen zuweisen, die das größte Risiko für Ihr Unternehmen darstellen. Darüber hinaus können diese Informationen ganz einfach mit dem DevOps-Team geteilt und automatisch in Ihr SIEM-System übertragen werden, um Reaktionsmaßnahmen in die Wege zu leiten.

Schwachstellen beheben

Schwachstellen in einer Live-Umgebung zu finden, ist zwar ein wichtiger Schritt, doch allein damit ist es noch nicht getan. Risikobasiertes Schwachstellenmanagement trägt dazu bei, Schwachstellen zu beheben, bevor Sie in die Produktion gelangen. Dazu wird risikobasiertes Schwachstellenmanagement direkt in die CI/CD-Pipeline sowie in Prozesse zur Image-Erstellung eingebunden. Mit Tenable können Sie auch Bugtracker- und Remediation-Tools über leistungsstarke APIs integrieren, sodass Sie stets wissen, welche Schwachstellen Ihr Team behebt und wann die Behebung abgeschlossen ist.

Bessere Entscheidungsfindung durch Messungen und Benchmark-Vergleiche

Risikobasiertes Schwachstellenmagement kann Ihnen im Handumdrehen einen Eindruck der Cyber Exposure Ihres Unternehmens verschaffen, selbst im Zusammenhang mit dynamischen Assets in der Cloud. Wenn Sie Cloud-Umgebungen in Ihre CES-Bewertung einbeziehen, können Sie Vergleiche zwischen internen Abteilungen und mit ähnlichen Unternehmen in Ihrer Branche anstellen und herausfinden, wie gut Ihr Cybersecurity-Programm funktioniert.

Möchten Sie mehr über risikobasiertes Schwachstellenmanagement für Cloud-Umgebungen erfahren? Weitere Informationen finden Sie auf unserer Seite zu Lösungen für risikobasiertes Schwachstellen-Management in der Cloud.

Prozess für risikobasiertes Schwachstellenmanagement

Herkömmliches Schwachstellenmanagement bietet Ihnen keinen einheitlichen Überblick über Ihre gesamte Angriffsfläche, sodass Sie nur schwer beurteilen können, welche Schwachstellen zuerst behoben werden müssen. Risikobasiertes Schwachstellenmanagement hilft Ihnen zu erkennen, von welchen Schwachstellen tatsächlich das größte Risiko für Ihr Unternehmen ausgeht, und setzt diese Schwachstellen in einen Kontext, damit Sie Behebungsmaßnahmen entsprechend priorisieren können. Durch die Umstellung von einem Compliance-orientierten Ansatz für herkömmliches Schwachstellenmanagement auf einen risikobasierten Ansatz kann Ihr Unternehmen dazu übergehen, der gesamten Angriffsfläche Rechnung zu tragen, statt sich nur auf Infrastruktur und IT zu fokussieren. Hier ein kurzer Überblick darüber, wie der Prozess für risikobasiertes Schwachstellenmanagement mit dem Cyber Exposure Lifecycle zusammenhängt:

-

Erfassen

Identifizieren Sie all Ihre Assets auf der gesamten Angriffsfläche und ordnen sie diese zu, um Einblick in sämtliche Computing-Umgebungen zu gewinnen.

-

Bewerten

Analysieren Sie den Zustand all Ihrer Assets in sämtlichen Umgebungen, einschließlich Schwachstellen, Fehlkonfigurationen und anderer Sicherheitsprobleme.

-

Priorisierung

Beurteilen Sie Gefährdungen im Kontext, um Behebungsmaßnahmen nach der jeweiligen Kritikalität eines Assets für das Unternehmen, dem Bedrohungskontext sowie dem Schweregrad der Schwachstelle zu priorisieren.

-

Beheben

Priorisieren Sie, welche Schwachstellen zuerst zu beheben sind, und ergreifen Sie die entsprechenden Behebungs- oder Eindämmungsmaßnahmen.

-

Messen

Verschaffen Sie sich einen Überblick über Ihre Cyber Exposure, sodass Sie Cyberrisiken berechnen, kommunizieren sowie intern und mit ähnlichen Unternehmen vergleichen können, um in Sicherheits- und Geschäftsfragen bessere Entscheidungen zu treffen.

Best Practices für risikobasierted Schwachstellenmanagement

Auch wenn risikobasiertes Schwachstellenmanagement ein relativ neuer Vulnerability-Management-Ansatz ist, können Sie Schritte in Richtung eines risikogesteuerten Programms für Ihr Unternehmen ergreifen, indem Sie diese Best Practice-Empfehlungen umsetzen:

-

Datenintegrität und Ihre Angriffsfläche

Ein effektives Programm für risikobasiertes Schwachstellenmanagement sollte Daten kontinuierlich über die gesamte Angriffsfläche hinweg erfassen und analysieren, einschließlich On-Premises-Infrastruktur, Endgeräten, Cloud-Infrastruktur, Webanwendungen, Containern, Mobilgeräten sowie IoT- und OT-Umgebungen.

-

Prozessautomatisierung

Optimieren Sie Ihre Prozesse für risikobasiertes Schwachstellenmanagement, darunter Konfigurationsmanagement, Änderungsmanagement, Asset-Management und Incident Response.

-

Benutzerdefinierte Analysen

Ihre Lösung für risikobasiertes Schwachstellenmanagement sollte Analysen und anpassbare Berichte bieten, die auf die Anforderungen Ihres Unternehmens ausgelegt sind. Mithilfe von Berichten können Sie jedem wichtigen Stakeholder rollenspezifische Analysen zur Verfügung stellen. Erstklassige Analysen geben zudem Aufschluss darüber, wie gut Ihre Teams Asset- und für Bewertungszwecke erforderliche Informationen erfassen, darunter Kennzahlen zur Erfolgsmessung für die Behebung priorisierter Schwachstellen.

Mit Best Practices für risikobasiertes Schwachstellenmnagement kann Ihr Sicherheitsteam ein erfolgreiches Programm konzipieren, das äußerst genaue Daten und automatisierte Prozesse bereitstellt, um Ihre Cyber Exposure auf Ihrer gesamten Angriffsoberfläche zu verwalten.

Erfassen. Bewerten. Priorisieren.

Welche Schwachstellen zuerst behoben werden sollten, müssen Sie nicht mehr nach bloßem Bauchgefühl entscheiden.

Mit Tenable One können Sie die Anzahl der Schwachstellen, die Ihre sofortige Aufmerksamkeit erfordern, um 97 % reduzieren und sich auf das konzentrieren, was wirklich wichtig ist.

Blog-Beiträge zum Thema risikobasiertes Schwachstellenmanagement

5 Tips for Prioritizing Vulnerabilities Based on Risk

Präzise zu bestimmen, von welchen Schwachstellen für Ihr Unternehmen das größte Risiko ausgeht, stellt eine Herausforderung dar. Doch mit diesen fünf Tipps können Sie Prozesse der Schwachstellenbehebung besser handhaben.

Predictive Prioritization: So konzentrieren Sie sich auf die wirklich wichtigen Schwachstellen

Im Durchschnitt finden Unternehmen 870 CVEs pro Tag bei 960 IT-Assets. Es gibt einfach nicht genug Zeit oder Ressourcen, um sie alle zu beheben, also ist es wichtig, sie nach ihrem jeweiligen Risiko zu priorisieren. In diesem Whitepaper wird erläutert, wie Sie mit Predictive Prioritization dafür sorgen können, dass die richtigen Schwachstellen für Ihr Team Priorität haben – und zugleich den Arbeitsaufwand für alle Beteiligten verringern.

Should You Still Prioritize Exploit Kit Vulnerabilities?

Das Ziel der strategischen Priorisierung von Behebungsmaßnahmen besteht darin, die Schwachstellen zu erkennen, die für Ihr Unternehmen das größte Risiko darstellen. Viele Unternehmen verlassen sich zur Priorisierung auf das Common Vulnerability Scoring System (CVSS), doch angesichts der zur Verfügung stehenden Zeitfenster und Ressourcen liefert das CVSS oft deutlich mehr „kritische“ Schwachstellen, als die meisten realistischerweise beheben können.

On-Demand-Webinare zum Thema Schwachstellenmanagement

Umstieg auf risikobasiertes Schwachstellenmanagement

Heutzutage wird Ihre Angriffsfläche ständig durch unterschiedliche Asset-Typen erweitert, von traditioneller IT über OT bis hin zur Cloud. Wenn Sie für alle diese Asset-Typen nach wie vor herkömmliche Schwachstellenmanagement-Verfahren einsetzen, übersehen Sie mit hoher Wahrscheinlichkeit blinde Flecken mit kritischen Sicherheitslücken mit blinden Flecken, die Ihr Cyberrisiko erhöhen.

Hinzu kommt, dass die meisten Vulnerability-Management-Tools viel zu viele Schwachstellen mit kritischem oder hohem Risikograd kennzeichnen, von denen die meisten jedoch von Angreifern niemals aktiv ausgenutzt werden oder die für Ihre spezifische Angriffsfläche nicht relevant sind.

In diesem On-Demand-Webinar erfahren Sie mehr über die Umstellung auf ein risikobasiertes Schwachstellenmanagement sowie über:

- Bewährte Verfahren zur Priorisierung, Automatisierung und Verwaltung Ihrer Schwachstellen und Asset-Daten sowie der zugehörigen Berichterstellung

- Wie Sie die Nachverfolgung von Assets und Schwachstellen automatisieren können

- Durchführung von Compliance-Audits mithilfe übersichtlicher Dashboards

Verschaffen Sie sich mit Tenable One Einblick in das Gesamt-Cyberrisiko Ihres Unternehmens

Tenable One hilft Ihnen, Ihr Cyberrisiko über Ihre gesamte Angriffsfläche hinweg zu visualisieren, zu analysieren und zu messen. Es wandelt Schwachstellendaten in aussagekräftige Erkenntnisse um, sodass Sie Geföhrdungen managen und sich auf die wichtigsten 3 % der Schwachstellen konzentrieren können, die das größte Risiko für Ihr Unternehmen darstellen.

Risikobasierte Bewertung und Priorisierung

Kombinieren Sie Schwachstellendaten mit Asset-Kritikalität und Threat-Intelligence, damit sich Ihr Sicherheitsteam auf die Schwachstellen konzentrieren kann, die wirklich wichtig sind.

Vollständige Sichtbarkeit der Angriffsfläche

Mithilfe umfassender Visualisierungen Ihrer gesamten Angriffsfläche kann Ihr Team das Cyberrisiko schnell messen und kommunizieren.

Exposure-Analysen und Benchmarking

Unterstützt vom branchenweit umfangreichsten Bestand an Vulnerability-Intelligence können Sie Ihr Cyberrisiko quantifizieren und Benchmark-Vergleiche durchführen, um die Effektivität Ihres Programms zu bestimmen.

Umstellung auf eine Strategie für risikobasiertes Schwachstellenmanagement mit Tenable One

Mit Tenable One können Sie die Cyber Exposure Ihres Unternehmens visualisieren und messen, die Risikoreduzierung im Zeitverlauf verfolgen und Benchmark-Vergleiche mit ähnlichen Unternehmen durchführen.

- Tenable Cloud Security

- Tenable Vulnerability Management

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success