Enger Fokus auf CVEs macht Unternehmen anfällig für Angriffe

CWEs und andere Schwachstellen erfordern ein zentrales Dashboard zur vollständigen Bewertung des Cyberrisikos

Immer mehr Cybersecurity-Experten haben ihre herkömmlichen Schwachstellen-Management-Programme dahingehend weiterentwickelt, dass sie ihre Behebungsmaßnahmen nach den Schwachstellen priorisieren, von denen das größte Risiko für das Unternehmen ausgeht. Dies ist sicherlich ein Schritt in die richtige Richtung. Doch in den meisten Unternehmen wird der Fokus dadurch ausschließlich auf CVEs (Common Vulnerabilities and Exploits) gerichtet.

Die überwiegende Mehrheit der Cybersecurity-Branche hält CVEs und Schwachstellen für ein und dasselbe – für synonym zu verwendende Begriffe. Eine „Schwachstelle“ (oder auch „Sicherheitslücke“) kann jedoch wie folgt definiert werden: eine Schwäche in einem Informationssystem, in Systemsicherheitsverfahren, bei internen Kontrollen oder der Implementierung, die durch eine Bedrohungsquelle ausgenutzt oder ausgelöst werden kann. Anders gesagt handelt es sich bei einer Schwachstelle im Grunde um alles, was Ihr Unternehmen anfällig für einen Cyberangriff macht.

Eine ungepatchte CVE entspricht gewiss der obigen Definition, doch es ist nicht die einzige Schwachstelle, bei der dies der Fall ist. Angreifer wollen in Systeme eindringen, die Frage nach dem „Wie“ spielt für sie keine Rolle. Sie wählen den Weg des geringsten Widerstands, um Zugriff zu erlangen – in welcher Form auch immer. Ein Dieb mag bei einem Einbruch die Hintertür bevorzugen, würde aber auch sehr gerne stattdessen von einem offenen Fenster im Erdgeschoss Gebrauch machen, wenn sich die Gelegenheit bietet. Aus diesem Grund ist es unerlässlich, all Ihre Schwachstellen zu erfassen und zu verstehen, und dann einen umfassenden Plan zu ihrer Behebung auszuarbeiten.

Die folgende Liste ist nicht vollständig, enthält jedoch einige bedeutende Schwachstellen, die es zu beachten gilt:

- Common Weakness Enumeration (CWE)

- Top 10 des Open Web Application Security Project (OWASP)

- Zero-Day-Schwachstellen

- Fehlkonfigurationen oder Fehler im Zugriffsmanagement

- Fehlkonfigurationen in Netzwerken/Infrastrukturen

- Unbeabsichtigte oder beabsichtigte Fehlkonfigurationen in industriellen Umgebungen

Alle diese Schwachstellen bzw. Mängel treten in völlig verschiedenen Bereichen der Angriffsoberfläche auf und gehen mit einer Reihe ganz eigener Herausforderungen einher, zu deren effektiver Bewältigung jeweils unterschiedliche Kompetenzen notwendig sind. Schwachstellen bei Hardware-Assets in traditionellen IT-Umgebungen sind in der Regel CVEs, die bereits identifiziert und definiert wurden. Folglich können Sicherheitsexperten den Grad des Risikos bestimmen, das jede einzelne Schwachstelle für das Unternehmen darstellt, und die IT-Abteilung kann sich sofort an die Arbeit machen, um die Bedrohung mit den entsprechenden Patches und anderen vorgeschriebenen Behebungsmethoden unschädlich zu machen.

Bei CWEs handelt es sich hingegen um die vorherrschenden Schwachstellen in benutzerdefinierten Webanwendungen, kompilierten Anwendungen und Hardware. CWEs bezeichnen den zugrundeliegenden Typ oder die Kategorie einer Sicherheitslücke und nicht eine bestimmte Instanz. In der Regel ist jede Instanz einer CWE einzigartig, was bedeutet, dass Behebungsmaßnahmen jeweils individuell angepasst werden müssen. Es gibt nicht annähernd so viele anwendungsbasierte CWEs wie hardwarebasierte CVEs, doch zur effektiven Eindämmung einer CWE kann ein exponentiell größerer Zeit- und Ressourcenaufwand erforderlich sein.

Bedenken Sie jedoch, dass es sich hierbei nur um zwei Beispiele für die zahlreichen Arten von Schwachstellen handelt, mit denen Unternehmen konfrontiert sind. Wenn dann noch Zero-Days und die Vielzahl von Fehlkonfigurationen hinzukommen, die vermutlich auf Ihrer gesamten Angriffsoberfläche vorhanden sind, liegen schnell mehr Schwachstellen vor, als Sicherheitsteams effektiv bewältigen können. Diese Aufgabe gestaltet sich besonders schwierig, da die meisten Teams unterschiedliche Tools für die verschiedenen Arten von Schwachstellen einsetzen und viele davon manuell bewerten.

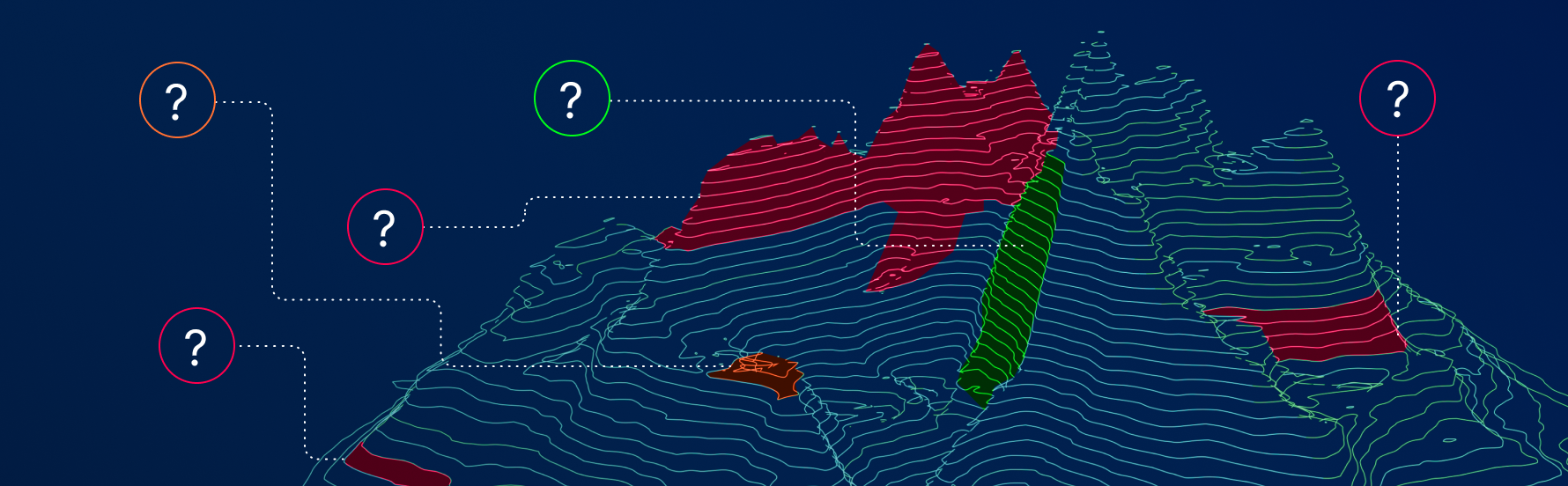

Der vielleicht schwierigste Aspekt bei der effektiven Verwaltung all Ihrer Schwachstellen besteht darin, sie überhaupt erst einmal zu erfassen und zu bewerten. Da jede Art von Schwachstelle einzigartig ist, sind zur ordnungsgemäßen Identifizierung der einzelnen Typen in der Regel spezielle Tools erforderlich. Schwachstellen-Management-Tools eignen sich großartig für CVEs, doch für Ihre Webanwendungen benötigen Sie einen Anwendungsscanner. Gleichermaßen erfordern industriellen Umgebungen Tools, die speziell für dieses Umfeld konzipiert sind. Und natürlich bestehen bei Fehlkonfiguration erhebliche Unterschiede – je nach der Umgebung oder Gruppe von Assets, die bewertet werden.

Angesichts dieser gänzlich verschiedenen Daten, die aus mehreren Bereichen der Angriffsoberfläche stammen, ist es für Menschen nahezu unmöglich, alle Daten manuell zu bewerten und danach zu priorisieren, welche das größte unmittelbare Risiko für das Unternehmen darstellen. Um in dieser Hinsicht erfolgreich zu sein, benötigen Teams eine zentrale Plattform, die all diese Daten vereinheitlichen und zusammen bewerten kann – mithilfe von maschinellen Lernalgorithmen, Kontextinformationen und prädiktiver Analytik, sodass priorisiert werden kann, was zuerst behoben werden muss.

Mit einer umfassenden Plattform, die Sicherheitsdaten aus dem gesamten Unternehmen erfasst und bewertet, können Sie:

- Über CVEs hinausgehen, um die gesamte Umgebung genau zu verstehen

- Alle Schwachstellen im Kontext sichtbar machen, um bessere Entscheidungen zur Risikominderung zu treffen

- Die Maßnahmen des Sicherheitsteams besser mit dem nicht-technischen Business-Bereich abstimmen und dadurch größere Relevanz für das Unternehmen nachweisen

- Sicherheitsprozesse voranbringen, um proaktiver und strategischer zu agieren

Das Bewerten und Beheben von CVEs ist sicherlich ein entscheidender Schritt zur Senkung des Cyberrisikos, doch eine umfassende Sicherheitsstrategie erfordert, dass Sie all Ihre Schwächen angehen.

Mehr erfahren

- Sehen Sie sich dieses Webinar an (in englischer Sprache): Vulnerabilities Beyond CVEs. Which are You Missing? https://www.tenable.com/webinars/vulnerabilities-beyond-cves-which-are-you-missing

- Laden Sie dieses Whitepaper herunter: Überwinden der Herausforderungen, die durch unterschiedliche Schwachstellen-Management-Tools entstehen. https://de.tenable.com/whitepapers/overcoming-challenges-created-by-disparate-vulnerability-management-tools

- Lesen Sie diesen Bericht (in englischer Sprache): Gartner: The Essential Elements of Effective Vulnerability Management. https://www.tenable.com/analyst-research/gartner-the-essential-elements-of-effective-vulnerability-management

Mehr erfahren

- Dashboards

- Risk-based Vulnerability Management

- Threat Management

- Vulnerability Management

- Vulnerability Scanning

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success