Plattformen für cloud-nativen Anwendungsschutz (CNAPP)

Wie und warum Sie cloud-native Anwendungen absichern sollten

Im Zuge der Einführung von immer mehr cloud-nativen Anwendungen und Services im gesamten Unternehmen ist es entscheidend, dass Teams umfassenden Einblick in alle cloudbasierten Umgebungen gewinnen, sodass sie Cloud-Sicherheitslücken schneller erkennen und beheben können. Eine Plattform für cloud-nativen Anwendungsschutz (Cloud-Native Application Protection Platform, CNAPP), die in Ihre Cybersecurity-Strategie eingebunden ist, kann Sie bei dieser Aufgabe unterstützen.

Mit einer CNAPP können Sie Cloud-Anwendungen während des gesamten Softwareentwicklungszyklus schützen und absichern – angefangen bei der Entwicklung bis hin zur Produktion und Bereitstellung.

Statt gänzlich verschiedene Cloud-Sicherheitstools einzusetzen, die Daten in Silos speichern und zu blinden Flecken in Ihren Cloud-Umgebungen führen, vereint eine CNAPP diese Tools in einer einzigen Lösung. Sie führt DevSecOps-Prozesse mit dem Sicherheits- und Infrastrukturmanagement zusammen.

Eine cloud-native Sicherheitsplattform stellt eine effektive Möglichkeit dar, Cloud-Sicherheitstools in einem einzigen System zu verwalten. Letztendlich begünstigt dies Ihre Ressourcen im Bereich der Cloud-Sicherheit – bei geringeren Kosten und weniger Zeitverschwendung. Darüber hinaus ist eine CNAPP wertvolles Tool, um Ihre Verfahren der Cyberhygiene in der Cloud zu optimieren.

Und da CNAPP-Lösungen Multi-Cloud- und Hybrid-Infrastruktur absichern, können Sie mithilfe von Datenanalytik und Reporting fundiertere und besser auf das Business abgestimmte Cloud-Sicherheitsentscheidungen treffen – basierend auf Ereignissen und Informationen in Echtzeit. Diese Fähigkeiten lassen sich durch CNAPP-Tools mit KI- und ML-Funktionen (künstliche Intelligenz und maschinelles Lernen) erweitern.

Diese Ressource zum Thema CNAPP geht der Frage nach, was eine cloud-native Anwendungsplattform ist und wie sie Ihre Teams dabei unterstützen kann, Software-Sicherheitslücken, Schwachstellen, Fehlkonfigurationen und andere Sicherheitsprobleme in Ihren dynamischen Cloud-Umgebungen zu erfassen.

Machen Sie sich mit folgenden Themen vertraut:

Warum ist eine CNAPP wichtig?

Eine Plattform für cloud-nativen Anwendungsschutz bietet umfassendere Einblicke in Cloud-Risiken.

Mehr erfahrenGrößere Cloud-Sicherheit durch CNAPP-Automatisierung

Eine automatisierte CNAPP kann Ihnen helfen, die Kompetenzlücke im Cybersecurity-Bereich zu schließen.

Mehr erfahrenHäufig gestellte Fragen zum Thema CNAPP

Antworten auf häufig gestellte Fragen zum Thema CNAPP finden Sie in diesen FAQs.

Mehr erfahrenVorteile der Einführung einer CNAPP

Tenable Cloud Security ist eine CNAPP, die Ihnen umfassenden Einblick in Ihre cloud-native Umgebung bietet, um Ihre Sicherheitslage zu verbessern.

Mehr erfahrenTenable Connect-Community für CNAPP

Tenable Connect ist die ideale Anlaufstelle, um sich mit anderen über das Thema cloud-native Sicherheit auszutauschen, Fragen zu stellen und Tipps zu teilen.

Mehr erfahrenAbsicherung von cloud-nativen Umgebungen

Best Practices können das Vertrauen in Ihren Cloud-Sicherheitsansatz stärken – von der Build-Phase bis zur Laufzeit.

Mehr erfahrenEntwickeln und erweitern Sie Ihre Cloud mit Zuversicht

Sichern Sie jeden einzelnen Schritt in Ihrer Cloud-Umgebung – vom Code bis zur Cloud – in einer entwicklerfreundlichen, cloud-nativen Anwendungsplattform ab. Schützen Sie all Ihre Cloud-Ressourcen, Container-Images und Cloud-Assets, um Ihre Cloud-Sicherheitsaufstellung zu optimieren, während sich Ihre Cloud-Arbeitsumgebungen weiterentwickeln und zunehmend komplexer werden.

Stärken Sie Ihre Cloud: CNAPP-Sicherheit erfolgreich umsetzen

Herkömmliche Sicherheitsmethoden, die für IT-Assets in On-Prem-Umgebungen zum Einsatz kommen, wurden nicht für die Cloud konzipiert. Wenn Sicherheitsfachkräfte versuchen, diese Verfahren in ihrer Form zu verändern und auf die Cloud abzustimmen, verschwenden sie ihre Zeit und frustrieren sich nur selbst – vor allem weil es effektivere Möglichkeiten zur Absicherung von Cloud-Infrastruktur und -Services gibt.

Eine CNAPP bietet Ihnen ganzheitlichen Einblick in komplexe Public Cloud-, Private Cloud- und Hybrid Cloud-Umgebungen, sodass Sie blinde Flecken in der Cloud zum Vorschein bringen und diese sich rapide verändernde Angriffsfläche absichern können.

Dieses Whitepaper geht der Frage nach, was eine CNAPP ist und wie sie Ihnen helfen kann, die Cloud schnell und effektiv abzusichern. Lesen Sie weiter, um sich über Folgendes zu informieren:

- Das Modell der geteilten Verantwortung (Wer sichert was ab? Sie oder Ihr CSP?)

- Sicherheitsrisiken in einer Multi-Cloud-Umgebung

- Steuerung von Cloud-Identitäten

- Schwachstellenmanagement in der Cloud

- Vorteile für Unternehmen durch Nutzung einer CNAPP

Policy as Code: Ein Leitfaden für Unternehmen – Design, Build und Runtime

Im Zuge der Einführung zusätzlicher in der Cloud gehosteter Anwendungen und des Ausbaus der bestehenden cloudbasierten Architektur wird die Absicherung Ihres Unternehmens immer komplexer. Viele Unternehmen haben Schwierigkeiten, herkömmliche Verfahren für On-Prem-Sicherheit auf die Cloud umzustellen, denn für dynamisch ausgelegte Cloud-Workloads funktionieren diese Ansätze nicht.

Es ist an der Zeit, einen Shift-Left-Ansatz zu verfolgen und sicherheitsrelevante Best Practices einzusetzen, die darauf ausgelegt sind, die Cloud sowie Hybrid Cloud- und On-Prem-Umgebungen abzusichern. Es ist wichtig, dass Ihre Teams proaktiv vorgehen und diese Prozesse bereits vor der Cloud-Entwicklung und -Bereitstellung einsetzen. Echte CNAPP-Cloud-Sicherheit beginnt schon in Ihren frühesten Planungsphasen und sollte ein integraler Bestandteil des gesamten Softwareentwicklungszyklus (SDLC) sein – bis hin zur Laufzeitumgebung.

Mit Tenable können Sie Policy as Code (PaC) und Infrastructure as Code (IaC) einsetzen, um moderne Cloud-Umgebungen abzusichern.

Schwachstellenmanagement vom Code bis zur Cloud

Cloud-Workloads sind komplex und dynamisch – und führen kontinuierlich zu neuen Risiken. Doch damit nicht genug: Herkömmliche Ansätze für Vulnerability Management funktionieren in der Cloud nicht besonders gut, wodurch es für einige Teams zur Herausforderung wird, die entsprechenden Risiken einzudämmen. Stattdessen sollten Ihre Sicherheitsteams über klassische Schwachstellenmanagement-Verfahren hinausgehen und kontinuierliches Exposure Management in die Cloud ausweiten.

Bei dieser Cloud-Strategie geht es nicht nur um die reine Erfassung von Schwachstellen sowie deren Behebung, sobald sie ausfindig gemacht wurden. Sie beinhaltet darüber hinaus eine proaktive Identifizierung und Beseitigung von Software-Sicherheitslücken und Fehlkonfigurationen in Ihrem gesamten Softwareentwicklungszyklus.

In diesem E-Book erfahren Sie mehr darüber, wie Ihnen die Einführung einer CSPM-Lösung (Cloud Security Posture Management) dabei helfen kann, Sicherheit in die gesamte Entwicklung von Cloud-Apps einzubinden.

Tenable Connect-Community: Ihre umfassende

CNAPP-Informationsquelle für Cloud-Sicherheit

Tenable Connect ist Ihre zentrale Anlaufstelle für alle Fragen zum Thema CNAPP. Ganz gleich, ob Sie Fragen an andere Experten für Cloud-Sicherheit haben oder sich eingehender darüber informieren möchten, wie Tenable Sie bei der Erfüllung all Ihrer Sicherheitsanforderungen für in der Cloud gehostete Anwendungen unterstützen kann: Bei Tenable Connect sind Sie an der richtigen Adresse.

CNAPP: Ein sich wandelnder Ansatz für Cloud-Sicherheit

Angreifer wissen, dass Zugangsdaten von Benutzern die Schlüssel zu Ihrer Cloud-Umgebung sind. Ein erfolgreicher Social Engineering-Angriff kann ihnen Zugang gewähren, um sich dann – oftmals ohne Ihr Wissen – per „Lateral Movement“ durch Ihre Cloud fortzubewegen. Schützen Sie Ihre Cloud-Identitäten und -Ressourcen durch Identitäts- und Zugriffsverwaltung (Identity and Access Management, IAM).

Mehr lesenErschließen von Kubernetes-Innovationen durch vereinfachte Cloud-Sicherheit

Kubernetes-Sicherheit stellt eine Herausforderung dar. Doch das richtige CNAPP-Tool kann Ihnen helfen, diese Komplexitäten zu überwinden – durch automatisierte, benutzerdefinierte Richtliniendurchsetzung, Scanning von Helm-Charts, erweiterte Zugriffskontrollen sowie Cloud Workload Protection (CWP) für containerisierte Umgebungen.

Mehr lesenWarum die Einbindung von DSPM für Ihre CNAPP-Strategie von entscheidender Bedeutung ist

Während Ihr Unternehmen immer mehr Systeme und Services in die Cloud migriert, steigt parallel dazu auch die Menge an sensiblen Daten, die Angreifer unter Umständen ausnutzen könnten. Eine integrierte DSPM- und CNAPP-Lösung kann Ihnen Echtzeit-Einblick in Cloud-Risiken bieten, sodass Sie Sicherheitslücken schnell schließen können.

Mehr lesenAnwendungssicherheit von der Build-Phase bis zur Laufzeit

Effektive Sicherheit von Cloud-Anwendungen erfordert eine „Linksverschiebung“ (Shift-Left-Ansatz) von klassischen Vulnerability Management-Verfahren hin zu einem risikobasierten Ansatz, bei dem sicherheitsrelevante Best Practices zur Verwaltung von dynamischen und komplexen Cloud-Umgebungen eingesetzt werden.

Jedes Unternehmen weist individuelle Faktoren auf, die sich unmittelbar auf Ansätze für Cloud-Sicherheit sowie den Reifegrad auswirken. Im Folgenden stellen wir Ihnen jedoch sechs empfohlene Best Practices der Cloud-Sicherheit vor, mit denen Sie sicherstellen, dass Ihre cloudnativen Anwendungen von der Entwicklung bis zur Bereitstellung und darüber hinaus geschützt sind.

Identifizierung von Sicherheitsmängeln in Infrastructure as Code durch Integration in Ihre Entwicklungsumgebung und Pipeline

Bewertung von Infrastructure as Code bei Commit- oder Merge-Requests

Integration in die CI/CD-Pipeline zur Identifizierung von Fehlern in Containern und Bibliotheken von Drittanbietern vor der Bereitstellung

Kontinuierliches Scannen und Bewerten von Kubernetes und Ihrer Cloud-Infrastruktur, um Abweichungen zu erkennen

Identifizieren von Sicherheitslücken in laufenden Containern und Compute-Instanzen, ohne Scanner bereitzustellen oder Agents zu installieren

Zusammenführen kritischer Ad-hoc-Änderungen und erforderlicher Behebungsschritte zurück in den Build

Häufig gestellte Fragen zum Thema CNAPP

Sie haben Fragen zum Thema CNAPP, wissen aber nicht, wo Sie anfangen sollen? Hier werden Ihre Fragen rund um CNAPP beantwortet:

Was ist eine Plattform für cloud-nativen Anwendungsschutz?

Was bedeutet CNAPP?

Was bedeutet cloud-nativ?

Sind cloud-native Anwendungen sicher?

Was ist eine cloud-native Anwendung?

Durch welche Kernkomponenten zeichnet sich cloud-native Sicherheit aus?

Wie lassen sich cloud-native Umgebungen absichern?

Was ist eine CNSP?

Welche Herausforderungen gibt es im Hinblick auf CNAPP-Sicherheit?

Worauf sollte ich bei der Suche nach der richtigen CNAPP achten?

Funktioniert klassisches Schwachstellenmanagement in cloud-nativen Umgebungen?

Was ist ein Container?

Was ist Container as a Service (CaaS)?

Was ist Policy as Code?

Was ist Infrastructure as Code?

Mit Infrastructure as Code (IaC) wird Cloud-Infrastruktur in Form von Code verwaltet und bereitgestellt, der sich in der Regel in Konfigurationsdateien befindet.

Tenable Cloud Security kann Infrastructure as Code scannen, um Sicherheitsprobleme – darunter Schwachstellen, Mängel, Richtlinienverstöße oder Fehlkonfigurationen – während des Entwicklungsprozesses ausfindig zu machen. Die Lösung automatisiert die Erfassung von potenziellen Sicherheitsschwächen, sodass Ihre Teams sie beheben können, bevor es zu einer Sicherheitsverletzung kommt. IaC ist ein wichtiger Bestandteil von DevOps, Sicherheit und Compliance.

Was ist CSPM (Cloud Security Posture Management)?

CSPM besteht aus Tools und Ressourcen, mit denen cloudbasierte Probleme wie Fehlkonfigurationen oder andere Compliance- oder Sicherheitsrisiken zum Vorschein gebracht werden. CSPM-Lösungen benachrichtigen Sicherheitsteams, wenn sie Sicherheits- oder Compliance-Probleme in einer Cloud-Umgebung feststellen.

Eine CSPM-Lösung kann Ihnen zudem Funktionen für das kontinuierliche Monitoring der gesamten Produktionsumgebung bieten, um Probleme im Zusammenhang mit cloud-nativen Anwendungen zu identifizieren und noch vor der Bereitstellung zu beheben. Wenn Probleme nach der Bereitstellung auftreten, kann eine CSPM-Lösung Sicherheitslücken auch automatisch erfassen und Sie bei deren Behebung unterstützen. So gehen Sie in Sachen Cloud-Sicherheit jederzeit proaktiv vor.

Was ist eine Cloud Workload Protection Platform (CWPP)?

Eine CWPP unterstützt die Absicherung und Verwaltung von Workloads in Cloud-Umgebungen. Mit einer CWPP wird das Thema Cloud-Sicherheit auf Workload- statt auf Endgeräte-Ebene angegangen. CWPPs schützen die Cloud vor Cyberangriffen, selbst in Multi-Cloud-Umgebungen.

Eine Cloud Workload Protection Platform bietet umfassenden Einblick in die Cloud, sodass Cloud-Sicherheitsprobleme schneller und effektiver identifiziert und Probleme mit kritischem Schweregrad bei der Behebung priorisiert werden können. Eine CWPP unterstützt Continuous Integration und Continuous Delivery (CI/CD) für alle Cloud-Workloads, darunter Server, virtuelle Maschinen, Container und Serverless Workloads.

Was ist ein Cloud Access Security Broker (CASB)?

Was ist Kubernetes?

Was ist Kubernetes Security Posture Management (KSPM)?

Was ist ein Cloud Service Provider (CSP)?

Was ist ein Softwareentwicklungszyklus (Software Development Lifecycle, SDLC)?

Was bedeutet Laufzeit?

Warum ist es wichtig, eine CNAPP in den SDLC zu integrieren?

CNAPP: Beheben von Sicherheitslücken in der Cloud mithilfe handlungsfähiger Cloud-Sicherheit

Durch verteilte Umgebungen und wachsende Angriffsflächen entstehen neue cloudbasierte Angriffsvektoren. Bedrohungsakteure versuchen hochmotiviert, Sicherheitslücken in der Cloud mithilfe von immer neuen und komplexeren Taktiken zu ihrem Vorteil zu nutzen. Beheben Sie Sicherheitsschwachstellen in der Cloud und beseitigen Sie Fehlkonfigurationen und riskante Berechtigungen, um Ihre sensiblen Cloud-Daten proaktiv zu schützen – mit der CNAPP von Tenable.

Blogbeiträge zum Thema Cloud-Native Application Protection Platform (CNAPP)

CNAPP: Was ist eine CNAPP und warum ist sie für Sicherheitsverantwortliche wichtig?

Die Nutzung einer Plattform für cloud-nativen Anwendungsschutz bietet mehrere Vorteile. Sie verhilft zu mehr Transparenz und Erkenntnissen hinsichtlich bestehender Sicherheitsrisiken von Cloud-Anwendungen, verbessert die Kompatibilität und erkennt und behebt Sicherheitsprobleme frühzeitiger. Darüber hinaus kann eine solche Plattform Sicherheitsfunktionen in CI/CD-Pipelines automatisieren. In diesem Blogbeitrag erfahren Sie, wie eine CNAPP dazu beitragen kann, Ihre Cloud-Umgebungen vom Code bis zur Cloud abzusichern.

Sie haben nur 5 Minuten Zeit? CNAPPs in aller Kürze

Angefangen bei Verwirrung in Bezug auf das Modell der geteilten Verantwortung in der Cloud bis hin zu unzähligen CNAPP-Anbietern, die vollmundig behaupten, sämtliche Cloud-Sicherheitsanforderungen managen zu können: Best Practices der Cloud-Sicherheit in den Griff zu bekommen, kann zeitaufwendig und frustrierend sein. Doch Sicherheitsverletzungen in der Cloud häufen sich. Dieser Blogbeitrag und das dazugehörige E-Book sorgen für größere Klarheit hinsichtlich der Rolle, die eine CNAPP für Cloud-Sicherheit spielt. Auf verständliche Weise wird erläutert, worum es sich bei einer CNAPP handelt, wie sie funktioniert und aus welchen Gründen Sie eine solche Plattform benötigen.

Cloud-Native Vulnerability Management: Ein Leitfaden von Analysten

Cloud-Umgebungen weisen spezielle Cloud-Schwachstellen und weitere cloudbasierte Sicherheitsprobleme auf, wie etwa Fehlkonfigurationen. Mit klassischen Schwachstellenmanagement-Verfahren kann diesen Sicherheitslücken nicht effektiv Rechnung getragen werden. Dieser Blogbeitrag zeigt auf, warum Sie entsprechende Verfahren für das Schwachstellenmanagement in der Cloud benötigen und wie CNAPP-Tools Ihnen helfen können, Multi-Cloud-Umgebungen kontinuierlich zu überwachen.

On-Demand-Webinare zum Thema CNAPP und Cloud-Sicherheit

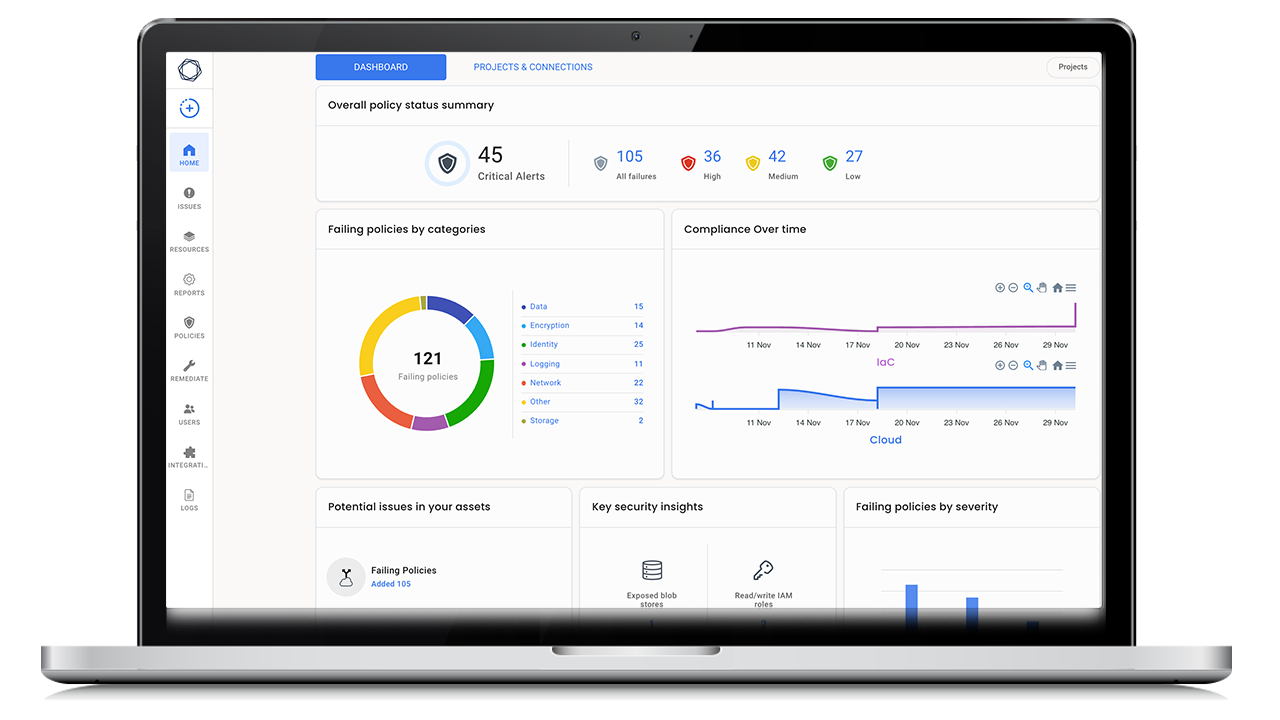

Die ersten 90 Tage einer CNAPP

Mit der richtigen Lösung für cloud-nativen Anwendungsschutz können Sie Ihre Multi-Cloud- und Hybrid Cloud-Umgebungen mithilfe einer CNAPP innerhalb der ersten 90 Tage operationalisieren.

In diesem Webinar wird Folgendes behandelt (auf Englisch):

- Häufige betriebliche Herausforderungen im Bereich Cloud-Sicherheit und wie man sie überwindet

- Entwicklung eines CNAPP-Bereitstellungsplans – für Ihre Anforderungen und Workflows

- Wie Tenable Cloud Security helfen kann

Schließen der Kompetenzlücke im Bereich Cloud-Sicherheit mit einer CNAPP

Im Cybersecurity-Bereich gibt es Millionen von unbesetzten Stellen – und es werden immer mehr, denn Abteilungen benötigen Sicherheitsfachkräfte mit cloudspezifischen Kompetenzen, um das Unternehmen zu schützen.

In diesem Webinar gehen wir der Frage nach, wie diese Kompetenzlücke geschlossen werden kann, und behandeln dabei folgende Themen (auf Englisch):

- Nutzung einer identitätsorientierten CNAPP zur Asset-Erfassung, Risikoanalyse und Bedrohungserkennung

- Wie Schwachstellen schnell und effektiv behoben werden können, ohne zusätzliche Mitarbeiter einzustellen

- Die Vorteile von automatisierter Cloud-Sicherheit

Wann, warum und wie Ihr Sicherheitsteam die Leistungsstärke einer CNAPP nutzen muss

Für zahlreiche Sicherheitsteams sind cloud-native Anwendungssicherheit sowie die Rolle einer CNAPP bei der Absicherung der Cloud noch Neuland.

Sehen Sie sich dieses Webinar an, um sich ausführlicher über Folgendes zu informieren (auf Englisch):

- Grundlagen und Architektur einer CNAPP

- Worin sich eine CNAPP von anderen Sicherheitsverfahren unterscheidet

- Wie eine CNAPP in Ihre vorhandenen Sicherheits-Frameworks eingebunden werden kann

Entwicklung und Optimierung von DevSecOps mit Cloud Security as Code

Kommen herkömmliche Verfahren der On-Prem-Sicherheit zum Einsatz, bleibt Ihre Cloud-Angriffsfläche weiterhin anfällig für Sicherheitsverletzungen. Tenable Cloud Security, die CNAPP von Tenable, bietet Ihnen vollständige Cloud-Transparenz, sodass Sie Ihre cloud-nativen Anwendungen kontinuierlich erfassen und auf Sicherheitsprobleme bewerten können – ganz ohne Installation von Agents oder andere herkömmliche Sicherheitsprozesse, die sich nur umständlich handhaben lassen.

Tenable Cloud Security macht Ihre cloud-native Umgebung komplett sichtbar, sodass Sie Sicherheitsprobleme schnell erkennen und beheben können, auch wenn sich Ihre Cloud-Umgebung kontinuierlich verändert. Die Lösung gewährleistet Cloud-Sicherheit von der Build-Phase bis zur Laufzeit.

Mit Tenable Cloud Security können Sie Ihre cloud-nativen Sicherheitsverfahren durch folgende Komponenten optimieren:

- Policy as Code für kontinuierliche Bewertungen

- Governance as Code für automatisierte Governance

- Drift as Code für kontinuierliche Erkennung

- Security as Code für erweiterte Sicherheit

- Remediation as Code für automatisierte Behebungsmaßnahmen, um Sicherheitsmängel aufzuspüren und zu beseitigen

Tenable Cloud Security kostenlos testen

Wenn Ihre Sicherheitsverfahren erst nach der Bereitstellung von cloud-nativen Anwendungen durch Ihre Teams greifen, erhöhen Sie dadurch das Cyberrisiko. Schützen Sie Ihre Cloud proaktiv, indem Sie Sicherheit in Ihren Softwareentwicklungszyklus einbinden – bei jedem Schritt. Transformieren Sie Ihren Cloud-Sicherheitsansatz mit Tenable Cloud Security und profitieren Sie von cloud-nativer Full-Stack-Sicherheit – angefangen beim Code bis hin zur Cloud-Bereitstellung.

- Tenable Cloud Security

Tenable Cloud Security

Beheben von Sicherheitslücken in der Cloud mit der handlungsfähigen Plattform für Cloud-Sicherheit.

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success