Exposure Management für die KI-Ära

KI verändert die Lage.

Alles ist sichtbar.

Nichts ist klar.

Weniger Warnungen. Mehr Durchblick.

Und die Klarheit,

Wesentliches sofort zu lösen

– in KI-Geschwindigkeit.

Es gibt einen besseren Weg.

Your cyber exposure ends here.

Tenable One

Vereinheitlichen Sie Sichtbarkeit, Analyse und Reaktion über Ihre gesamte Angriffsfläche. Tenable One ist die führende KI-gestützte Exposure Management-Plattform, die die Lücke zwischen Schwachstelle und Angriff schließt – gerade jetzt, wo KI die Zeitspanne bis zur Ausnutzung drastisch verkürzt.

Sichtbarkeit vereinheitlichen

Erkennen Sie jedes Sicherheitsrisiko lückenlos. Native Signale, Exposure-Daten und Drittanbieter-Daten werden in Tenable One zusammengeführt, um die gesamte Angriffsfläche über Infrastruktur, Cloud, Identitäten, OT, Drittanbieter-Anwendungen und KI hinweg abzubilden.

Einheitliche Erkenntnisse

Erkennen Sie, was das Risiko wirklich erhöht. Kontinuierlich angereicherte Exposure Intelligence stellt potenzielle Risiken mit Angriffspfaden und Auswirkungen in Zusammenhang, um hochgradig orchestrierte Behebungsmaßnahmen voranzutreiben.

Vereinheitlichte Maßnahmen

Koordiniertes Vorgehen für eine schnelle Risikominderung. Mit der agentischen Orchestrierung von Tenable Hexa AI können Sicherheitsteams Behebungsmaßnahmen beschleunigen und die Zeit von der Erkennung bis zur Problemlösung verkürzen, sodass Exposures beseitigt werden, bevor sie zu Sicherheitsverletzungen führen.

Tenable One

Vereinheitlichen Sie Sichtbarkeit, Analyse und Reaktion über Ihre gesamte Angriffsfläche. Tenable One ist die führende KI-gestützte Exposure Management-Plattform, die die Lücke zwischen Schwachstelle und Angriff schließt – gerade jetzt, wo KI die Zeitspanne bis zur Ausnutzung drastisch verkürzt.

Tenable One

Sichtbarkeit vereinheitlichen

Erkennen Sie jedes Sicherheitsrisiko lückenlos. Native Signale, Exposure-Daten und Drittanbieter-Daten werden in Tenable One zusammengeführt, um die gesamte Angriffsfläche über Infrastruktur, Cloud, Identitäten, OT, Drittanbieter-Anwendungen und KI hinweg abzubilden.

Tenable One

Einheitliche Erkenntnisse

Erkennen Sie, was das Risiko wirklich erhöht. Kontinuierlich angereicherte Exposure Intelligence stellt potenzielle Risiken mit Angriffspfaden und Auswirkungen in Zusammenhang, um hochgradig orchestrierte Behebungsmaßnahmen voranzutreiben.

Tenable One

Vereinheitlichte Maßnahmen

Koordiniertes Vorgehen für eine schnelle Risikominderung. Mit der agentischen Orchestrierung von Tenable Hexa AI können Sicherheitsteams Behebungsmaßnahmen beschleunigen und die Zeit von der Erkennung bis zur Problemlösung verkürzen, sodass Exposures beseitigt werden, bevor sie zu Sicherheitsverletzungen führen.

Tenable Hexa AI

Basierend auf Tenables Exposure Data Fabric versteht Hexa AI die Risikopfade in Ihrer Umgebung. Die Lösung priorisiert präzise und koordiniert Teams sowie KI-Agents, um Exposure zu eliminieren, bevor Schaden entsteht.

Einheitliches Exposure Management auf der gesamten Angriffsfläche.

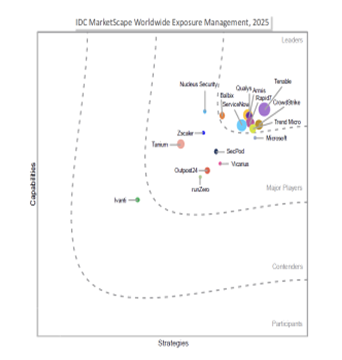

Von Branchenanalysten als führender Anbieter im Bereich Exposure Management ausgezeichnet

Lesen Sie, was Kunden über die Exposure Management-Lösungen von Tenable sagen

Gemäß Bewertungen auf Gartner Peer Insights™

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success