Tenable One Cloud Exposure

Verhindern Sie Cloud-Sicherheitsverletzungen und reduzieren Sie Cloud-Risiken durch die Schließung von Lücken, die durch Fehlkonfigurationen, riskante Zugriffsrechte und Schwachstellen in Multi-Cloud- und Hybrid-Umgebungen entstehen – alles in einer leistungsstarken CNAPP.

Links

Sehen Sie sich die spezialisierten Cloud-Sicherheitstools von Tenable an, die auf Ihre individuelle Umgebung zugeschnitten sind

Schließen Sie Cloud-Sicherheitslücken mithilfe von Transparenz und Kontext in Multi-Cloud-Umgebungen

Cloud-Sicherheitsrisiken präzise und zuverlässig aufspüren, priorisieren und reduzieren

Entscheiden Sie sich für Tenable One Cloud Exposure, Teil der Exposure Management-Plattform Tenable One, um tiefen Einblick in alle Ihre Cloud-Ressourcen, Identitäten und Risiken zu erhalten. Erweitern Sie Ihr Exposure Management, um Ihre gesamte Angriffsfläche abzusichern, einschließlich Multi-Cloud- und Hybrid-Cloud-Umgebungen.

Bewertungen von Tenable One Cloud Exposure

Bericht von Gartner: Tenable wurde in „Gartner® Peer Insights™ Voice of the Customer 2025 for Cloud-Native Application Protection Platforms“ als „Customers's Choice“ ausgezeichnet

Tenable One

Verfügbar über Tenable One: Die weltweit einzige KI-gestützte Plattform für Exposure Management

Tenable One ist die Lösung für die zentrale Herausforderung moderner Sicherheit: ein zutiefst uneinheitlicher Ansatz für die Erkennung und Bekämpfung von Cyberrisiken. Wir beseitigen Risiken, indem wir Sichtbarkeit, Erkenntnisse und Maßnahmen über die gesamte Angriffsfläche hinweg vereinheitlichen, um Lücken schnell aufzudecken und zu schließen. Kunden nutzen Tenable One, um wichtige Cyber-Schwächen zu beseitigen und sich vor Angriffen zu schützen – von der IT-Infrastruktur über Cloud-Umgebungen bis hin zu kritischen Infrastrukturen und allen dazwischen liegenden Bereichen.

FAQ zum Thema CNAPP

-

Wo finde ich Dokumentation und Versionshinweise zu Tenable Cloud Exposure Management?

-

Technische Dokumentation für Tenable-Produkte finden Sie unter https://docs.tenable.com. Sie müssen sich in Ihr Benutzerkonto von Tenable Cloud Exposure Management einloggen, um Versionshinweise und die entsprechende Dokumentation abzurufen. Bitte wenden Sie sich an einen Tenable-Vertriebsmitarbeiter, um auf technische Dokumentation und Versionshinweise zuzugreifen.

-

Was ist der Unterschied zwischen Tenable Cloud Exposure Management und Tenable One?

-

Tenable Cloud Exposure Management ist als eigenständiges Produkt oder als Bestandteil der Exposure Management-Plattform Tenable One erhältlich. In Kombination mit Tenable One bietet Ihnen Tenable Cloud Exposure Management einen umfassenden Überblick über Ihre gesamte IT-Umgebung, der herkömmliche Netzwerke, On-Premises-Server, operative Technologie und Public Clouds umfasst.Wenn Tenable Cloud Exposure Management als Bestandteil von Tenable One erworben wird, können Unternehmen ihre Tenable-Käufe in einem einzigen Vertrag konsolidieren und auf zusätzliche Funktionen zugreifen, wie beispielsweise Exposure-Ansichten.

-

Mit welchen Clouds und cloud-nativen Tools lässt sich Tenable Cloud Exposure Management integrieren?

-

Tenable Cloud Exposure Management kann mit allen großen Cloud-Anbietern (AWS, Azure, GCP) integriert werden sowie mit einer Reihe von Cloud-Anbieter-Services wie AWS Control Tower und Entra ID. Binden Sie Tenable Cloud Security in Ihre Ticketing-, Benachrichtigungs- und SIEM-Tools ein, um die Erstellung von Tickets und den Versand von Push-Benachrichtigungen zu unterstützen, und nutzen Sie Standard-Kommunikationstools wie Jira, Slack, Microsoft Teams und E-Mail-Integrationstools, um die Lösung innerhalb Ihres Unternehmens zu skalieren.

-

Welche Identitätsanbieter unterstützt Tenable Cloud Exposure Management?

-

Tenable Cloud Exposure Management kann mit zahlreichen IdPs integriert werden, darunter Entra ID, Google Workspace, Okta, OneLogin und Ping Identity. Diese IdP-Integrationen liefern ein vollständiges Inventar föderierter Benutzer und Gruppen, die Ihren Cloud-Konten zugeordnet sind, und bieten Berechtigungsanalysen und Identitätsinformationen.

-

Wie schützt Tenable Cloud Exposure Management meine Daten?

-

Tenable gewährleistet die Sicherheit Ihrer Workloads und setzt dabei robuste Verschlüsselung und Zugangskontrollen zum Schutz sensibler Daten ein. Die Lösung schränkt übermäßige Berechtigungen und das Erteilen von Zugriffsrechten ein, die über lange Zeiträume Bestand haben. Tenable schützt Ihre sensiblen Daten, indem der Wirkungsradius im Fall eines Übergriffs reduziert wird. Bitte wenden Sie sich an Ihren zuständigen Tenable-Vertriebsmitarbeiter, um mehr darüber zu erfahren, wie Tenable Cloud Exposure Management Datensicherheit und Datenschutz in Ihrer individuellen Cloud-Umgebung gewährleistet.

-

Kann ich Tenable Cloud Exposure Management ohne Einbeziehung von Drittanbietern nutzen?

-

Ja. Nutzer von Tenable Cloud Exposure Management können In-Account-Scanning als Add-on für ihre Umgebung erwerben Diese Funktion unterstützt Vor-Ort-Scans von Workloads speziell für Unternehmen, die an strenge datenschutzrechtliche Standards und Vorschriften gebunden sind. In-Account-Scanning erfolgt in Ihrem Cloud-Konto und die Daten verbleiben stets in Ihrer Umgebung.

-

Wie kann ich Tenable Cloud Exposure Management erwerben?

-

Bitte wenden Sie sich zum Kauf von Tenable Cloud Exposure Management an Ihren zertifizierten Partner vor Ort oder an Ihren zuständigen Tenable-Vertriebsmitarbeiter.Klicken Sie hier, um eine Demo von Tenable Cloud Security anzufordern.

-

Unterstützt Tenable Cloud Exposure Management Shift-Left- und IaC-Sicherheit?

-

Tenable Cloud Exposure Management integriert Sicherheit direkt in die Entwicklungspipeline, indem es IaC-Vorlagen – darunter Terraform-, CloudFormation- und Kubernetes-Manifeste – auf Fehlkonfigurationen, Compliance-Lücken und Richtlinienverstöße überprüft. Dieser „Shift-Left“-Ansatz erkennt Risiken bereits an der Quelle, wodurch kostspielige Korrekturen zu einem späteren Zeitpunkt vermieden werden und ein gemeinsamer Sicherheits-Workflow zwischen DevOps- und SecOps-Teams entsteht.

-

Welche Faktoren berücksichtigt Tenable Cloud Exposure Management bei der Priorisierung von Remediation-Workflows in der Cloud?

-

Tenable Cloud Exposure Management verwendet ein kontextbezogenes Risikomodell, das drei Dimensionen berücksichtigt:

- Bedrohungserkennung und Threat Intelligence: Liegt für diese Schwachstelle aktive Ausnutzung oder ein bekannter Proof of Concept (PoC) vor?

- Exposure-Kontext: Ist die betroffene Ressource öffentlich zugänglich, verfügt sie über übermäßige Berechtigungen oder ist sie mit anderen Schwachstellen verknüpft, sodass eine toxische Kombination entsteht?

- Asset-Kritikalität: Speichert die Ressource regulierte Daten (PII/NPI), unterstützt sie umsatzgenerierende Services oder wird sie in einer Produktionsumgebung betrieben?

Durch die Kombination dieser Faktoren können Teams über generische Schweregradbewertungen hinausgehen und ihre Maßnahmen auf die Dinge konzentrieren, die das Unternehmen wirklich gefährden und die Ihre tatsächliche Exposure darstellen.

-

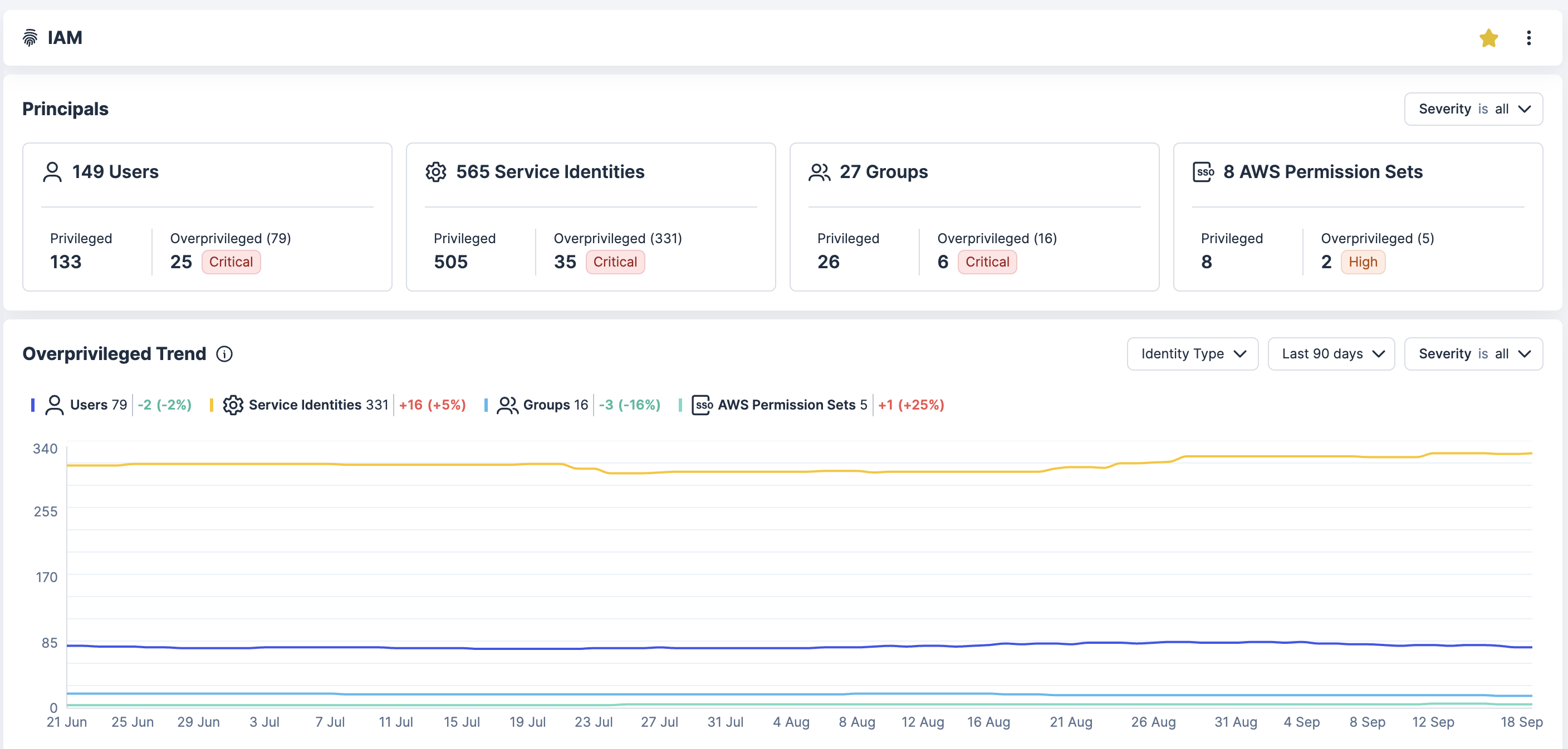

Welche Tools bietet Tenable Cloud Exposure Management zur Verwaltung von Identitäts- und Zugriffsrisiken in der Cloud?

-

Tenable Cloud Exposure Management umfasst eine integrierte CIEM-Funktion, die die Zugriffsrechte in AWS, Azure und GCP kontinuierlich analysiert. Die Lösung bildet effektive Berechtigungen ab, um toxische Kombinationen und versteckte Angriffspfade aufzudecken, kennzeichnet veraltete oder zu weit gefasste Zugriffsrechte und unterstützt Just-in-Time-Zugriffskontrollen (JIT), um das Least-Privilege-Prinzip durchzusetzen. Automatisierte Behebungsworkflows helfen Sicherheitsteams, Berechtigungen im großen Maßstab richtig zu dimensionieren, ohne die Entwicklungsgeschwindigkeit zu beeinträchtigen.

_EasiestSetup_EaseOfSetup.png)

Tenable One

Demo anfordern

Die weltweit führende KI-gestützte Plattform für Exposure Management

Vielen Dank

Vielen Dank für Ihr Interesse an Tenable One.

Ein Vertriebsmitarbeiter wird sich in Kürze mit Ihnen in Verbindung setzen.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success